Mathy Vanhoef

L'une des choses qui fait fonctionner le Wi-Fi est sa capacité à diviser de gros morceaux de données en plus petits morceaux, et vice versa, en fonction des besoins du réseau à un moment donné. Il a été démontré que ces fonctionnalités de plomberie terre-à-terre comportent des vulnérabilités qui pourraient être exploitées pour envoyer des utilisateurs vers des sites Web malveillants ou exploiter ou altérer des appareils en réseau, selon des recherches récentes.

Au total, le chercheur Mathy Vanhoef a trouvé une dizaine de vulnérabilités, soit dans la spécification Wi-Fi, soit dans la manière dont la spécification est implémentée dans un grand nombre d'appareils. Vanhoef a appelé les vulnérabilités FragAttacks, abréviation d'attaques de fragmentation et d'agrégation, car elles impliquent toutes une fragmentation de trame ou une agrégation de trame. Dans l'ensemble, ils permettent aux personnes travaillant dans le domaine de la radio d'injecter des trames de leur choix dans des réseaux protégés par un cryptage basé sur WPA.

Sommaire

Mauvaises nouvelles

Il n'est pas bon d'évaluer l'effet des vulnérabilités. Les FragAttacks permettent d'injecter des données dans le trafic Wi-Fi, mais elles ne permettent pas de filtrer quoi que ce soit. Cela signifie que FragAttacks ne peut pas être utilisé pour lire des mots de passe ou d'autres informations sensibles comme une précédente attaque Wi-Fi de Vanhoef, appelée Krack, l'a fait. Mais il s'avère que les vulnérabilités – certaines qui font partie du Wi-Fi depuis sa sortie en 1997 – peuvent être exploitées pour infliger d'autres types de dommages, surtout si elles sont associées à d'autres types de piratage.

«Il n'est jamais bon d'avoir quelqu'un capable de déposer des paquets sur votre réseau ou de cibler vos appareils sur le réseau», a écrit Mike Kershaw, un expert en sécurité Wi-Fi et développeur de Kismet Wireless Sniffer et IDS open source, dans un e-mail. Mail. "À certains égards, ce ne sont pas pires que d'utiliser un point d'accès non chiffré dans un café – quelqu'un peut faire la même chose pour vous là-bas, de manière triviale – mais parce qu'ils peuvent se produire dans des réseaux, vous penseriez autrement qu'ils sont sécurisés et auraient pu être configurés comme un réseau de confiance, ce sont des nouvelles absolument mauvaises. »

Il a ajouté: «Dans l'ensemble, je pense qu'ils donnent à quelqu'un qui ciblait déjà une attaque contre une personne ou une entreprise un point d'ancrage qu'il n'avait pas auparavant, ce qui est certainement influent, mais ne présente probablement pas un risque aussi grand que le bois de chauffage. la personne moyenne. "

Bien que les bogues aient été révélés la semaine dernière dans le cadre d'un effort de l'industrie qui durait neuf mois, dans de nombreux cas, on ne sait toujours pas quels appareils étaient vulnérables à quelles vulnérabilités et quelles vulnérabilités, le cas échéant, ont reçu des mises à jour de sécurité. Il est presque certain que de nombreux appareils compatibles Wi-Fi ne seront jamais réparés.

Injection DNS non fiable

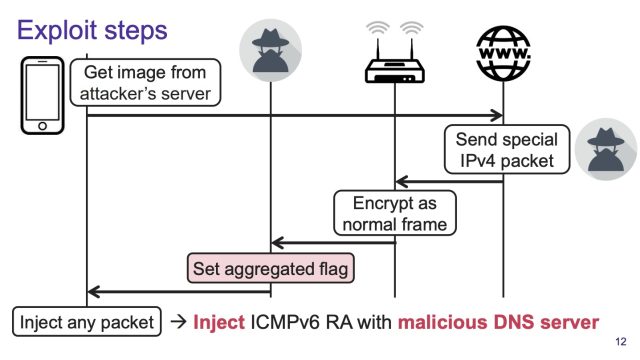

L'une des vulnérabilités les plus graves du package FragAttacks réside dans la spécification Wi-Fi elle-même. Tracé comme CVE-2020-24588, le bogue peut être exploité d'une manière qui oblige les appareils Wi-Fi à utiliser un serveur DNS indésirable, qui à son tour peut fournir aux utilisateurs des sites Web malveillants, au lieu de ceux qu'ils voulaient. À partir de là, les pirates peuvent lire et modifier le trafic non chiffré. Les serveurs DNS non fiables permettent également aux pirates de mener des attaques de reliure DNS, où des sites Web malveillants manipulent un navigateur pour attaquer d'autres appareils connectés au même réseau.

Le serveur DNS indésirable est introduit en injectant une publicité de routeur ICMPv6 dans le trafic Wi-Fi. Les routeurs émettent généralement ces annonces afin que les autres périphériques du réseau puissent les trouver. L'annonce injectée demande à tous les appareils d'utiliser un DNS spécifié par l'attaquant pour rechercher les adresses IPv6 et IPv4.

Une exploitation démontrée dans une vidéo publiée par Vanhoef montre l'attaquant attirant la cible vers un site Web à l'origine de l'annonce du routeur dans une image.

FragAttacks: démonstration de bogues WPA2 / 3.

Voici un aperçu visuel:

Mathy Vanhoef

Dans un e-mail, Vanhoef a expliqué: «L'annonce de route IPv6 est placée dans la charge utile (c'est-à-dire la partie données) du package TCP. Par défaut, ces données sont transmises à l'application qui a établi la connexion TCP, dans la démo, qui est le navigateur qui attend une image. Cela signifie que par défaut, le client ne traite pas l'annonce du routeur IPv6, mais traite à la place la charge utile TCP en tant que données d'application (ici[‘s] Une image). "

Il a déclaré qu'il est possible de mener l'attaque sans interaction de l'utilisateur lorsque le point d'accès cible est vulnérable à CVE-2021-26139, l'une des 12 vulnérabilités qui composent le package FragAttacks. La faille de sécurité provient d'une faille fondamentale dans NetBSD 7.1 qui oblige les points d'accès Wi-Fi à transmettre le protocole d'authentification extensible sur des trames LAN à d'autres appareils, même lorsque l'expéditeur n'a pas encore approuvé AP.

Il est sûr de sauter dessus, mais pour ceux qui sont curieux de connaître le bogue logiciel spécifique et pourquoi la démo vidéo utilise une image malveillante, Vanhoef a expliqué:

Pour amener la victime à traiter la charge utile TCP (c'est-à-dire la partie données) comme un package séparé, l'erreur de conception d'agrégation dans le Wi-Fi est abusée. Autrement dit, l'attaquant intercepte le paquet TCP malveillant au niveau de la couche Wi-Fi et place l'indicateur «est assemblé» dans l'en-tête Wi-Fi. En conséquence, le récepteur divisera la trame Wi-Fi en deux paquets réseau: le premier paquet réseau contient une partie de l'en-tête TCP d'origine et est rejeté. Le deuxième package correspond à la charge utile TCP, dont nous nous sommes assurés qu'elle correspondra désormais au package ICMPv6, et par conséquent, l'annonce de la route ICMPv6 est maintenant traitée par la victime comme un package séparé. Il y a donc un besoin de proximité avec la victime pour définir le drapeau Wi-Fi "est assemblé" de sorte que le paquet TCP malveillant soit divisé en deux par le récepteur.

Le défaut de conception est qu'un adversaire peut modifier / définir des drapeaux «sont agrégés» sans que le destinataire ne s'en aperçoive. Cet indicateur doit avoir été authentifié pour qu'un destinataire puisse détecter s'il a changé.

Il est possible d'effectuer l'attaque sans interaction de l'utilisateur lorsque le point d'accès est vulnérable à CVE-2020-26139. Sur quatre routeurs domestiques testés, deux d'entre eux présentaient cette vulnérabilité. La plupart des routeurs basés sur Linux semblent être affectés par cette vulnérabilité. Le document de recherche explique plus en détail comment cela fonctionne – principalement au lieu d'inclure l'annonce du routeur ICMPV6 dans un package TCP malveillant, elle peut ensuite être incluse dans un message de prise de contact non chiffré (quel AP transmettra ensuite au client, après quoi l'adversaire pourra indiquez à nouveau "est collecté"). "drapeaux, etc.).

Percez des trous dans le pare-feu

Quatre des 12 vulnérabilités qui composent FragAttacks sont des erreurs d'implémentation, ce qui signifie qu'elles proviennent de développeurs de logiciels qui sont introduits lors de l'écriture de code basé sur la spécification Wi-Fi. Un attaquant pourrait les exploiter contre des points d'accès pour contourner un avantage de sécurité important qu'ils offrent.

En plus de permettre à plusieurs appareils de partager une seule connexion Internet, les routeurs empêchent le trafic entrant d'atteindre les appareils connectés à moins que les appareils ne l'aient demandé. Ce pare-feu fonctionne en utilisant la traduction d'adresses réseau, ou NAT, qui mappe les adresses IP privées attribuées par AP à chaque périphérique sur le réseau local en une seule adresse IP utilisée par AP pour envoyer des données sur Internet.

Par conséquent, les routeurs ne transfèrent les données aux périphériques connectés que lorsqu'ils les ont précédemment demandées à un site Web, à un serveur de messagerie ou à un autre ordinateur sur Internet. Lorsque l'une de ces machines essaie d'envoyer des données indésirables à un périphérique situé derrière le routeur, le routeur les rejette automatiquement. Cet événement n'est pas parfait, mais il fournit une défense importante qui protège des milliards d'unités.

Vanhoef a trouvé comment exploiter les quatre vulnérabilités de manière à permettre à un attaquant, comme il l'a dit, de «percer un trou dans le pare-feu d'un routeur». Avec la possibilité de se connecter directement aux appareils derrière un pare-feu, un attaquant pourrait leur envoyer du code ou des commandes malveillantes.

Dans une démo dans la vidéo, Vanhoef exploite les vulnérabilités pour contrôler un appareil IoT, en particulier pour allumer et éteindre une prise intelligente à distance. Normalement, NAT empêchera un périphérique hors réseau d'interagir avec le contact à moins que le contact n'ait d'abord démarré une connexion. Les exploits d'implémentation suppriment cette barrière.

Dans une démo distincte, Vanhoef montre comment les vulnérabilités permettent à un appareil sur Internet de démarrer une connexion avec un ordinateur exécutant Windows 7, un système d'exploitation qui a cessé de recevoir des mises à jour de sécurité il y a de nombreuses années. Le chercheur a utilisé cette capacité pour prendre le contrôle total du PC en envoyant le code malveillant qui exploitait une vulnérabilité critique appelée BlueKeep.

"Cela signifie que lorsqu'un point d'accès est vulnérable, il devient facile d'attaquer les clients!" A écrit Vanhoef. "Nous abusons donc des erreurs de déploiement Wi-Fi en un point d'accès dans un premier temps pour ensuite attaquer (obsolète) clients. "

Obtenez votre solution

Bien que Vanhoef ait passé neuf mois à coordonner les mises à jour avec plus d'une douzaine de fabricants de matériel et de logiciels, il n'est pas facile de déterminer quels appareils ou logiciels sont vulnérables à quelles vulnérabilités et quels produits vulnérables, qui ont été réparés.

Cette page donne le statut des produits de plusieurs entreprises. Une liste plus complète des conseils connus est disponible ici. D'autres conseils sont disponibles individuellement auprès de leurs fournisseurs respectifs. Les vulnérabilités à rechercher sont:

Erreur de conception:

- CVE-2020-24588: attaque d'agrégation (accepte les frameworks A-MSDU non SPP).

- CVE-2020-24587: attaque par clé mixte (collecte des fragments chiffrés sous différentes clés).

- CVE-2020-24586: attaque de cache de fragment (n'efface pas les fragments de la mémoire lorsque vous (vous connectez) à un réseau).

Vulnérabilités d'implémentation qui permettent d'injecter des frames avec du texte brut:

- CVE-2020-26145: accepte les fragments envoyés en texte brut sous forme d'images complètes (dans un réseau chiffré).

- CVE-2020-26144: accepte les trames A-MSDU en texte brut commençant par un en-tête RFC1042 avec EtherType EAPOL (dans un réseau chiffré).

- CVE-2020-26140: Acceptez les trames de données en texte brut dans un réseau sécurisé.

- CVE-2020-26143: Acceptez les trames de données fragmentées en texte brut sur un réseau sécurisé.

Autres erreurs d'implémentation:

- CVE-2020-26139: Transfert de trames EAPOL, même si l'expéditeur n'est pas encore approuvé (affecte uniquement les points d'accès).

- CVE-2020-26146: Assemblez des fragments chiffrés avec des numéros de paquet non consécutifs.

- CVE-2020-26147: réassemblez des fragments mixtes de texte chiffré / brut.

- CVE-2020-26142: traite les images fragmentées comme des images complètes.

- CVE-2020-26141: ne vérifie pas TKIP MIC pour les trames fragmentées.

Le moyen le plus efficace de réduire la menace de FragAttacks est d'installer toutes les mises à jour disponibles qui résolvent les vulnérabilités. Les gens doivent le faire sur chaque ordinateur, routeur ou autre appareil Internet vulnérable. Il est probable qu'un grand nombre d'appareils concernés ne recevront jamais de mise à jour.

La deuxième meilleure limitation est de s'assurer que les sites Web utilisent toujours des connexions HTTPS. En effet, le cryptage qu'il fournit réduit les dommages pouvant être causés lorsqu'un serveur DNS malveillant dirige une victime vers un faux site Web.

Les sites Web qui utilisent HTTP Strict Transport Security utiliseront toujours cette protection, mais Vanhoef a déclaré que seulement 20% environ du réseau le faisait. Les extensions de navigateur comme HTTPS partout étaient déjà une bonne idée, et l'atténuation qu'elles fournissent contre FragAttacks les rend encore plus précieuses.

Comme mentionné précédemment, il est peu probable que les FragAttacks soient exploités par la grande majorité des utilisateurs du Wi-Fi, car les exploits nécessitent un haut degré de compétence ainsi que de proximité – c'est-à-dire entre 100 pieds et 800 mètres, en fonction de l'équipement utilisé. – Au but. Les vulnérabilités représentent une menace plus élevée pour les réseaux utilisés par des cibles de grande valeur telles que les chaînes de vente au détail, les ambassades ou les réseaux d'entreprise, où la sécurité est essentielle, et plus probablement uniquement avec d'autres entreprises.

Lorsque des mises à jour sont disponibles, installez-les de toutes les manières, mais à moins que vous ne fassiez partie de ce dernier groupe, gardez à l'esprit que les téléchargements et autres types d'attaques plus banales sont susceptibles de constituer une menace plus importante.