Le 13 août 2016, une unité de piratage appelée "The Shadow Brokers" a annoncé qu'elle avait volé des outils malveillants et des exploits utilisés par Equation Group, un acteur sophistiqué de la menace qui serait affilié au TAO) de la US National Security Agency (NSA ).

Bien que le groupe se soit désisté après des révélations uniques, de nouvelles preuves «cruciales» découvertes par Check Point Research montrent qu'il ne s'agissait pas d'un incident isolé.

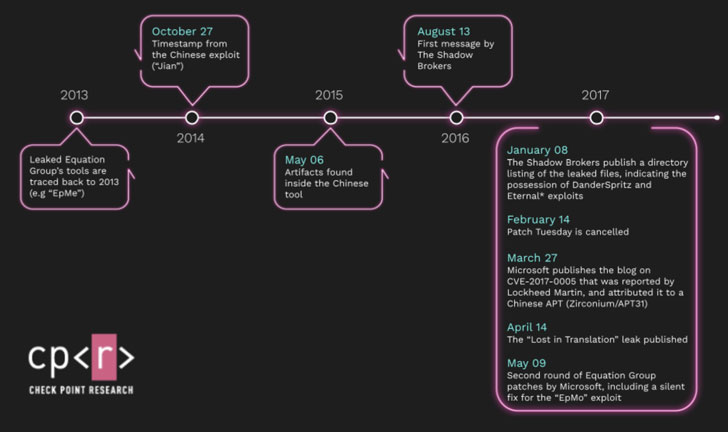

Le cyber-vol jusque-là non documenté a eu lieu plus de deux ans avant l'épisode de Shadow Brokers, a déclaré la société de cybersécurité américano-israélienne dans un rapport exhaustif publié aujourd'hui, et a abouti à des cyber-outils développés aux États-Unis parvenant aux mains d'une menace persistante avancée chinoise qui puis les a déplacés pour attaquer des cibles américaines.

"The Captured-in-the-Wild Utilization of CVE-2017-0005, un zero-day attribué par Microsoft à l'APT31 chinois (alias Zirconium), est en fait une copie d'un Equation Group Utilization portant le nom de code & # 39; EpMe, "http: //thehackernews.com/", ont déclaré Eyal Itkin et Itay Cohen, chercheurs de Check Point. " APT31 a eu accès aux fichiers d'EpMe, à la fois leurs versions 32 bits et 64 bits, plus de deux ans avant la fuite de Shadow Brokers. "

Equation Group, soi-disant par les chercheurs de la société de cybersécurité Kaspersky en février 2015, a été lié à une série d'attaques visant «des dizaines de milliers de victimes» dès 2001, certains des serveurs de commande et de contrôle enregistrés datant. en 1996. Kaspersky a qualifié le groupe de «créateurs couronnés du cyberespionnage».

Une exploitation d'escalade de privilèges inconnue

CVE-2017-0005 a été révélé pour la première fois en mars 2017 et est une vulnérabilité du composant Windows Win32k qui pourrait potentiellement permettre une amélioration des privilèges (EoP) dans les systèmes exécutant Windows XP et jusqu'à Windows 8. Le bogue a été signalé à Microsoft par Lockheed Martins Équipe d'intervention en cas d'incident.

Check Point a nommé la variante clonée "Jian" après une épée droite à deux pointes utilisée en Chine au cours des 2500 dernières années, faisant référence à ses origines en tant qu'outil d'attaque développé par Equation Group qui a ensuite été utilisé comme arme pour servir de "épée à double tranchant" pour attaquer les unités américaines.

|

| Chronologie des événements décrivant l'histoire d'EpMe / Jian / CVE-2017-0005 |

Jian aurait été répliqué en 2014 et mis en service depuis au moins 2015 jusqu'à ce que le bogue sous-jacent soit corrigé par Microsoft en 2017.

APT31, un collectif de piratage public parrainé par l'État, effectuerait des missions de reconnaissance au nom du gouvernement chinois et se spécialiserait dans le vol immatériel et la récupération d'informations d'identification, avec des campagnes récentes ciblant le personnel électoral américain avec des liens de pêche au javelot contenant des liens à télécharger. un implant basé sur Python hébergé sur GitHub, permettant à un attaquant de télécharger et de télécharger des fichiers, ainsi que d'exécuter des commandes arbitraires.

Cela dit, après exploitation, le framework DanderSpritz contenait quatre modules Windows EoP différents, dont deux étaient zéro jour au moment du développement en 2013, Check Point a déclaré que l'un des zéro jour – appelé "EpMo" – était discrètement patché par Microsoft "sans apparemment ID CVE" en mai 2017 en réponse à la fuite de Shadow Brokers. EpMe était le deuxième jour zéro.

DanderSpritz faisait partie des nombreux outils d'exploitation que Shadow Breakers a divulgués le 14 avril 2017, lors d'un envoi intitulé «Lost in Translation». La fuite est surtout connue pour avoir publié l'exploit EternalBlue qui provoquera plus tard des infections de rançongiciels WannaCry et NotPetya qui ont causé des dizaines de milliards de dollars de dommages dans plus de 65 pays.

C'est la première fois qu'un nouvel exploit de Equation Group fait surface malgré le code source d'EpMo disponible publiquement sur GitHub depuis la fuite il y a près de quatre ans.

De son côté, EpMo a été déployé sur des machines exécutant Windows 2000 vers Windows Server 2008 R2 en exploitant une vulnérabilité NULL-Deref dans le composant UMPD (User Mode Print Driver) de la Graphics Device Interface (GDI).

Jian et EpMe se chevauchent

"En plus de notre analyse des exploits d'Equation Group et d'APT31, l'exploitation d'EpMe correspond parfaitement aux détails rapportés dans le blog de Microsoft sur CVE-2017-0005", ont noté les chercheurs. "Et si cela ne suffisait pas, l'exploit a en fait cessé de fonctionner après la mise à jour de Microsoft de mars 2017, le correctif qui corrigeait cette vulnérabilité."

Mis à part ce chevauchement, EpMe et Jian se sont avérés partager une disposition de mémoire identique et les mêmes constantes codées en dur, ce qui suggère qu'une entreprise a probablement été copiée de l'autre, ou que les deux parties ont été inspirées par un tiers inconnu. .

Mais jusqu'à présent, aucun indice ne suggère ce dernier, ont déclaré les chercheurs.

Fait intéressant, alors qu'EpMe ne prenait pas en charge Windows 2000, l'analyse de Check Point a révélé que Jian avait des «cas spéciaux» pour la plate-forme et a augmenté la possibilité qu'APT31 ait copié l'utilisation du groupe d'évaluation fiscale à un moment donné en 2014, avant de l'ajuster en conséquence. leurs besoins et enfin distribuer la nouvelle version vers des cibles, dont Lockheed Martin.

Le fait que Jian, un exploit zero-day précédemment attribué à APT31, soit en fait un outil cyber-offensif créé par Equation Group pour la même vulnérabilité, signifie l'importance de l'attribution pour la prise de décision à la fois stratégique et tactique.

«Bien que« Jian »ait été capturé et analysé par Microsoft début 2017, et bien que Shadow Brokers ait divulgué des outils exposés du groupe Equation il y a près de quatre ans, il y a encore beaucoup à apprendre de leur analyse dans le passé. Dit Cohen.

"Le simple fait qu'un module d'exploit entier, contenant quatre exploits différents, soit passé inaperçu pendant quatre ans sur GitHub, nous apprend l'énorme fuite autour des outils d'Equation Group."

Commentaires

Laisser un commentaire