Microsoft va désactiver TLS non sécurisé dans Office 365 le 15 octobre – Bien monter son serveur

[bzkshopping keyword= »Minecraft » count= »8″ template= »grid »]

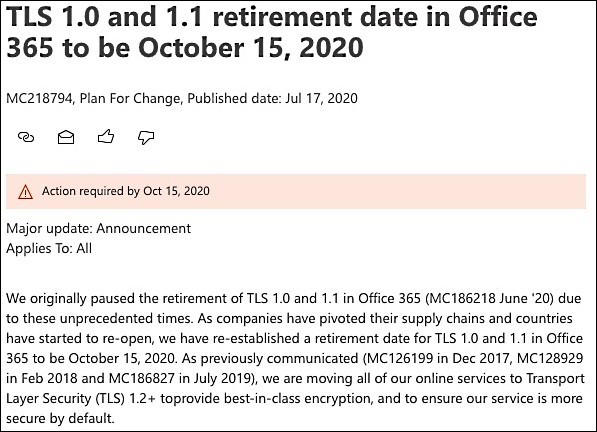

Microsoft a fixé la date de retrait officielle des protocoles non sécurisés Transport Layer Security (TLS) 1.0 et 1.1 dans Office 365 au 15 octobre 2020, à la suite de l'arrêt temporaire de l'amortissement pour les clients commerciaux en raison du COVID-19.

Alors que les entreprises ont fluctué leurs chaînes d'approvisionnement et que les pays ont commencé à rouvrir, nous avons rétabli une date de retrait pour TLS 1.0 et 1.1 dans Office 365 au 15 octobre 2020, a déclaré la société dans MC218794 annonce du centre d'administration Microsoft 365 vendredi.

"Tel que communiqué précédemment [..], nous transférons tous nos services électroniques vers Transport Layer Security (TLS) 1.2+ pour offrir un cryptage de première classe et pour garantir que notre service est plus sécurisé par défaut. "

La pension TLS 1.0 / 1.1 a été annoncée pour la première fois en décembre 2017 et, comme expliqué par Microsoft, l'effet de ce changement pour les utilisateurs finaux devrait être minime.

Guide de prévoyance TLS 1.0 / 1.1

Les administrateurs informatiques peuvent utiliser la documentation officielle KB4057306 pour se préparer à TLS 1.2 dans Office 365 et Office 365 GCC.

Vous pouvez également télécharger ce rapport d'amortissement TLS Office 365 pour identifier rapidement les utilisateurs et les appareils connectés aux serveurs Exchange via TLS 1.0 / 1.1.

Actuellement, il est conseillé aux utilisateurs des clients suivants de mettre à jour vers les dernières versions, car ils sont connus pour ne pas pouvoir utiliser TLS 1.2:

• Android 4.3 et versions antérieures

• Firefox version 5.0 et versions antérieures

• Internet Explorer 8-10 sur Windows 7 et versions antérieures

• Internet Explorer 10 sur Windows Phone 8

• Safari 6.0.4 / OS X10.8.4 et versions antérieures

Microsoft fournit également un guide sur la façon d'identifier et de supprimer les dépendances TLS 1.0 dans les logiciels intégrés aux systèmes d'exploitation Microsoft comme base d'un plan de migration vers un environnement TLS 1.2+.

Dans le cadre du plan d'amortissement TLS 1.0 / 1.1, Microsoft recommande d'inclure les éléments suivants:

• Analyse du code d'application pour trouver / corriger les instances codées en dur de TLS 1.0 / 1.1.

• Analyse des points de terminaison du réseau et analyse du trafic pour identifier les systèmes d'exploitation qui utilisent TLS 1.0 / 1.1 ou des protocoles plus anciens.

• Test de régression complet dans toute votre pile d'applications avec TLS 1.0 / 1.1 et tous les anciens protocoles de sécurité désactivés.

• Migration d'anciens systèmes d'exploitation et de bibliothèques / frameworks de développement vers des versions pouvant négocier TLS 1.2.

• Tests de compatibilité entre les systèmes d'exploitation utilisés par votre entreprise pour identifier les problèmes de prise en charge TLS 1.2.

• Coordination avec vos propres partenaires commerciaux et clients pour les informer de votre décision de liquider TLS 1.0 / 1.1.

• Identifiez les clients qui peuvent être corrompus en désactivant TLS 1.0 / 1.1.

Microsoft a déjà commencé à déprécier TLS non sécurisé pour tous les clients, appareils ou services qui se connectent à Office 365 via TLS 1.0 ou 1.1 DoD ou GCC High à partir de janvier 2020.

Les deux protocoles seront également pris en charge pour les clients commerciaux d'Office 365, et la société recommande «que toutes les combinaisons client-serveur et navigateur-serveur utilisent TLS 1.2 (ou version ultérieure) pour rester connectées aux services Office 365».

Retrait du navigateur TLS

En septembre 2019, Microsoft a annoncé que Windows Server 2019 permettait aux administrateurs de bloquer l'utilisation des versions TLS faibles avec des certificats individuels via une nouvelle fonctionnalité «Désactiver le TLS hérité» pour faciliter la migration vers TLS 1.2+.

La société a également déclaré en mars que la pension TLS 1.0 / 1.1 dans les navigateurs Microsoft serait prolongée jusqu'en juillet pour Chrome basé sur Edge et le 8 septembre pour les versions prises en charge d'Internet Explorer 11 et de Microsoft Edge Legacy.

Le retrait de ces protocoles TLS non sécurisés a été annoncé par tous les principaux fabricants de navigateurs, notamment Microsoft, Google, Apple et Mozilla en octobre 2018.

Bien que les utilisateurs puissent toujours réactiver TLS 1.0 / 1.1 dans leurs navigateurs après avoir été désactivé par défaut, Microsoft le déconseille, car les nouvelles versions de TLS sont livrées avec une cryptographie plus moderne et sont plus largement prises en charge par les navigateurs modernes.

Avec plus de 97,5% de tous les sites mappés par Qualys SSL Labs avec prise en charge de TLS 1.2 ou TLS 1.3, la décision des fournisseurs de navigateurs de désactiver TLS 1.0 / 1.1 en faveur de protocoles plus récents est une décision rationnelle car ils peuvent fournir un chemin plus sécurisé vers l'avant.

Netcraft a également déclaré en mars que les protocoles non sécurisés TLS 1.0 / 1.1 sont toujours utilisés sur plus de 850000 sites Web, exposant les visiteurs à un large éventail d'attaques cryptographiques (1, 2) qui pourraient permettre aux acteurs menaçants de décrypter le trafic Internet.

Commentaires

Laisser un commentaire