Qu'est-ce que le TPM – et qu'est-ce que cela a à voir avec Windows 11 ?- Bien monter son serveur

[bzkshopping keyword= »Minecraft » count= »8″ template= »grid »]

Windows 11 est sorti, et cela a été à propos de la ville ! Ce nouveau système d'exploitation a également mis à l'honneur des termes jusqu'alors inconnus comme la technologie TPM (Trusted Platform Module). Bien que cette technologie existe depuis 2016 et ait été utilisée dans Windows 10, Windows Server 2016 et Windows Server 2019, elle n'était pas omniprésente. Mais Microsoft a rendu le TPM obligatoire pour Windows 11, et du coup tout le monde en parle maintenant.

Nous sautons également dans ce train en marche pour expliquer en quoi consiste cette somme en termes simples que tout le monde peut comprendre.

Shutterstock

Sommaire

Qu'est-ce que le TPM (Trusted Platform Module) ?

Trusted Platform Module (TPM) est un appareil qui crée la confiance dans les appareils de données. Ce sont des microcontrôleurs dédiés où des clés cryptographiques intégrées sont utilisées pour la sécurité.

Dans les versions antérieures du système d'exploitation Windows, TPM, un processeur cryptographique sécurisé avec des clés cryptographiques, était facultatif, mais en raison de l'intérêt croissant pour les crypto-monnaies combiné à la vulnérabilité en ligne toujours croissante, Microsoft pense qu'il est intégré pour les opérations de nouvelle génération.

Le TPM est également inviolable et, à l'heure actuelle, aucun logiciel malveillant ne peut briser la sécurité.

Il existe de nombreuses variantes de TPM, et celles-ci sont gérées par le Trusted Computing Group (TCG).

Le TPM est-il sur votre ordinateur ?

Microsoft a rendu le TPM obligatoire avant de pouvoir installer Windows 11. Pour vérifier s'il est disponible et activé sur votre ordinateur :

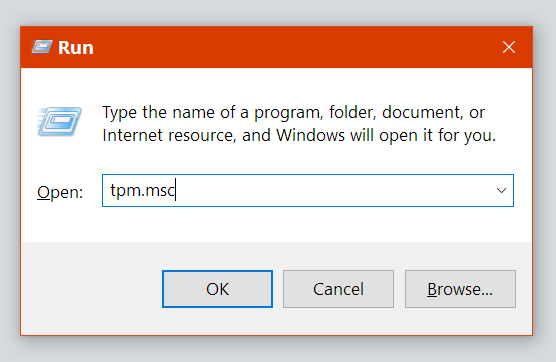

- Ouvrez une boîte de dialogue d'exécution (appuyez sur WINKEY + R)

- Dans la boîte de dialogue, tapez " tpm.msc "

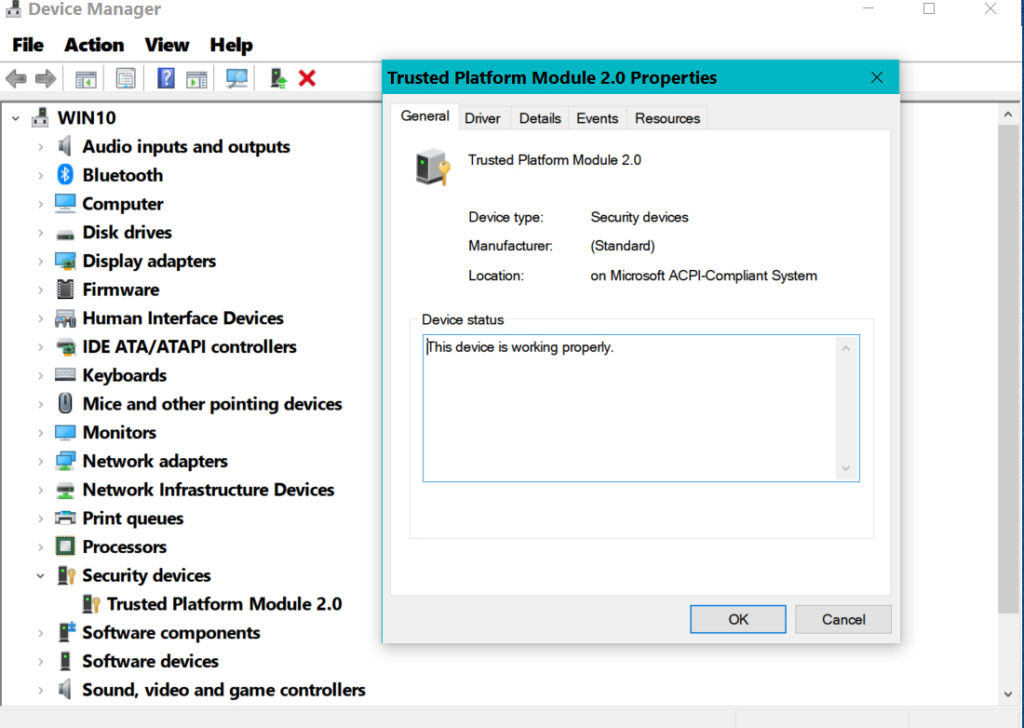

- Si le TPM est activé, vous verrez cet écran :

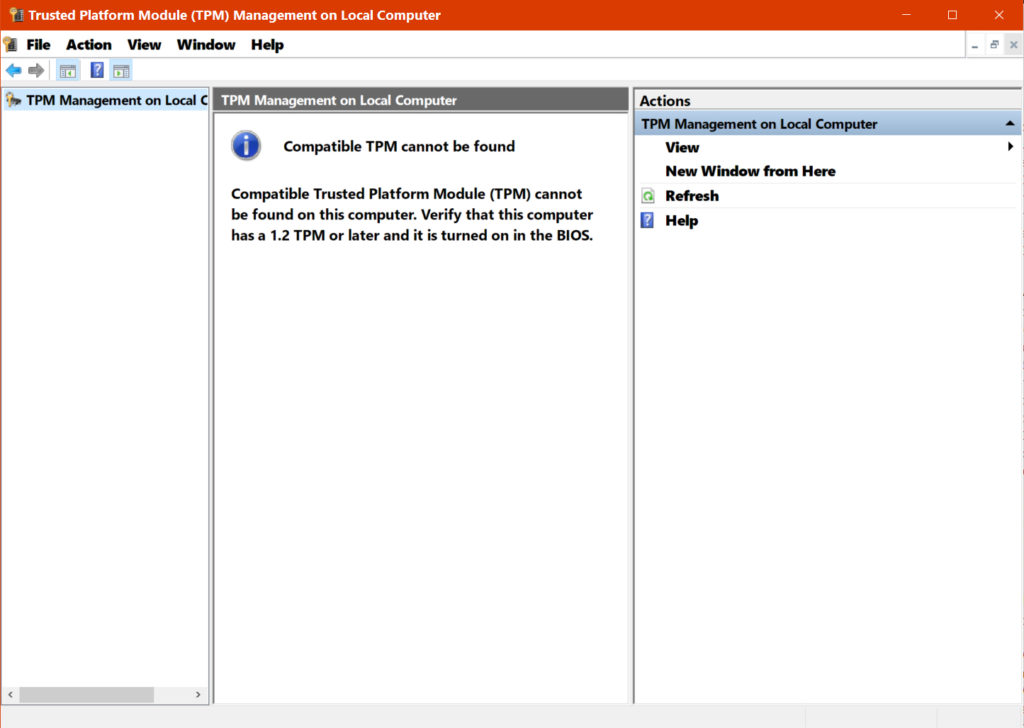

- Si vous n'avez pas de TPM, ou s'il n'est pas activé, vous verrez l'écran ci-dessous :

Si vous recevez "TPM introuvable", il y a encore une chance que vous l'ayez, mais il n'est pas activé. Il existe plusieurs façons de l'activer. WindowsCentral a un bon tutoriel qui montre comment.

Alors pourquoi le TPM est-il si important pour Windows 11 ?

Il y a quelques éléments de base du TPM qui le rendent si précieux du point de vue de la sécurité. Examinons brièvement trois d'entre eux pour mieux comprendre le rôle d'un TPM dans un système d'exploitation.

Confiance

Le cœur du TPM qui le rend si utile dans le monde d'aujourd'hui est la confiance. TCG définit la confiance comme un comportement attendu. Vous vous attendez à ce qu'une entité, telle qu'une université, se comporte d'une certaine manière. Pour connaître ce comportement attendu, vous devez connaître l'identité de l'appareil. Par exemple, une banque se comportera très différemment d'une université.

De même, TPM a de nombreuses formes pour déterminer l'identité des composants matériels et logiciels, il est donc possible de connaître le comportement attendu de chacun, et à travers lui, la confiance est établie lorsque tout comportement inattendu est mis en évidence.

Il existe de nombreux éléments de confiance qui,

- Bloc de construction de confiance (TBB)

- Base de calcul de confiance (TCB)

- Processus de confiance transitive

- Autorité de confiance

- Racines de confiance, subdivisées en racine de confiance pour la mesure (RTM), racine de confiance pour le stockage (RTS) et racine de confiance pour le reporting (RTR).

Ces composants sont réunis pour établir la confiance et éliminer les problèmes de sécurité.

protection

Ce composant gère la protection que TPM fournit à un périphérique de traitement de données, et est en outre divisé en capacités protégées et objets protégés.

Comme son nom l'indique, l'option protégée est une action qui doit être effectuée correctement, tandis qu'un objet protégé est une donnée, y compris des clés qui doivent être protégées. Ces deux éléments sont nécessaires pour que TPM s'assure qu'il n'y a pas de modifications non autorisées (capacité protégée) des données sensibles (objet protégé).

Cryptographie

Ce module gère les fonctions cryptographiques de TPM et utilise certaines des opérations traditionnelles et éprouvées telles que,

- Fonctionnalités de hachage

- Cryptage et déchiffrement asymétriques et symétriques

- Signature et vérification de signature asymétriques et symétriques

- Génération de clés

Gardez à l'esprit que plusieurs composants composent l'architecture de TPM, mais nous avons parlé de ces trois pour vous donner une idée de la façon dont le TPM joue un rôle majeur dans la sécurité.

Un bref aperçu de la mise en œuvre de la TPM

Du point de vue de l'implémentation, le TPM est un composant distinct du système (hôte) sur lequel il est implémenté, et il interagit avec l'hôte via une interface définie par TCG.

Le TPM est implémenté sur un hôte directement ou indirectement via des ressources physiques qui lui sont allouées de manière permanente ou temporaire, selon la configuration. Parfois, ces ressources peuvent également être réparties à travers différentes frontières physiques.

Dans certains cas, le TPM est implémenté sous la forme d'une puce unique qui se connecte à l'hôte via une interface à faible performance. Dans de telles implémentations, le composant TPM est livré avec un processeur, une RAM et une ROM. L'inconvénient est que l'hôte ne peut modifier les valeurs que via le tampon d'E/S.

Utilisation du module de plateforme sécurisée

À partir de Windows 10, Microsoft a conçu le système d'exploitation pour l'initialisation et la gestion automatiques du TPM. Cela signifie qu'en tant qu'utilisateur, vous n'avez rien à faire lorsque le système d'exploitation prend possession du TPM et de son activité.

Cependant, si vous souhaitez apporter des modifications de configuration qui ne sont pas recommandées, accédez à la console d'administration TPM. Appuyez sur WINKEY + R et tapez « tpm.msc » pour réinitialiser les clés ou effectuer une nouvelle installation du système d'exploitation Windows.

De nombreuses sociétés de matériel telles que Dell et HP incluent un programme intuitif pour accéder aux valeurs TPM et modifier la configuration.

Pourquoi tout le monde parle de TPM ?

La TPM est largement considérée comme une technologie qui peut conduire à la prochaine génération de sauts informatiques. Dans ce cadre, il offre les avantages suivants :

- Génère et stocke des clés cryptographiques

- A le pouvoir de restreindre l'utilisation de ces clés

- Authentifie les appareils avec sa clé RSA unique

- Stocke les mesures de sécurité et assure l'intégrité à travers la plate-forme

- Fournit la preuve de savoir comment un système a démarré et une clé basée sur TPM garantit que la licence logicielle correcte a été utilisée pour démarrer le système.

- Empêche les attaques de phishing.

- Limite le nombre de suppositions incorrectes sur l'autorisation. Lorsque le seuil est atteint, le TPM lancera la logique d'attaque de répertoire pour empêcher d'autres conjectures.

Alors, comment tout cela s'intègre-t-il dans votre système d'exploitation et pourquoi Microsoft a-t-il fait du TPM 2.0 une exigence système pour l'installation de Windows 11 ?

Protège le texte non crypté

Toutes les données que nous envoyons depuis notre système ne sont pas cryptées, en particulier celles envoyées en texte brut. Cependant, vos données doivent être protégées, surtout s'il s'agit de données confidentielles telles que des mots de passe ou des clés de chiffrement.

TPM utilise à la fois du matériel et des logiciels pour protéger ces données non cryptées, même lorsqu'elles sont envoyées en texte brut.

Détecte la compromission du système

Les puces TPM détectent rapidement lorsqu'un morceau de code malveillant a compromis votre système et tentent de résoudre le problème immédiatement. Certaines puces analysent même le BIOS au démarrage pour détecter les modifications non autorisées.

De telles mesures réduisent les risques de compromission du système.

Lieu de stockage sécurisé

TPM est un lieu de stockage sécurisé pour vos clés de cryptage et mots de passe, car il n'est pas facile d'accéder à ces puces sans autorisation.

Par exemple, vous disposez d'un nom d'utilisateur et d'un mot de passe pour accéder à votre appareil. Ces informations d'identification sont stockées sur une puce TPM plutôt que sur le disque dur, car vous pouvez générer des clés cryptographiques pour protéger vos informations d'identification. Vous ne les perdez pas non plus lorsque le disque dur tombe en panne.

Microsoft estime qu'un tel espace de stockage sécurisé est crucial à l'avenir, car il y a une plus grande utilisation de la sécurité numérique via des clés cryptographiques.

Important pour tous les utilisateurs

Microsoft en a fait une exigence système pour toutes les versions de Windows 11, car il affirme que la sécurité est importante non seulement pour les entreprises mais aussi pour les utilisateurs individuels, car il y a une plus grande pression pour une identité décentralisée.

Mais la bonne nouvelle est que vous n'avez rien de spécial à faire, car la plupart des ordinateurs portables et de bureau ont des TPM depuis 2016. Néanmoins, vous voudrez peut-être vérifier rapidement cette exigence avant d'installer Windows 11.

Windows 11 et TPM : la prochaine étape de la sécurité Microsoft

Pour ces raisons, Microsoft a défini une tendance pour la sécurité intégrée sur chaque appareil en faisant du TPM une exigence système pour le système d'exploitation Windows 11.

Que pensez-vous du TPM ? Partagez vos pensées dans la section des commentaires.

Image en vedette : illustration photo Shutterstock / TechGenix

Vues de la publication :

2

Suite Windows 11 des articles