Un nouveau malware de crypto-monnaie crée une armée de robots Windows et Linux – Un serveur de qualité

[bzkshopping keyword= »Minecraft » count= »8″ template= »grid »]

Un botnet de cryptomining nouvellement découvert recherche activement les serveurs d'entreprise Windows et Linux vulnérables et les infecte avec l'extraction de Monero (XMRig) et la charge de logiciels malveillants.

Découverte pour la première fois par les chercheurs en sécurité d'Alibaba Cloud (Aliyun) en février (comme on l'appelait Sysrv-bonjour) et actif depuis décembre 2020, botnet a également atterri sur les radars des chercheurs de Lacework Labs et Juniper Threat Labs après une activité vigoureuse en mars.

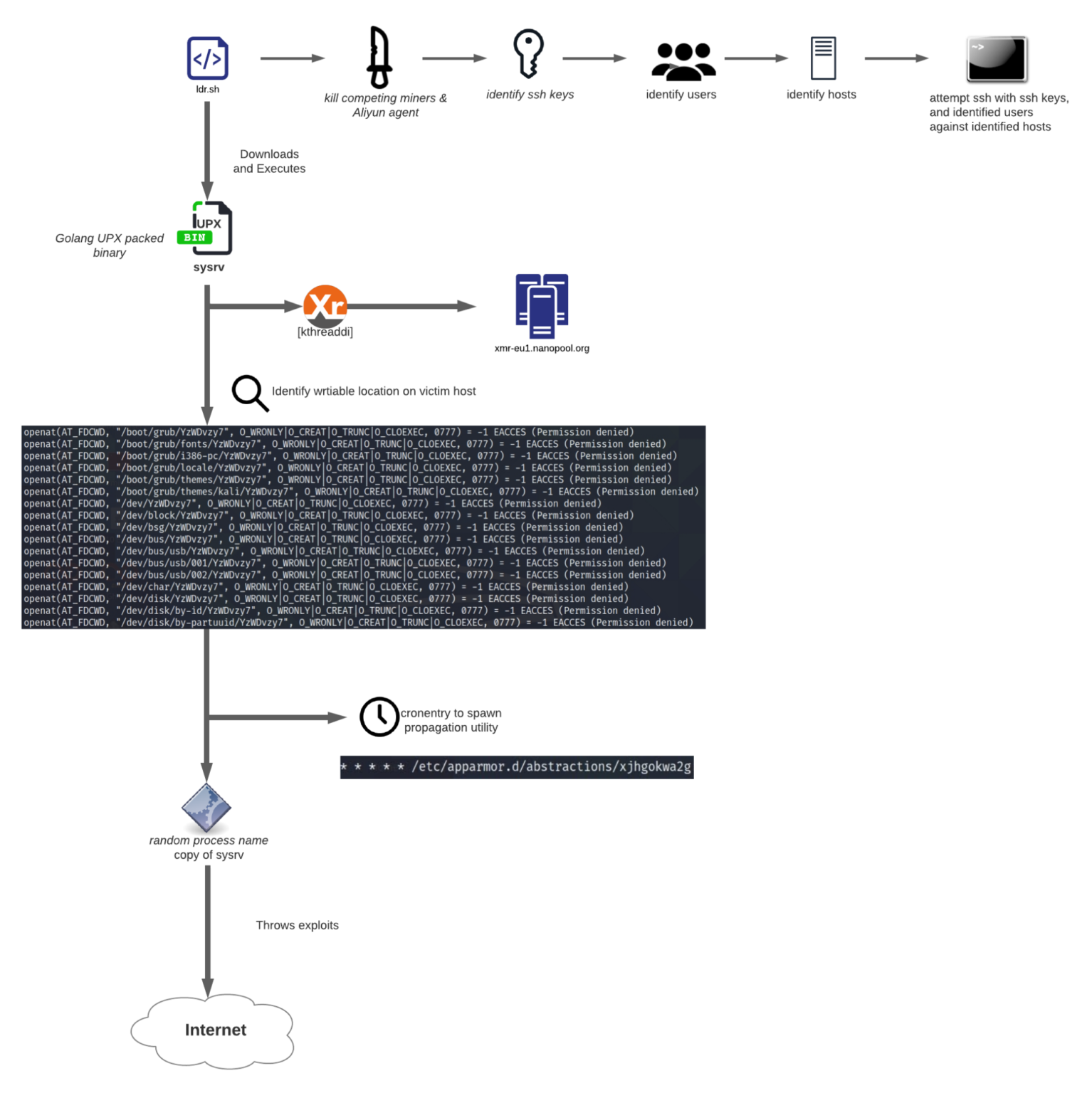

Alors qu'il utilisait initialement une architecture à plusieurs composants avec les modules de mineur et de ver (propagateur), le botnet a été mis à niveau pour utiliser un seul binaire qui peut extraire et propager automatiquement les logiciels malveillants sur d'autres appareils.

Le composant de propagateur de Sysrv-hallo analyse agressivement Internet à la recherche de systèmes plus vulnérables à ajouter à son armée d'exploits miniers Monero ciblant des vulnérabilités qui permettent d'exécuter du code malveillant à distance.

Les attaquants "ciblent les charges de travail dans le cloud via des vulnérabilités avec injection de code externe / exécution de code à distance dans PHPUnit, Apache Solar, Confluence, Laravel, JBoss, Jira, Sonatype, Oracle WebLogic et Apache Struts", a découvert Lacework.

Après avoir piraté un serveur et tué des mineurs concurrents, les logiciels malveillants se propageront également sur le réseau lors d'attaques par force brute utilisant des clés privées SSH collectées à divers endroits sur des serveurs infectés.

"Le mouvement latéral est effectué via les clés SSH disponibles sur la machine offrant et les hôtes identifiés à partir des fichiers d'historique bash, des fichiers de configuration ssh et des fichiers known_hosts", a ajouté Lacework.

Vulnérabilités ciblées par Sysrv-hello

Après l'augmentation de l'activité des botnets en mars, Juniper a identifié six vulnérabilités exploitées par des échantillons de logiciels malveillants collectés lors d'attaques actives:

- Mongo Express RCE (CVE-2019-10758)

- XML-RPC (CVE-2017-11610)

- Saltstack RCE (CVE-2020-16846)

- Drupal Ajax RCE (CVE-2018-7600)

- ThinkPHP RCE (pas de CVE)

- XXL-JOB Unauth RCE (pas de CVE)

Les autres utilisations précédemment utilisées par le botnet incluent:

- Laravel (CVE-2021-3129)

- Oracle Weblogic (CVE-2020-14882)

- Serveur Atlassian Confluence (CVE-2019-3396)

- Apache Solr (CVE-2019-0193)

- PHPUnit (CVE-2017-9841)

- Serveur d'applications Jboss (CVE-2017-12149)

- Gestionnaire de référentiel Sonatype Nexus (CVE-2019-7238)

- Force brute de Jenkins

- Force brute WordPress

- Exécution de commande non authentifiée Apache Hadoop via YARN ResourceManager (pas de CVE)

- Exécution de la commande Jupiter Notebook (sans CVE)

- Exécution de la commande Tomcat Manager Unauth Upload (sans CVE)

Remplissez lentement mais régulièrement les portefeuilles de crypto-monnaie

L'équipe Lacework Labs a récupéré un fichier de configuration minière Sysrv-hello XMrig qui les a aidés à trouver l'un des portefeuilles Monero utilisés par Botnet pour collecter Monero extrait sur l'étang minier F2Pool.

Les derniers spécimens découverts dans la nature ont également ajouté un support pour le bassin minier Nanopool après avoir supprimé le support pour MineXMR.

Bien que ce portefeuille contienne un peu plus de 12 XMR (environ 4000 $), le botnet de cryptomining utilise régulièrement plus d'un portefeuille attaché à plusieurs pools de minage pour collecter des crypto-monnaies gagnées illégalement, ce qui peut rapidement faire une petite fortune.

Par exemple, un autre portefeuille connecté à Nanopool et découvert par les chercheurs de Juniper contient 8 XMR (près de 1700 $ en Monero) collectés entre le 1er mars et le 28 mars.

Sysrv-hello n'est pas le seul à exploiter Internet pour une puissance de calcul gratuite, car d'autres botnets tentent également activement de gagner de l'argent en exploitant et en asservissant des serveurs vulnérables à extraire pour la crypto-monnaie Monero.

Les chercheurs de 360 Netlab ont découvert une version de plus en plus active et mise à niveau du botnet de cryptomining z0Miner qui tentait d'infecter les serveurs Jenkins et ElasticSearch vulnérables pour récupérer Monero.

L'équipe d'intervention Nocturnus de Cybereason a publié jeudi des résultats sur le botnet Prometei, découvert pour la première fois l'année dernière et actif depuis au moins 2016, et distribue désormais les mineurs Monero sur des serveurs Microsoft Exchange obsolètes.