Connexion à 1,3 million de serveurs Windows RDP provenant du marché des hackers – Bien installer son serveur

[bzkshopping keyword= »Minecraft » count= »8″ template= »grid »]

Les noms de connexion et les mots de passe de 1,3 million de serveurs Windows Remote Desktop actuels et historiquement compromis ont été divulgués par UAS, le plus grand marché de hackers pour les informations d'identification RDP volées.

Avec cette fuite massive d'informations d'identification externes compromises, les chercheurs ont pour la première fois un aperçu d'une économie occupée en matière de cybercriminalité et peuvent utiliser les données pour relier les détails des cyberattaques précédentes.

Les administrateurs réseau bénéficieront également d'un nouveau service lancé par la société avancée de cybersécurité Intel appelée RDPwned, qui permet aux organisations de vérifier si leurs informations d'identification RDP ont été vendues sur le marché.

Sommaire

Quelle est la particularité de RDP?

Le protocole RDP (Remote Desktop Protocol) est une solution d'accès Microsoft à distance qui permet aux utilisateurs d'accéder à distance aux applications et aux bureaux sur un appareil Windows comme s'ils étaient assis devant un ordinateur.

En raison de leur utilisation courante dans les réseaux d'entreprise, les cybercriminels ont bâti une économie florissante autour de la vente d'informations d'identification volées aux serveurs RDP.

Bien que vous puissiez penser que l'accès à un réseau d'entreprise sera coûteux, la réalité est que les agents menaçants vendent des comptes de bureau à distance pour aussi peu que 3 $ et généralement pas plus de 70 $.

Lorsqu'un acteur de la menace accède à un réseau, il peut effectuer diverses activités malveillantes. Ces activités comprennent la diffusion du réseau, le vol de données, l'installation de logiciels malveillants (PDV) pour récolter des cartes de crédit, l'installation de portes dérobées pour un accès ultérieur ou la distribution de rançons.

L'utilisation des services Windows Remote Desktop pour briser les réseaux est si répandue que le FBI a déclaré que RDP est responsable de 70 à 80% de toutes les violations de réseau qui mènent à des attaques de ransomware.

Alors que tous les groupes de ransomwares utilisent RDP dans une certaine mesure, un groupe de ransomwares connu sous le nom de Dharma est connu pour utiliser principalement des postes de travail distants pour s'implanter dans les réseaux d'entreprise.

UAS, le plus grand marché pour les informations d'identification RDP

UAS, ou « Ultimate Anonymity Services '', est un marché qui vend des informations d'identification Windows Remote Desktop, des numéros de sécurité sociale volés et l'accès aux serveurs proxy SOCKS.

Ce qui distingue UAS, c'est qu'il s'agit du plus grand marché, effectue une vérification manuelle des informations de compte RDP vendues, fournit un support client et fournit des conseils sur la façon de maintenir l'accès à distance à un ordinateur compromis.

«Le marché fonctionne en partie comme eBay – un certain nombre de fournisseurs travaillent avec le marché. Ils disposent de leur propre espace pour se connecter et télécharger les RDP qu'ils ont piratés. Le système les vérifiera ensuite, recueillera des informations sur chacun d'entre eux (nous, accès administrateur ? Vitesse Internet, CPU, mémoire, etc., etc.), qui est ajouté à l'entrée. "

"L'interface fournisseur fournit des statistiques en temps réel pour les vendeurs (ce qui a été vendu, ce qui n'a pas été vendu, mais des remboursements ont été demandés, etc.)."

«Ils fournissent également une assistance si ce que vous avez acheté pour une raison quelconque ne fonctionne pas. Ils prennent le support client au sérieux», a déclaré un chercheur en sécurité qui souhaitait garder l'anonymat de BleepingComputer.

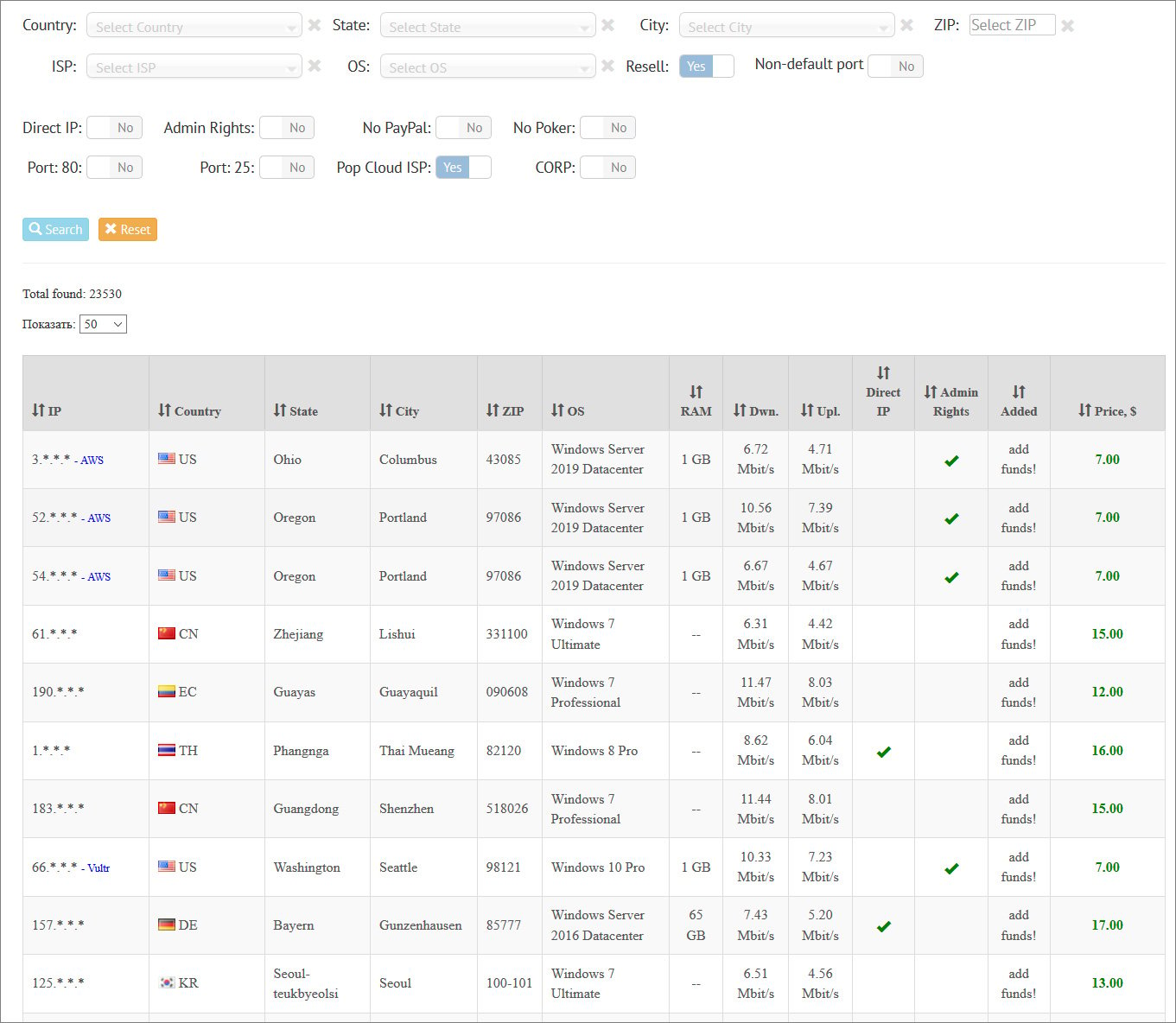

Lors de l'achat de comptes RDP volés, les joueurs menaçants peuvent rechercher des appareils compromis dans un pays, un état, une ville, un code postal, un FAI ou un système d'exploitation spécifique afin de trouver le serveur spécifique dont ils ont besoin.

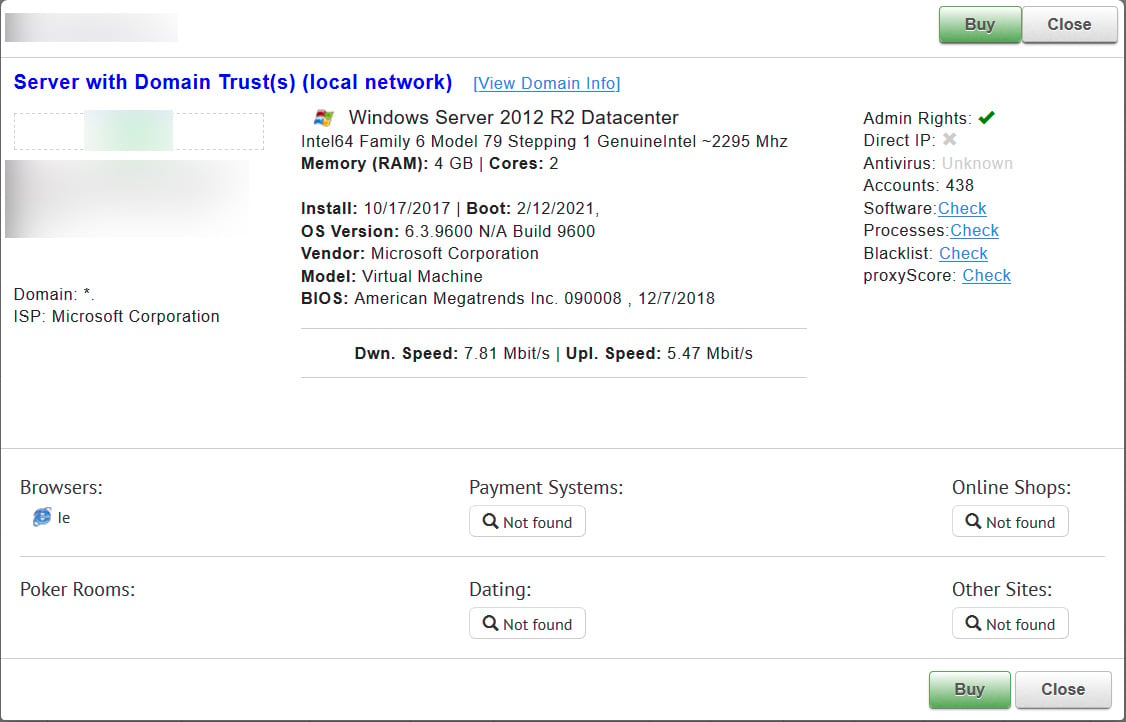

Les acheteurs potentiels peuvent approfondir chaque serveur pour voir le nombre de comptes Windows, la vitesse de connexion Internet, le matériel du serveur, etc., comme indiqué ci-dessous.

On a dit à BleepingComputer que le marché ne vendrait aucun serveur en Russie ou dans un pays de la Communauté des États indépendants (CEI) et exécute un script qui supprime automatiquement toute personne trouvée.

Même avec ce filtrage des serveurs, UAS vend actuellement 23 706 informations d'identification RDP.

Surveillance secrète du marché des UAS

Depuis décembre 2018, un groupe de chercheurs en sécurité dispose d'un accès secret à la base de données pour le marché des UAS et collecte les informations d'identification RDP depuis près de trois ans.

Au cours de cette période, les chercheurs ont collecté des adresses IP, des noms d'utilisateur et des mots de passe pour 1379609 comptes RDP vendus à UAS depuis fin 2018.

Cette base de données avait été partagée avec Advanced Intel Vitali Kremez, qui a également partagé une copie modifiée avec BleepingComputer pour examen.

Bien que nous ne souhaitions répertorier aucune des entreprises de la base de données, nous pouvons dire que les serveurs RDP répertoriés proviennent du monde entier, y compris des agences gouvernementales de soixante-trois pays, le Brésil, l'Inde et les États-Unis étant les trois premiers. .

Il existe également des serveurs RDP pour de nombreuses entreprises bien connues et de haut niveau, avec de nombreux serveurs du secteur de la santé.

De plus, BleepingComputer a trouvé beaucoup Serveurs RDP dans la base de données appartenant à des organisations connues pour avoir subi des attaques de ransomware au cours des deux dernières années.

Après avoir analysé les 1,3 million de comptes de la base de données, BleepingComputer a extrait des données intéressantes qui devraient être utiles à tous les utilisateurs d'ordinateurs et administrateurs réseau:

- Les cinq principaux noms de connexion trouvés dans les serveurs RDP vendus sont & # 39;Administrateur& # 39 ;, & # 39;Administrateur& # 39 ;, & # 39;Utilisateur& # 39 ;, & # 39;test& # 39; et & # 39;le scanner& # 39;.

- Les cinq principaux mots de passe utilisés par les serveurs RDP sont & # 39;123456& # 39 ;, & # 39;123& # 39 ;, & # 39;P @ ssw0rd& # 39 ;, & # 39;1234& # 39; et & # 39;Mot de passe 1& # 39;.

- Les cinq pays les mieux représentés dans la base de données sont États Unis, Chine, Brésil, Allemagne, Inde, et Grande Bretagne.

Des statistiques plus complètes peuvent être trouvées à la fin de l'article.

RDPwned: vérifie si RDP est compromis

Vitali Kremez a lancé un nouveau service appelé RDPwned qui permet aux entreprises et à leurs administrateurs de vérifier si leurs serveurs sont répertoriés dans la base de données.

«Le marché est lié à un certain nombre d'infractions et de cas de ransomwares de grande envergure à travers le monde. On sait qu'un certain nombre de groupes de ransomwares achètent un accès initial aux UAS. ce fruit peu en suspens, comme de mauvais mots de passe et un RDP exposé à Internet, reste l’une des principales causes de violations »,

"RDPwned aidera également à faire la lumière sur d'anciennes brèches auxquelles ils n'ont jamais eu accès à l'origine. Pour d'autres, cela leur donnera une chance de corriger la vulnérabilité avant qu'il y ait une brèche", a déclaré Kremez à BleepingComputer.

Pour utiliser le service, Kremez a déclaré à BleepingComputer que les entreprises devaient envoyer les informations de contact d'un directeur ou d'un administrateur de l'entreprise, dont Advanced Intel souhaite que le vétérinaire.

Une fois l'identité de l'utilisateur vérifiée, Advanced Intel vérifiera que les serveurs de l'entreprise sont répertoriés dans RDPwned.

Les visiteurs peuvent effectuer cette recherche via DNS inversé, adresses IP et noms de domaine.

Statistiques supplémentaires

Vous trouverez ci-dessous des statistiques supplémentaires qui montrent les 20 meilleurs noms de connexion, les 20 mots de passe les plus importants et les 10 meilleurs pays trouvés dans 1,3 million de serveurs RDP répertoriés sur le marché par UAS.

Top 20 des noms de connexion

| Nom de connexion utilisé | Somme des contours |

| Administrateur | 303 702 |

| Administrateur | 59 034 |

| Utilisateur | 45 096 |

| test | 30 702 |

| le scanner | 20 876 |

| analyse | 16 087 |

| Invité | 12 923 |

| IME_ADMIN | 9 955 |

| utilisateur1 | 8 631 |

| Administrateur | 8 612 |

| Entrepreneur | 8 608 |

| postgres | 5 853 |

| IME_USER | 5667 |

| Utilisateur | 5 236 |

| utilisateur2 | 4 055 |

| Passv | 3 989 |

| utilisateur de test | 3 969 |

| test1 | 3 888 |

| serveur | 3 754 |

| élève | 3 592 |

| réception | 3 482 |

| sauvegarde | 3 356 |

| openpgsvc | 3 339 |

| Info | 3 156 |

| VPN | 3 139 |

Top 20 des mots de passe

| Mot de passe utilisé | Somme des contours |

| 123456 | 71 639 |

| 123 | 50 449 |

| P @ ssw0rd | 47 139 |

| 1234 | 34 825 |

| Mot de passe 1 | 27 007 |

| 1 | 24 955 |

| le mot de passe | 19 148 |

| 12345 | 16 522 |

| admin | 15 587 |

| ffff-ffc0M456x (voir la note) | 15 114 |

| Administrateur @ 123 | 13 572 |

| Utilisateur | 13 437 |

| le scanner | 13 193 |

| analyse | 10 409 |

| test | 10 169 |

| Aa123456 | 9 399 |

| Mot de passe123 | 8 756 |

| 12345678 | 8 647 |

| Administrateur123 | 8 214 |

| Passw0rd | 7817 |

| admin, .123! @ # $% ^ | 7 027 |

| 1qaz @ WSX | 6 248 |

| Bienvenue1 | 5 962 |

| P @ ssword64 | 5 522 |

| abc @ 123 | 4 958 |

Remarque: le mot de passe & # 39; ffff-ffc0M456x & # 39; semble être un mot de passe par défaut configuré par l'utilitaire de configuration MailEnable pour l'accès à distance. Les utilisateurs sont invités à changer ce mot de passe en autre chose.

Top 10 des pays

| Pays | Total des comptes |

| États Unis | 299 529 |

| Chine | 201 847 |

| Brésil | 119 959 |

| Allemagne | 56 225 |

| Inde | 41 588 |

| Grande Bretagne | 37 810 |

| France | 32 738 |

| Espagne | 30 312 |

| Canada | 27 347 |

| Hong Kong | 24 804 |