La mise à jour SIGRed échoue dans Windows Server 2008 R2 – Les meilleures astuces pour son serveur

[bzkshopping keyword= »Minecraft » count= »8″ template= »grid »]

Microsoft a publié la mise à jour de sécurité SIGred pour les serveurs Windows 2008 à 2019. Tous ces serveurs Windows avec le rôle DNS installé seront affectés. Il y a une mise à jour de sécurité et une mise à jour mensuelle par lots. A vous de décider lequel vous souhaitez installer. Après avoir installé l'une des mises à jour et un redémarrage, le correctif SIGRed dans Windows Server 2008 R2 échoue. L'erreur montre: Erreur lors de la configuration des mises à jour Windows. Restaurez les modifications. N'éteignez pas votre PC. Pourquoi cela arrive-t-il et quelle est la solution?

Sommaire

Vulnérabilité d'exécution de code externe du serveur DNS SIGRed

CVE-2020-1350 | La vulnérabilité d'exécution de code externe du serveur DNS Windows est détectée par Check Point. Microsoft évalue la vulnérabilité avec le niveau de risque le plus élevé possible 10,0 à l'échelle du «Common Vulnerability Scoring System» (CVSS).

Point de contrôle:

Les chercheurs de Check Point ont récemment découvert une vulnérabilité critique qui permettrait à un attaquant de faire exactement cela dans Windows DNS Server, un composant important de tout environnement réseau Windows. Nous l'avons signalé à Microsoft, qui l'a reconnu comme une vulnérabilité critique (score CVSS 10,0 – indiquant la gravité la plus élevée possible) et a publié une mise à jour urgente à ce sujet. Nous recommandons vivement aux utilisateurs d'utiliser le correctif sur les versions affectées de Windows DNS Server de 2003 à 2019 pour empêcher l'exploitation de cette vulnérabilité.

Microsoft:

Il existe une vulnérabilité dans l'exécution de code à distance sur les serveurs Windows Domain Name System lorsqu'ils ne peuvent pas traiter correctement les demandes. Un attaquant qui parviendrait à exploiter la vulnérabilité pourrait exécuter du code arbitraire en conjonction avec le compte système local. Les serveurs Windows configurés en tant que serveurs DNS sont exposés à cette vulnérabilité. Pour exploiter la vulnérabilité, un attaquant non autorisé pourrait envoyer des requêtes malveillantes à un serveur DNS Windows. La mise à jour corrige la vulnérabilité en modifiant la façon dont les serveurs DNS Windows traitent les demandes.

La chronologie pour révéler SIGRed

- 19 mai 2020 – Rapport préliminaire à Microsoft.

- 18 juin 2020 – Microsoft a fourni cette vulnérabilité à CVE-2020-1350.

- 9 juillet 2020 – Microsoft a reconnu ce problème comme une vulnérabilité critique avec un ver, avec un score CVSS de 10,0.

- 14 juillet 2020 – Microsoft a publié une solution (Patch Tuesday).

Le correctif Microsoft SIGRed ne s'installe pas dans Windows Server 2008 R2

Vous ne pouvez pas installer KB4565524 ou KB4565539 sur le serveur 2008 R2, cela échoue. Pour commencer, cela a l'air bien car il installe la mise à jour. Après la mise à jour, vous devrez redémarrer. Après un redémarrage du serveur, il affichera l'erreur suivante: Erreur lors de la configuration des mises à jour Windows. Restaurez les modifications. N'éteignez pas votre PC. Windows Server 2008 R2 n'a pas installé les mises à jour, il a échoué.

Pourquoi le correctif SIGRed a-t-il échoué dans Windows Server 2008 R2?

La mise à jour des solutions KB4565524 et KB4565539 échoue

Il vous manque la licence Extender Security Updates (ESU). Si vous ne l'achetez pas, la mise à jour Microsoft SIGRed échouera lors de la mise à jour.

Cliquez sur les pages suivantes et accédez à la section des connaissances préalables:

14 juillet 2020 – KB4565524 (recueil mensuel)

14 juillet 2020 – KB4565539 (mise à jour de sécurité uniquement)

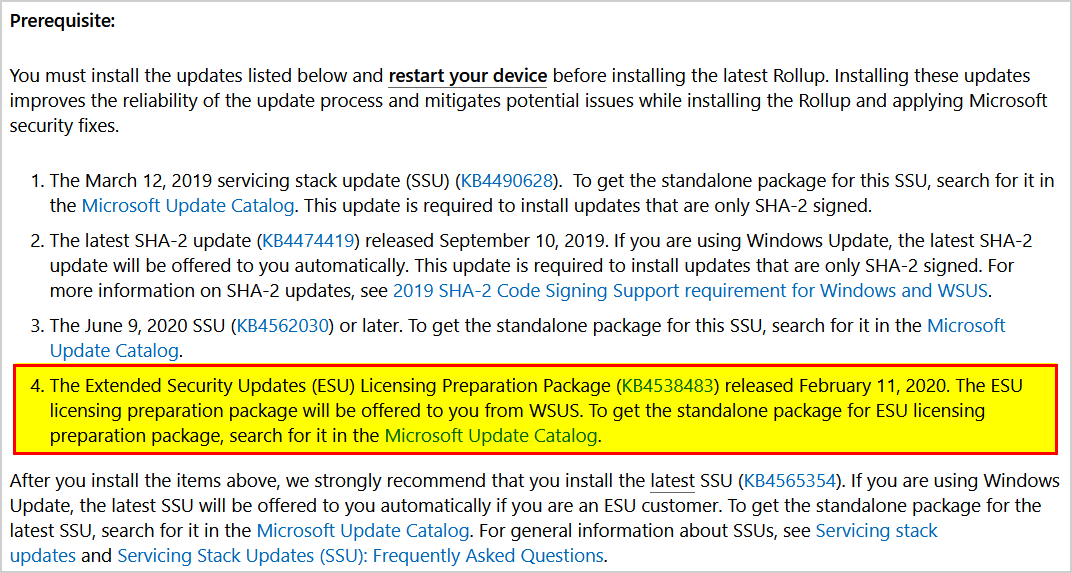

Avant d'installer cette mise à jour, les prérequis sont les suivants:

Vous devrez installer les mises à jour ci-dessous et redémarrer l'appareil avant d'installer la dernière collection. L'installation de ces mises à jour améliore la fiabilité du processus de mise à jour et atténue les problèmes potentiels lorsque vous installez la collection et utilisez les correctifs de sécurité Microsoft.

- Mise à jour de la pile de services du 12 mars 2019 (SSU) (KB4490628). Pour obtenir le package autonome pour ce SSU, recherchez-le dans le catalogue Microsoft Update. Cette mise à jour est nécessaire pour installer les mises à jour signées uniquement SHA-2.

- La dernière mise à jour SHA-2 (KB4474419) a été publiée le 10 septembre 2019. Si vous utilisez Windows Update, la dernière mise à jour SHA-2 vous sera proposée automatiquement. Cette mise à jour est nécessaire pour installer les mises à jour signées uniquement SHA-2. Pour plus d'informations sur les mises à jour SHA-2, consultez Prise en charge de la signature de code SHA-2 2019 pour Windows et WSUS.

- SSU 9 juin 2020 (KB4562030) ou version ultérieure. Pour obtenir le package autonome pour ce SSU, recherchez-le dans le catalogue Microsoft Update.

- Package de préparation de licence Extended Security Updates (ESU) (KB4538483) Publié le 11 février 2020. Le package de préparation de licence ESU vous sera proposé par WSUS. Pour obtenir le package autonome du package de préparation de licence ESU, recherchez-le dans le catalogue Microsoft Update.

Maintenant, je vous recommande de mettre à jour tous vos ordinateurs vers Windows Server 2016 ou Windows Server 2019. En attendant, pour corriger la vulnérabilité DNS, jetez un œil à l'étape suivante.

Correction de la vulnérabilité DNS avec le registre

Pour contourner cette vulnérabilité, apportez la modification de registre suivante pour limiter la taille du plus grand paquet de réponse DNS TCP entrant autorisé.

Corriger la vulnérabilité DNS de Windows Server avec la gestion des stratégies de groupe

Créez un objet de stratégie de groupe dans la gestion des stratégies de groupe avec la clé de registre suivante. Connectez l'objet de stratégie de groupe à Windows Server 2008 R2 sur lequel le rôle DNS est installé.

sous-clé: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services DNS Para

Valeur: TcpReceivePacketSize

Type: DWORD

Données de valeur: 0xFF00

Exécutez l'invite de commande en tant qu'administrateur et redémarrez les services DNS: DNS netstop et DNS netstart

Correction de la vulnérabilité DNS de Windows Server avec l'invite de commande

Si vous ne disposez que de quelques Windows Server 2008 R2 avec le rôle DNS installé, vous pouvez ajouter la clé de registre manuellement. Utilisez l'invite de commande pour l'accélérer.

Exécutez l'invite de commande en tant qu'administrateur. Utilisez la commande reg-add.

|

C:>reg ajouter "HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services DNS Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /ré 0xFF00 /F C:>en ligne Arrêtez DNS && en ligne début DNS |

Mettre à jour la vulnérabilité DNS de Windows Server avec PowerShell

Exécutez PowerShell en tant qu'administrateur. Exécutez les trois applets de commande suivantes.

|

PS C:> $zéro = Nouveau–Point –Chemin HKLM:SYSTÈMECurrentControlSetprestations de serviceDNSparamètres –Puissance PS C:> Nouveau–ItemProperty –Chemin HKLM:SYSTÈMECurrentControlSetprestations de serviceDNSparamètres –Nom "TcpReceivePacketSize" –Type de propriété DWORD –Valeur 0xFF00 –Puissance TcpReceivePacketSize : 65280 PSPath : Microsoft.Appel de puissance.CoeurEnregistrement::HKEY_LOCAL_MACHINESYSTÈMECurrentControlSetprestations de serviceDNSpar mètres PSParentPath : Microsoft.Appel de puissance.CoeurEnregistrement::HKEY_LOCAL_MACHINESYSTÈMECurrentControlSetprestations de serviceDNS PSChildName : paramètres PSDrive : HKLM PSProvider : Microsoft.Appel de puissance.CoeurEnregistrement PS C:> redémarrer–Un service DNS |

Windows Server 2008 R2 est désormais protégé contre la vulnérabilité CVE-2020-1350. Gardez à l'esprit que vous ne pouvez toujours pas mettre à jour les nouvelles mises à jour de sécurité et les mises à jour mensuelles de déploiement.

En savoir plus: supprimer le certificat Let & # 39; s Encrypt dans Windows Server »

Conclusion

Dans cet article, vous avez appris pourquoi le correctif SIGRed échoue dans Windows Server 2008 R2. Assurez-vous que les prérequis sont installés dans Windows Server 2008 R2. Faites-le avant d'installer l'une des mises à jour mentionnées dans cet article. Pour mettre à niveau vers un serveur Windows plus récent et ne pas acheter ESU, créez une clé de registre dans Windows Server 2008 R2 pour résoudre la vulnérabilité.

Je vous recommande de mettre à niveau Windows Servers 2008 R2 vers Windows Server 2016/2019. Après cela, tous les systèmes Windows Server 2008 R2 seront démontés.

As-tu aimé cet article? Dans ce cas, vous pouvez aimer Désactiver le pare-feu Windows avec PowerShell. N'oubliez pas de nous suivre et de partager cet article.

Commentaires

Laisser un commentaire