Comprendre la configuration VPN dans Windows Server 2012 R2 Essentials – Microsoft Tech Community – Serveur d’impression

Publié pour la première fois sur TechNet le 19 mai 2014

[This post comes to us courtesy of Md. Sabir Chandwale and Rituraj Choudhary from Global Business Support]

Dans cet article, nous discuterons de la fonctionnalité de réseau privé virtuel sur Windows Server 2012 R2 Essentials.

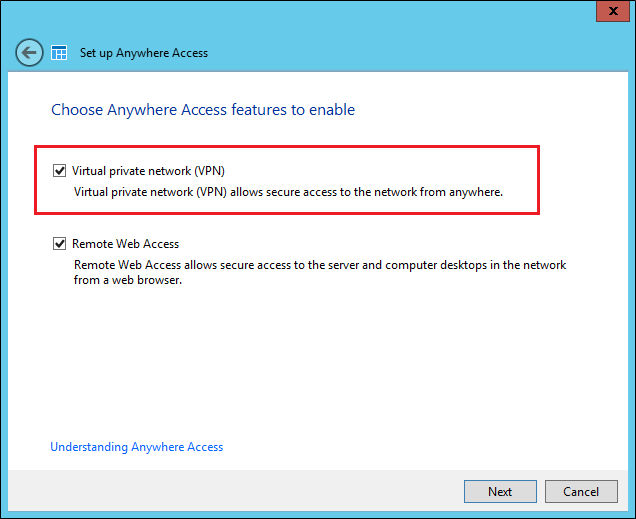

Le réseau privé virtuel peut être installé et configuré directement sur un serveur Windows Server 2012 R2 Essentials en exécutant le

Configurer l'accès n'importe où

assistant et sélection

Réseau privé virtuel (VPN)

sur l'écran suivant.

Si vous souhaitez en savoir plus sur l'accès Web à distance ou parcourir les écrans séquentiels de l'assistant d'accès en tout lieu, veuillez visiter

ce post

.

Lorsque vous choisissez d'activer le VPN à l'aide de cet assistant, les rôles / fonctionnalités suivants sont installés sur le serveur Essentials:

Accès à distance, DirectAccess et VPN (RAS), restrictions IP et de domaine, scripts et outils de gestion IIS, stratégie de réseau et outils de services d'accès et base de données interne Windows.

Vous pouvez également activer ces rôles / fonctionnalités à partir du Gestionnaire de serveur ou des commandes de commande PowerShell, mais sur Windows Server Essentials, nous vous recommandons de l'activer à l'aide de la

Configurer l'accès n'importe où

sorcier.

Il est à noter que Windows Server 2012 R2 Essentials permet aux ordinateurs clients de rejoindre leur serveur sans avoir à se trouver dans le réseau de l'entreprise à l'aide d'une fonctionnalité appelée

Jointure de domaine à distance

. Donc, si VPN est activé sur Server Essentials, vous pouvez connecter un client distant au réseau local via VPN, exécutez l'assistant de connexion à partir de http: //

/ connect ou http: // <

nom de domaine

> .remotewebaccess.com / connectez l'URL et

joindre

du client distant au serveur. Le processus est très simple et direct.

En guise de prologue pour discuter de certains problèmes courants avec VPN sur Windows Server 2012 R2 Essentials, examinons d'abord les paramètres par défaut de routage et d'accès distant (RRAS). Vous pouvez également trouver les détails de ces paramètres sur

TechNet

.

Remarque:

Server Essentials gère automatiquement le routage pour VPN et, par conséquent, l'interface utilisateur de routage et d'accès distant (RRAS) est masquée sur le serveur pour empêcher la falsification des paramètres RRAS. Par conséquent, pour afficher, modifier ou dépanner les paramètres d'accès à distance, vous devez installer

GUI d'accès à distance et outils de ligne de commande

en utilisant

Gestionnaire de serveur

ou la commande PowerShell suivante:

Add-WindowsFeature RSAT-RemoteAccess-Mgmt

Cette fonctionnalité permet

Routage et accès distant

console et les outils de ligne de commande respectifs pour gérer VPN et DirectAccess. Notez que

ce rôle peut ne pas être requis sur le serveur, sauf si vous devez modifier les paramètres VPN ou DirectAccess.

Paramètres par défaut du VPN sur Windows Server 2012 R2 Essentials

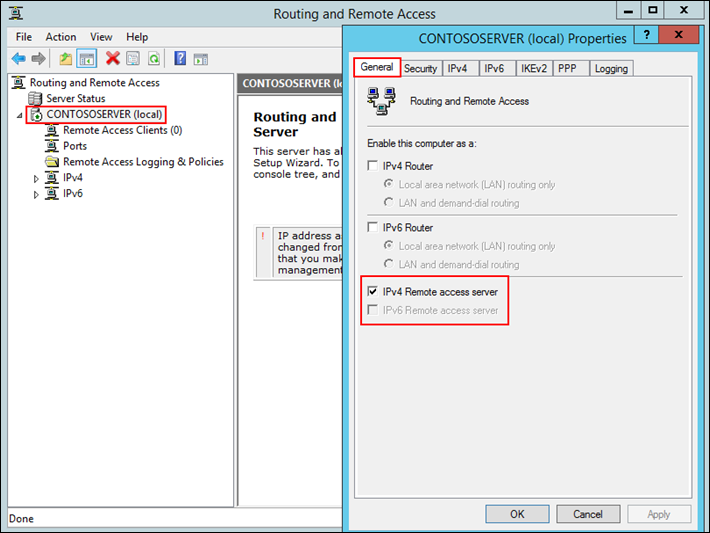

Pour vérifier les paramètres par défaut du VPN, ouvrez Routing and Remote Access Manager. Clic-droit

nom du serveur

et sélectionnez

Propriétés

.

Sur le

Général

onglet, IPv4 doit être activé:

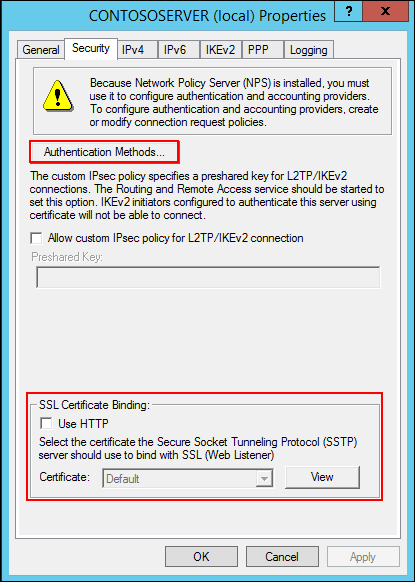

le

Sécurité

onglet se compose de la

Méthodes d'authentification…

et

Liaison de certificat SSL

:

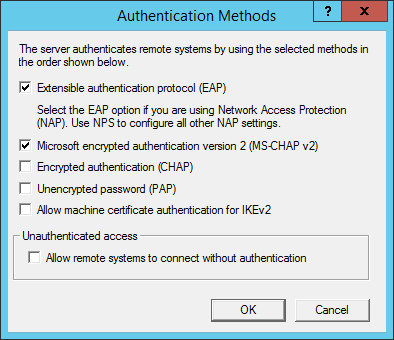

le

Méthodes d'authentification

avoir dû

Protocole d'authentification extensible (EAP)

et

Authentification chiffrée Microsoft version 2 (MS-CHAP v2)

activée. Vous pouvez le confirmer en cliquant sur le

Méthodes d'authentification…

bouton sur le

Sécurité

languette.

le

Liaison de certificat SSL

section sur le

Sécurité

L'onglet affiche le certificat actif pour VPN. Cela indique également que nous activons VPN sur SSL et que vous ne devez autoriser aucun port autre que le port 443.

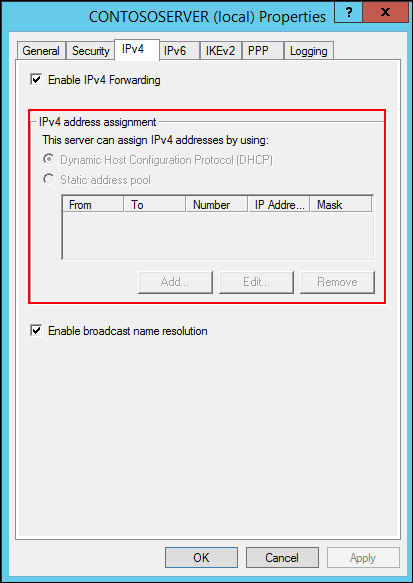

Passons à la

IPv4

languette. Par défaut, les clients VPN sont définis pour recevoir l'IP de DHCP, mais vous devrez peut-être le changer en un pool d'adresses statiques à des fins de dépannage.

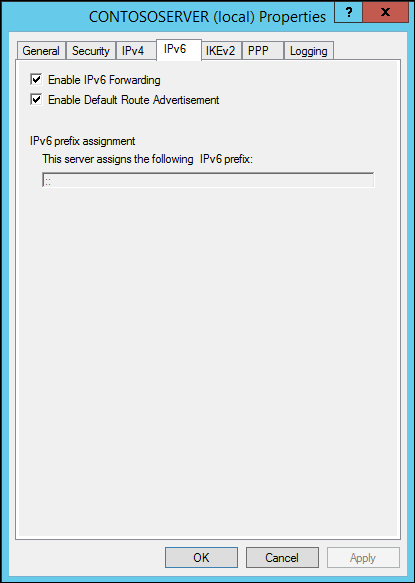

Sur le

IPv6

onglet, les options

Activer le transfert IPv6

et

Activer la publication d'itinéraire par défaut

sont sélectionnés par défaut.

le

IKEv2

L'onglet se compose des options par défaut pour contrôler les connexions client IKEv2 et l'expiration de l'association de sécurité.

le

PPP

L'onglet contient les paramètres du protocole point à point et se présente comme suit:

le

Enregistrement

L'onglet de la page des propriétés du serveur contient le niveau de journalisation activé pour le routage et l'accès distant.

Pour activer la journalisation supplémentaire pour le routage et l'accès distant, sélectionnez l'option

Consigner des informations de routage et d'accès distant supplémentaires

. Une fois cette option sélectionnée, des fichiers journaux supplémentaires sont créés dans le

% windir% Tracing

répertoire qui fournit des informations plus approfondies pour résoudre les problèmes RRAS. Assurez-vous de désactiver la journalisation supplémentaire une fois le dépannage terminé.

Vous pouvez également collecter et modifier des informations pour l'accès à distance à partir d'un terminal Windows PowerShell élevé. Voici quelques commandes courantes:

|

Commander |

Objectif |

|

Get-Command -Module RemoteAccess |

Affiche une liste des commandes disponibles avec le module RemoteAccess |

|

Get-RemoteAccess |

Affiche la configuration de VPN et DirectAccess (DA) |

|

Get-VpnAuthProtocol |

Affiche les protocoles d'authentification et les paramètres définis sur le VPN |

|

Get-VPNServerConfiguration |

Affiche les propriétés du serveur VPN |

Voici un exemple de sortie:

Vous pouvez consulter le fichier d'aide de chacune de ces commandes pour une description détaillée. Mieux encore, vous pouvez utiliser la commande suivante pour insérer le contenu de l'aide de chacune de ces commandes pour le module RemoteAccess dans un fichier texte comme:

$ (foreach ($ command in (Get-Command -Module RemoteAccess)) Get-Help $ command.Name) | Out-File HELP.txt

Nous allons discuter de certains

problèmes courants avec VPN

sur un autre poste à l'avenir.

Commentaires

Laisser un commentaire