Quelle distribution Linux est la meilleure pour la confidentialité? Nous avons fait la recherche [Guide] – Bien choisir son serveur d impression

Cet article est destiné aux personnes qui souhaitent plus de confidentialité et de sécurité en ligne. Si vous êtes pressé de trouver votre distribution, passez à «Comment choisir votre meilleure distribution de confidentialité Linux».

Sommaire

Pourquoi Linux est-il meilleur que Windows ou macOS?

Les experts indépendants en sécurité préfèrent Linux à Windows ou macOS, expliquant toutes les raisons pour lesquelles il s'agit d'un article en soi. Nous aborderons deux des principales raisons pour lesquelles la plupart des pros préfèrent Linux à Windows et macOS, puis zoomons sur les distributions Linux.

Deux des principales raisons pour lesquelles les experts disent que Linux est plus sécurisé que Windows ou macOS sont que Linux:

- Est construit sur un logiciel Open Source

- Est une «petite» cible pour les pirates

Linux est construit sur un logiciel Open Source

Le code sur lequel Linux est construit est un logiciel open source. Cela signifie que n'importe qui peut lire ou modifier le code. Bien que cela puisse ressembler à un cauchemar pour la vie privée, c'est en fait le contraire. Des programmeurs indépendants du monde entier travaillent sur du code Linux. Cela rend presque impossible pour un mauvais acteur d'ajouter du code malveillant à Linux sans que quelqu'un le voie.

Comparez cela aux systèmes d'exploitation propriétaires comme Windows ou macOS. Le code source propriétaire est contrôlé par l'entreprise et caché aux étrangers. Si vous utilisez un système d'exploitation propriétaire, vous devez faire confiance à l'entreprise. Vont-ils s'assurer qu'aucun code malveillant n'est ajouté par des étrangers? Vont-ils ajouter eux-mêmes du code malveillant?

Windows 10, par exemple, contient du code qui enregistre toutes sortes d'informations sur la façon dont vous utilisez votre ordinateur. Microsoft a inséré ce code intentionnellement pour recueillir ces informations pour leur propre usage. Dans le monde Linux, une petite armée de programmeurs protège le code source contre ce type de comportement.

Linux est une «petite» cible pour les pirates

Selon Statistica, en 2017, il y avait plus de 1,3 milliard d'utilisateurs de Microsoft Windows dans le monde. Ils ont également déclaré qu'il y avait plus de 170 millions d'utilisateurs de MacOS 10.

Et Linux? Environ 28 millions d'utilisateurs. En d'autres termes:

- Il y a environ six fois plus d'utilisateurs MacOS que d'utilisateurs Linux.

- Il y a presque 50 fois autant d'utilisateurs Windows qu'il y a d'utilisateurs Linux.

Si vous étiez un hacker, quelle cible choisiriez-vous? Les 1,3 milliard d'utilisateurs de Windows ou les 28 millions d'utilisateurs de Linux?

L'ingénierie sociale peut être la plus grande menace de tous

Bien que le système d'exploitation que vous utilisez soit important pour votre confidentialité en ligne, l'ingénierie sociale peut être une menace encore plus grande que certains logiciels malveillants.

"La clé de l'ingénierie sociale est d'influencer une personne pour qu'elle fasse quelque chose qui permette au pirate d'accéder aux informations ou à votre réseau." – Kevin Mitnick, Expert en sécurité Internet et «pirate informatique le plus célèbre au monde».

Les méchants de tous types utilisent des techniques d'ingénierie sociale pour contourner les protections intégrées à votre système d'exploitation. Ils profitent de votre nature confiante ou de votre curiosité pour vous inciter à leur fournir les informations qu'ils souhaitent.

Consultez cet article pour en savoir plus sur les diverses attaques d'ingénierie sociale et comment vous en protéger.

D'accord, alors qu'est-ce que Linux exactement?

Nous avons parlé de Linux et de ses différences avec Windows et macOS. Mais nous n'avons pas dit exactement ce qu'est Linux. Faisons-le maintenant.

Linux est une famille de systèmes d'exploitation libres et open source. Il est basé sur un logiciel de base appelé Linux Kernel. Parce que le noyau est gratuit et open-source, n'importe qui peut l'utiliser pour créer sa propre version de Linux. Lorsque quelqu'un regroupe le noyau et le reste du logiciel pour créer un système d'exploitation entièrement fonctionnel, cela s'appelle un Distribution Linux, ou Linux Distro.

Les développeurs ont créé des centaines de Distros Linux pour un large éventail d'objectifs. Certains peuvent remplacer Windows et macOS sur les ordinateurs de bureau de l'utilisateur type. D'autres exécutent tout, du serveur d'impression de votre bureau aux superordinateurs les plus puissants. Même le système d'exploitation Android exécutant votre smartphone est basé sur Linux.

Bien qu'il soit cool que Linux soit utilisé dans tant d'endroits, cela ne nous aide pas beaucoup pour le moment. Donc, pour le reste de cet article, nous nous concentrerons sur les Linux Distros qui fonctionnent sur des ordinateurs personnels et sont utilisés pour des activités personnelles typiques. Nous ignorerons les versions fonctionnant sur les smartphones, les superordinateurs et d'autres endroits.

Avantages et inconvénients du passage à Linux depuis Windows ou macOS

| Avantages | Les inconvénients |

| La plupart des Distros Linux sont gratuits. | Le soutien peut être limité / désorganisé. |

| Linux est considéré comme plus sécurisé. | La plupart du monde fonctionne sous Windows ou macOS. |

| Il existe une distribution Linux pour pratiquement tous les cas d'utilisation. | Le logiciel le plus populaire fonctionne sous Windows. |

| Il existe des programmes gratuits et open source qui fonctionnent comme les programmes Windows les plus populaires. | |

| Moins de logiciels malveillants sont écrits pour Linux. | |

| Les Distros Linux sont généralement plus rapides / plus efficaces. |

Comment choisir votre meilleure distribution de confidentialité Linux

Choisir la meilleure distribution de confidentialité est une chose personnelle. Une intimité parfaite est impossible à garantir. Et plus la confidentialité que vous souhaitez est grande, plus vous devrez faire de compromis.

Dans un monde idéal, toutes nos informations personnelles identifiables (PII) seraient privées. Nous contrôlerions qui aura accès à nos informations. Il en va de même pour les enregistrements de ce que nous faisons et où nous allons lorsque nous sommes en ligne.

Au lieu de cela, toutes sortes de groupes essaient de mettre la main sur ces informations pour leur propre usage. Vous devez décider de la quantité de confidentialité en ligne dont vous avez besoin et de ce que vous êtes prêt à sacrifier pour obtenir cette confidentialité.

Les systèmes d'exploitation et les programmes les plus populaires ont généralement les protections de confidentialité les plus faibles. Mais ils fonctionnent également avec le plus de sites Web et bénéficient du plus grand soutien. Cela en fait des cibles idéales pour les méchants.

Pire encore, les fabricants de ces systèmes d'exploitation et programmes souhaitent souvent que vos informations personnelles soient utilisées pour leur propre usage. Vous vous souvenez du tumulte lorsque les gens ont vu les données que Windows 10 recueille sur ses utilisateurs?

Le passage à une distribution Linux élimine de nombreux problèmes de confidentialité et de sécurité. Cela dit, chaque distribution a ses forces et ses faiblesses. Lisez la suite pour en savoir plus sur plusieurs Distros Linux populaires et le type de confidentialité qu'ils vous offrent.

Distros Linux réguliers pour la confidentialité de base

Si vous utilisez Windows ou macOS, vous pouvez améliorer votre confidentialité simplement en passant à Linux. Dans cette section, nous allons examiner les forces et les faiblesses de la confidentialité de trois Distros Linux populaires.

Ubuntu

Ubuntu est le Distro Linux de bureau le plus populaire. Il est soutenu par une société appelée Canonical Ltd. Canonical finance le développement d'Ubuntu avec l'argent gagné, fournissant un support Ubuntu aux entreprises. Malheureusement, Ubuntu a un dossier inégal en matière de confidentialité des utilisateurs.

En 2012, Ubuntu a enregistré ce que les utilisateurs recherchaient dans les fichiers de leur ordinateur. Il a ensuite envoyé ces informations à Canonical. Canonical a utilisé ces informations pour diffuser des publicités Amazon ciblées sur l'ordinateur de l'utilisateur.

Cela a incité Richard Stallman, président de la Free Software Foundation, à appeler la communauté du logiciel libre à éviter Ubuntu pour avoir espionné ses utilisateurs. Canonical a finalement désactivé cette surveillance après de nombreuses pressions publiques.

En 2018, Ubuntu a commencé à collecter une série de données à partir des ordinateurs des utilisateurs et à les renvoyer à Canonical. Ils disent que les données sont anonymisées, mais le fait qu'ils aient commencé à collecter les données a bouleversé beaucoup de gens. Il en a été de même de la façon dont ils ont organisé les choses. De nouvelles installations d'Ubuntu 18.04 ont été mises en place pour collecter et envoyer les données. Les utilisateurs devraient être obligés de renoncer à leurs données, et non de refuser que Canonical les prenne automatiquement.

Compte tenu de cet historique, nous vous recommandons de consulter d'autres distributions Linux si vous appréciez votre confidentialité.

Linux Mint

Linux Mint est peut-être la version de Linux à laquelle les utilisateurs de Windows trouveront le plus facile de s'adapter. En particulier, Linux Mint Cinnamon ressemble et ressemble beaucoup à Windows 7.

Mais qu'en est-il de la vie privée? Cela aurait pu être un problème car Linux Mint est construit sur du code Ubuntu. Cependant, dans sa newsletter d'avril 2018, l'équipe Linux Mint a annoncé: «Ubuntu est livré avec« ubuntu-report », qui recueille des métriques et des données d'utilisation. Ce package ne sera pas présent dans Linux Mint, et aucune donnée ne sera collectée ou envoyée. "

Bien que Linux Mint n'ait pas les problèmes potentiels de confidentialité qu'Ubuntu a, il ne fournit certainement pas le nec plus ultra en matière de protection de la confidentialité. Entre autres choses, bien qu'il soit livré avec tous les logiciels open source par défaut, Linux Mint vous permet d'installer des pilotes vidéo propriétaires et d'autres logiciels. Cela augmente les risques pour votre vie privée.

Linux Mint utilise également par défaut des connexions non chiffrées et non anonymisées à Internet. Cela vous donne le maximum de compatibilité avec les sites Web et autres ressources en ligne. Mais cela vous expose à toutes sortes d'espionnage, sauf si vous installez et configurez correctement des outils comme un VPN de Tor.

Mais si vous recherchez un système d'exploitation open source plus privé et facile à passer de Windows, Linux Mint pourrait être une bonne option. Une de nos équipes utilise Linux Mint depuis plusieurs années sur plusieurs ordinateurs et se souvient que le passage de Windows 7 est très facile.

Debian

Debian est une distribution Linux qui offre d'importantes améliorations de confidentialité par rapport à Ubuntu ou Linux Mint. Mais ces améliorations se font au prix de certains problèmes de compatibilité. Debian ne prend en charge aucun pilote propriétaire ni aucun autre composant. Cela signifie que certains logiciels commerciaux populaires ne fonctionneront pas sur Debian.

D'un autre côté, la communauté Debian a créé des remplacements open source pour la plupart des produits propriétaires dont vous pourriez avoir besoin. Comme nous l'avons dit, il existe un certain compromis de commodité pour la confidentialité.

Debian est livré avec Firefox-ESR (Extended Support Release) comme navigateur Web. La version personnelle de Firefox est livrée avec Ubuntu et Linux Mint. Firefox-ESR n'inclut pas certaines des fonctionnalités menaçant la confidentialité de la version personnelle. Cela rend la version ESR plus sûre, mais elle peut ne pas fonctionner avec certains sites Web.

Soulignant l'accent mis par Debian sur la sécurité et la confidentialité des utilisateurs, l'équipe maintient un

"Guide étape par étape pour configurer un ordinateur personnel avec Debian à partir de zéro vers un système entièrement configuré avec une sécurité, une convivialité, une commodité et une protection de la confidentialité élevées."

Ce guide SecurePersonalComputer est conçu pour vous aider à aller aussi loin que vous le souhaitez en sécurisant votre système de l'installation de base à des sujets avancés tels que:

- Installer le client OpenVPN et l'utiliser avec un service VPN commercial

- Renforcer le noyau Linux contre les attaques

- Installation d'un système de détection d'intrusion et d'outils d'audit de sécurité

- Installer Electrum, un portefeuille Bitcoin gratuit et open-source

Si vous recherchez une confidentialité solide et que vous êtes prêt à supporter certains inconvénients et incompatibilités avec les dernières et meilleures choses sur Internet, Debian pourrait être la distribution de confidentialité Linux pour vous.

Distros Linux spécialisés pour la confidentialité, l'anonymat et la sécurité

Les trois Distros Linux suivants sont spécialisés pour les personnes ayant des besoins de confidentialité plus sérieux.

Queues

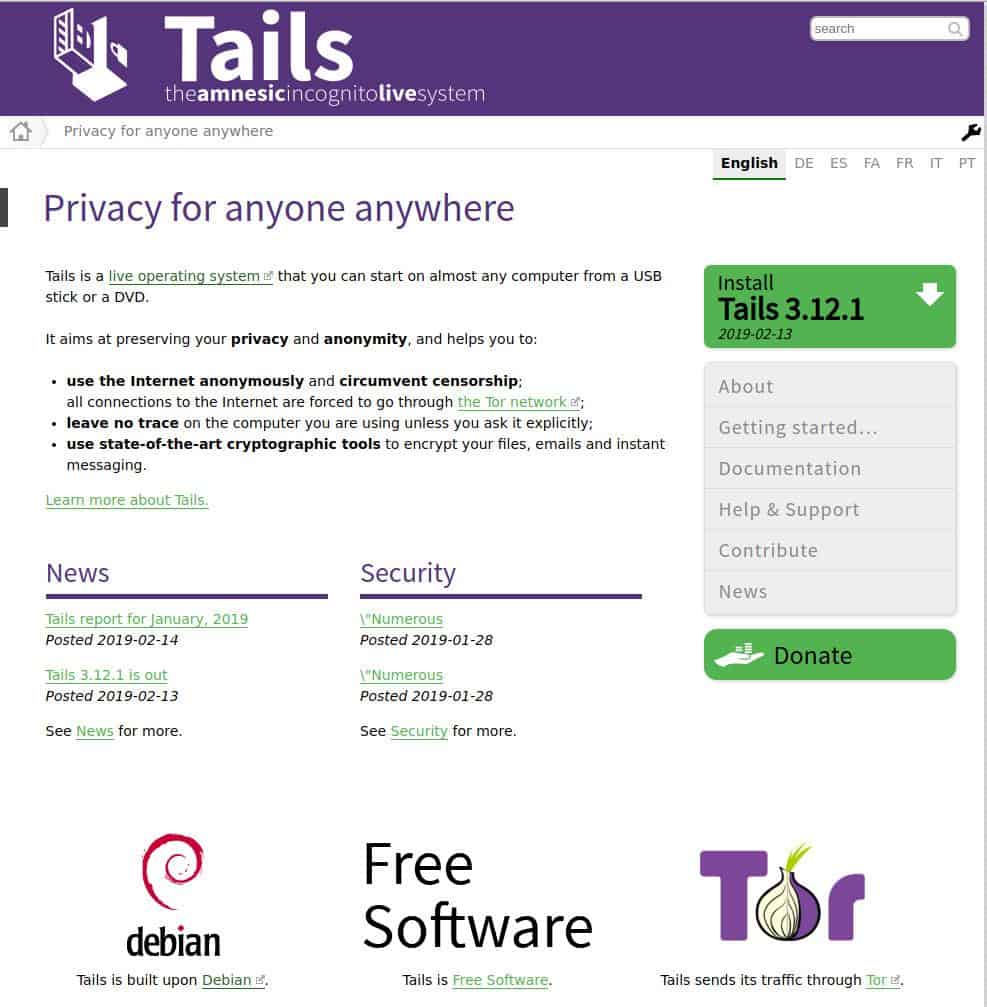

Tails (The Amnesic Incognito Live System) est une distribution Linux conçue pour vous garder anonyme et en sécurité lorsque vous êtes en ligne. Alors, quel est le nom fou? Cela aura du sens si nous regardons chaque pièce dans l'ordre inverse:

- Système en direct – Un système en direct est un système d'exploitation qui peut s'exécuter à partir d'une clé USB ou d'un DVD sans être installé sur l'ordinateur sur lequel il s'exécute. Un système en direct est parfois appelé système d'exploitation en direct.

- Incognito – Tails utilise le réseau anonyme Tor pour se connecter à Internet. Seuls les adversaires les plus puissants ont l'argent et la technologie pour vaincre le réseau Tor. Cela signifie que Tails peut voyager sur Internet «incognito».

- Amnésique – Tails ne laisse aucune trace de sa présence sur l'ordinateur que vous utilisez. Non seulement cela, mais par conception, Tails lui-même ne se souvient de rien non plus. Toutes les données de votre session actuelle dans Tails se trouvent dans la RAM de l'ordinateur que vous utilisez. Dès que vous éteignez l'ordinateur, tout est oublié, ce qui rend Tails «amnésique».

Juste en décodant le nom, nous pouvons voir que Tails est bien parti lorsqu'il s'agit de protéger votre vie privée. Au-delà de ceux en son nom, Tails a ces fonctionnalités de confidentialité supplémentaires:

- Tails est basé sur Debian, elle-même une forte distribution de confidentialité.

- Tails est livré avec une technologie de cryptage de pointe intégrée, y compris la prise en charge PGP et OTR, HTTPS automatique, le gestionnaire de mots de passe KeePassX, et bien plus encore.

Avec toute cette confidentialité et cet anonymat intégrés dans un package mobile utilisable n'importe où, Tails dépasse de loin les distributions comme Linux Mint et même Debian. Dans le cas où vous n'êtes toujours pas convaincu qu'il s'agit d'une puissante distribution de confidentialité Linux, vous devez savoir qu'Edward Snowden a utilisé Tails pour se protéger lorsqu'il a transmis des secrets de la NSA aux journalistes il y a quelques années.

Cela ne signifie pas que Tails est infaillible. Les chercheurs trouvent de temps en temps des problèmes de sécurité dans Tails. L'équipe Tails les corrige, bien sûr, mais il n'y a aucune garantie que tous les problèmes possibles ont été trouvés et résolus.

La sécurité de votre utilisation de Tails (ou de toute autre distribution de confidentialité) dépend en partie de qui vous veut et de la façon dont il vous veut. Si vous voulez vous protéger d'une menace typique (vous êtes peut-être l'avocat de votre ex), Tails est probablement plus que suffisant.

Mais si vous voulez vous protéger d'un adversaire mondial (comme la NSA) qui vous veut vraiment, il n'est pas clair que Tails soit suffisant pour vous sauver. Pour vous aider à comprendre les risques, l'équipe Tails dispose d'une page dédiée aux avertissements.

Pour résumer, si vous avez besoin d'une solide protection de la vie privée et que vous n'êtes pas poursuivi par la NSA, les 5 yeux ou un autre gigantesque adversaire de portée mondiale, Tails pourrait être votre réponse.

Whonix

Pendant que vous exécutez un système en direct comme Tails, c'est le seul système d'exploitation en cours d'exécution sur votre ordinateur. Vous n'avez pas à vous soucier de la sécurité du système d'exploitation et des programmes qui s'exécutent généralement sur l'ordinateur.

Dans le même temps, l'exécution à partir d'un système en direct présente des inconvénients. Vous êtes limité au logiciel fourni avec le système en direct. Ce logiciel est conçu pour vous garantir la confidentialité mais ne comprend généralement pas les dernières fonctionnalités et technologies.

Normalement, un système en direct comme Tails ne conserve même pas les données de session en session (rappelez-vous la partie amnésique du nom). La configuration d'une partition de stockage permanent permet à Tails de se souvenir des données de session en session, mais présente ses propres vulnérabilités de sécurité.

Whonix n'est pas un système en direct. Il s'exécute généralement sous la forme de deux machines virtuelles (VM) VirtualBox au-dessus du système d'exploitation normal de l'ordinateur. Il s'appuie sur le programme de virtualisation VirtualBox pour garder le logiciel en cours d'exécution dans Whonix isolé du reste du logiciel sur l'ordinateur.

Comme Tails, Whonix est basé sur une version modifiée de Debian.

Whonix vous protège en divisant les communications et votre espace de travail entre les VM. Whonix-Gateway est la partie communications du système. Il utilise le réseau Tor pour gérer toutes les connexions avec le monde extérieur. L'autre VM s'appelle Whonix-Workstation. Cette machine virtuelle est livrée avec des applications communes qui sont installées et configurées et prêtes à fonctionner. Vous effectuez tout votre travail dans la VM Workstation.

Parce qu'il utilise des VM VirtualBox, Whonix peut fonctionner sur la grande majorité des ordinateurs. Vous pouvez travailler dans la station de travail sécurisée Whonix et toujours utiliser l'ordinateur normalement. C'est pratique mais dangereux.

Avez-vous déjà accidentellement tapé dans la mauvaise fenêtre de votre ordinateur? Imaginez faire cela sur un ordinateur exécutant Whonix. Seul le logiciel exécuté dans la VM de la station de travail est sécurisé. Le logiciel en dehors de Whonix est toujours aussi vulnérable aux logiciels espions, enregistreurs de frappe et autres espionnages.

Et n'oubliez pas que tous les programmes utilisant la passerelle Whonix communiquent via Tor. Mais les programmes fonctionnant en dehors de Whonix ne le font pas. Votre FAI et toute autre personne surveillant votre ordinateur pourront voir ces communications.

Nous pensons que Whonix en soi est risqué en raison de l'exécution sur le système d'exploitation normal (probablement non sécurisé) de l'ordinateur sur lequel vous l'utilisez. Cependant, il existe une solution assez élégante à ce problème. Nous vous en parlerons sous peu. Mais avant de le faire, nous devons parler de Qubes.

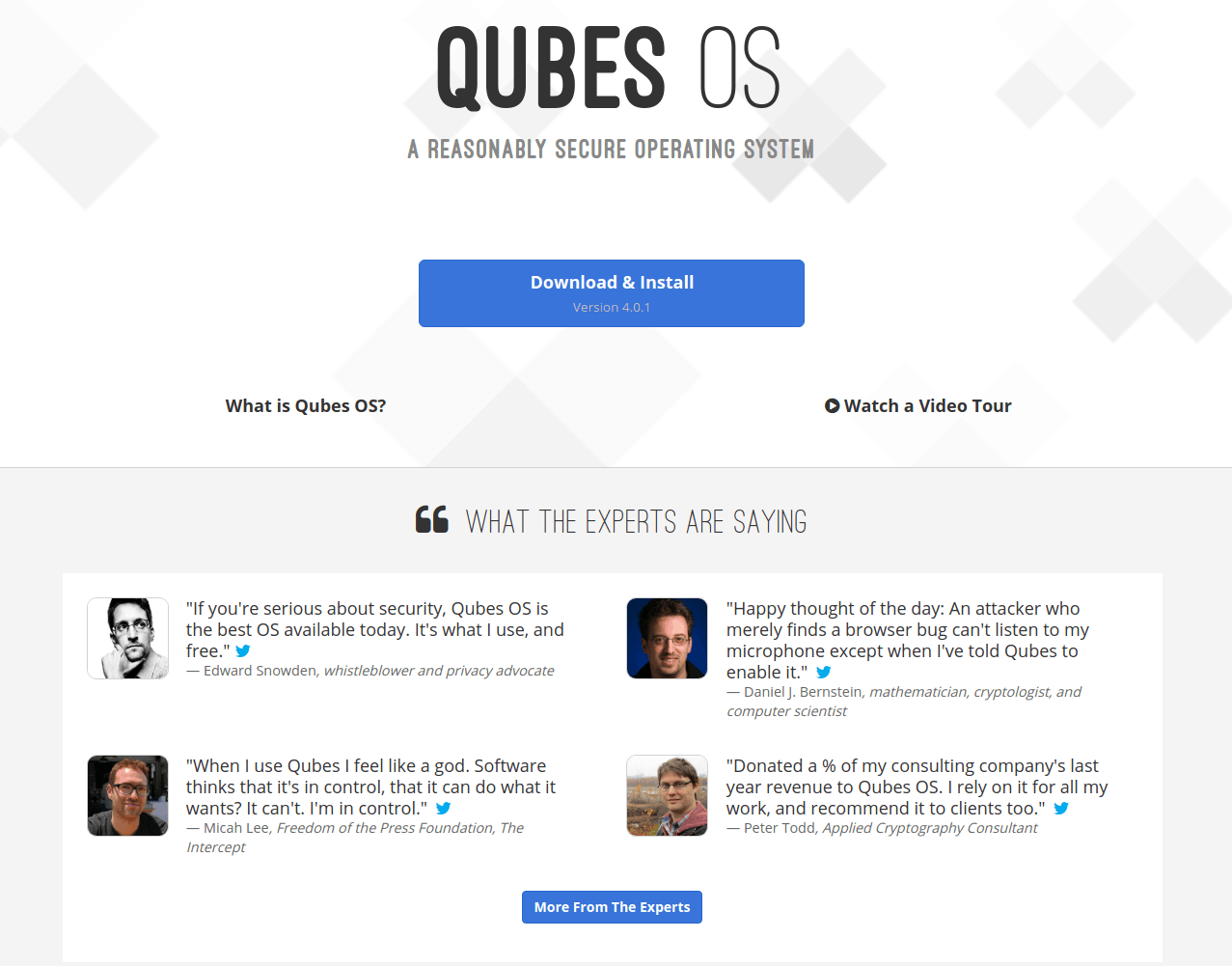

Qubes

Avec une grande partie de l'appareil de sécurité occidental (agences d'espionnage) pour le récupérer, Edward Snowden est un gars qui doit rester au courant de la confidentialité et de la sécurité sur Internet. Comme vous venez de le voir, Snowden a utilisé Tails lors de sa première fuite d'informations de la NSA.

Mais Edward Snowden a cessé d'utiliser Tails et s'appuie désormais sur le système d'exploitation Qubes. Alors que l'équipe Qubes facture son produit comme «un système d'exploitation raisonnablement sécurisé», Snowden et d'autres experts vont plus loin:

Les Qubes vous protègent en utilisant l'approche «Security by Isolation». À l'aide de Qubes, vous définissez des domaines de sécurité, chacun s'exécutant sur une machine virtuelle. Cela vous permet d'isoler les programmes et même les composants des Qubes les uns des autres. Les éléments exécutés dans un domaine de sécurité ne peuvent pas affecter les éléments exécutés dans d'autres domaines.

Supposons que vous utilisez un ordinateur normal pour les services bancaires personnels. Mais vous l'utilisez aussi parfois pour visiter des sites Web douteux. Si quelque chose sur l'un de ces sites Web douteux parvient à compromettre votre système informatique, tout ce qui s'y trouve, y compris vos informations bancaires, est en danger.

Et si vous utilisiez Qubes? Vous auriez probablement un domaine de sécurité pour les opérations bancaires et un autre pour visiter ces sites Web douteux. Maintenant, si quelque chose de l'un de ces sites compromet votre système informatique, il ne peut toucher que des éléments du même domaine de sécurité. Vos informations bancaires restent en sécurité.

Pour que tout cela se produise, Qubes remplace votre ancien système d'exploitation par l'hyperviseur Xen. L'hyperviseur Xen open source de type 1 fonctionne sur du métal nu. En d'autres termes, il s'exécute directement sur le matériel de votre ordinateur.

Parce que Xen ne fonctionne pas sur Windows ou sur un autre système d'exploitation, il est rapide et efficace. Il élimine également le risque que le système d'exploitation sous-jacent soit compromis (car il n'y a pas de système d'exploitation sous-jacent).

Pour autant que chaque machine virtuelle du domaine de sécurité (appelée documentation AppVM dans Qubes) puisse le dire, il s'agit de son propre système d'exploitation distinct. La plupart des AppVM exécutent Linux, mais il existe également un support pour les AppVM Windows. Qubes fournit des outils pour transmettre en toute sécurité des données d'un domaine à l'autre.

Comme vous pouvez le voir, Qubes est un peu plus complexe que Tails ou Whonix. Dans le même temps, Qubes lui-même ne fournit ni anonymat ni confidentialité. Pour ajouter ces capacités, les gens exécutent parfois Whonix à l'intérieur de Qubes ou Tails à l'intérieur de Qubes.

Si vous avez besoin d'une protection de la confidentialité haut de gamme et que vous êtes prêt à changer radicalement votre environnement informatique, Qubes pourrait être votre réponse.

De combien de confidentialité avez-vous vraiment besoin?

Choisir le meilleur Linux Distro pour votre propre vie privée est un jeu d'équilibre. Chacun des Distros que nous avons examinés ici offre un équilibre différent entre la confidentialité et la commodité.

Nous vous suggérons de commencer par choisir la distribution de confidentialité Linux qui vous convient le mieux. Lisez la revue détaillée que vous trouverez sur ce site ou plongez directement et testez-la par vous-même.

Commentaires

Laisser un commentaire