Le Wi-Fi a évolué au fil des ans, tout comme les techniques de sécurisation de votre réseau sans fil. Une recherche sur Internet pourrait dénicher des informations obsolètes et qui ne sont plus sécurisées ou pertinentes, ou qui sont simplement un mythe.

Nous séparerons le signal du bruit et vous montrerons le moyen le plus actuel et le plus efficace de sécuriser votre réseau Wi-Fi.

Sommaire

Mythe n ° 1: ne diffusez pas votre SSID

Chaque routeur sans fil (ou point d'accès sans fil) a un nom de réseau qui lui est attribué. Le terme technique est un Identificateur d'ensemble de services (SSID). Par défaut, un routeur diffusera son SSID dans des balises, de sorte que tous les utilisateurs de sa portée puissent voir le réseau sur leur PC ou autre appareil.

un «Autre réseau» dans Windows 7.

Empêcher votre routeur de diffuser ces informations, et ainsi les rendre quelque peu invisibles aux personnes que vous ne voulez pas sur votre réseau, peut sembler une bonne idée. Mais certains appareils, y compris les PC exécutant Windows 7 ou version ultérieure, verront toujours tous les réseaux existants, même s’ils ne peuvent pas les identifier par leur nom, et démasquer un SSID masqué est une tâche relativement banale. En fait, tenter de masquer un SSID de cette manière pourrait piquer l'intérêt des pirates Wi-Fi à proximité, en leur suggérant que votre réseau peut contenir des données sensibles.

Vous pouvez empêcher votre routeur d'inclure son SSID dans sa balise, mais vous ne pouvez pas l'empêcher d'inclure ces informations dans ses paquets de données, ses demandes d'association / réassociation et ses demandes / réponses de sonde. Un analyseur de réseau sans fil comme Kismet ou CommView pour WiFi, peut arracher un SSID des ondes en un rien de temps.

La désactivation de la diffusion SSID cachera le nom de votre réseau au Joe moyen, mais ce n'est pas un barrage routier pour quiconque a l'intention de pirater votre réseau, qu'il s'agisse d'un blackhat expérimenté ou d'un gamin du quartier qui se contente de gaffer.

Mythe n ° 2: activer le filtrage des adresses MAC

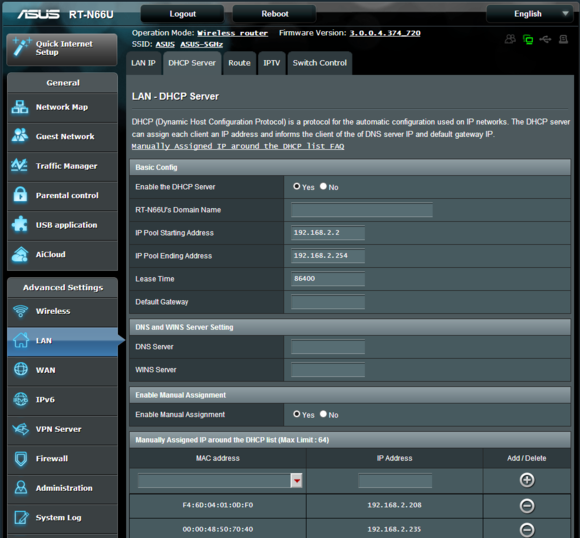

Un unique Contrôle d'accès au support (MAC) adresse identifie chaque périphérique de votre réseau. Une adresse MAC est une chaîne alphanumérique séparée par des deux-points, comme ceci: 00: 02: D1: 1A: 2D: 12. Les appareils en réseau utilisent cette adresse comme identification lorsqu'ils envoient et reçoivent des données sur le réseau. Un mythe technologique affirme que vous pouvez protéger votre réseau et empêcher les appareils indésirables de le rejoindre en configurant votre routeur pour autoriser uniquement les appareils qui ont des adresses MAC spécifiques.

La configuration de ces instructions de configuration est un processus facile, mais fastidieux: vous déterminez l'adresse MAC de chaque périphérique que vous souhaitez autoriser sur votre réseau, puis vous remplissez un tableau dans l'interface utilisateur du routeur. Aucun appareil dont l'adresse MAC ne figure pas sur cette table ne pourra rejoindre votre réseau, même s'il connaît le mot de passe de votre réseau sans fil.

Mais vous n'avez pas à vous soucier de cette opération. Un pirate utilisant un analyseur de réseau sans fil pourra voir les adresses MAC de chaque ordinateur que vous avez autorisé sur votre réseau et peut modifier l'adresse MAC de son ordinateur pour qu'elle corresponde à celle qui figure dans le tableau que vous avez soigneusement créé. La seule chose que vous aurez accomplie en suivant cette procédure est de perdre du temps, sauf si vous pensez qu’avoir une liste complète des adresses MAC de vos clients réseau serait utile à d’autres fins.

Le filtrage des adresses MAC peut vous aider à empêcher le Joe moyen de se connecter à votre routeur à partir d'un ordinateur non autorisé ou d'un autre appareil, mais il n'empêchera pas un pirate informatique déterminé. Cela rendra votre réseau plus difficile à utiliser pour les utilisateurs légitimes, car vous devrez configurer votre routeur à chaque fois que vous y ajouterez un nouvel appareil ou accorderez un accès temporaire à un invité.

Mythe n ° 3: limiter le pool d'adresses IP de votre routeur

Chaque appareil de votre réseau doit également être identifié par un protocole Internet (IP) adresse. Une adresse IP assignée au routeur contiendra une chaîne de chiffres comme celle-ci: 192.168.1.10. Contrairement à une adresse MAC que l'appareil envoie au routeur, votre routeur utilisera son Protocole de contrôle dynamique de l'hôte (DHCP) serveur pour attribuer et envoyer une adresse IP unique à chaque périphérique rejoignant le réseau. Selon un mythe technologique persistant, vous pouvez contrôler le nombre d'appareils qui peuvent rejoindre votre réseau en limitant le pool d'adresses IP que votre routeur peut dessiner – une plage allant de 192.168.1.1 à 192.168.1.10, par exemple. C’est de l’argent, pour la même raison que la prochaine réclamation.

Mythe n ° 4: désactiver le serveur DHCP de votre routeur

La logique défectueuse derrière ce mythe prétend que vous pouvez sécuriser votre réseau en désactivant le serveur DHCP de votre routeur et en attribuant manuellement une adresse IP à chaque appareil. Soi-disant, tout appareil qui ne possède pas l'une des adresses IP que vous avez attribuées ne pourra pas rejoindre votre réseau. Dans ce scénario, vous créez un tableau composé d'adresses IP et des périphériques auxquels elles sont affectées, comme vous le feriez avec une adresse MAC. Vous devez également configurer chaque appareil manuellement pour utiliser son adresse IP spécifiée.

La faiblesse qui annule ces procédures est que si un pirate a déjà pénétré votre réseau, une analyse IP rapide peut déterminer les adresses IP que votre réseau utilise. Le pirate peut ensuite attribuer manuellement une adresse compatible à un appareil afin d'avoir un accès complet à votre réseau. Comme pour le filtrage des adresses MAC, le principal effet de la limitation des adresses IP (ou de leur attribution manuelle) est de compliquer le processus de connexion de nouveaux appareils que vous approuvez à votre réseau.

Mythe n ° 5: les petits réseaux sont difficiles à pénétrer

Ce mythe suggère que la réduction de la puissance de transmission de votre routeur sans fil rendra plus difficile pour quelqu'un en dehors de votre domicile ou de votre lieu de travail de se faufiler sur votre réseau car il ne sera pas en mesure de le détecter. C'est l'idée de sécurité la plus stupide de toutes. Quiconque souhaite casser votre réseau sans fil utilisera une grande antenne pour capter les signaux de votre routeur. La réduction de la puissance de transmission du routeur ne fera que réduire sa portée et son efficacité pour les utilisateurs légitimes.

Pas de mythe: le chiffrement est la meilleure sécurité réseau

Maintenant que nous nous sommes débarrassés de cinq mythes sur la sécurité Wi-Fi, discutons de la meilleure façon de sécuriser votre réseau sans fil: le chiffrement. Le chiffrement – essentiellement le brouillage – des données transitant sur votre réseau est un moyen puissant d'empêcher les écoutes clandestines d'accéder aux données sous une forme significative. Bien qu'ils puissent réussir à intercepter et à capturer une copie de la transmission de données, ils ne pourront pas lire les informations, capturer vos mots de passe de connexion ou détourner vos comptes à moins qu'ils ne disposent de la clé de cryptage.

Plusieurs types de cryptage ont vu le jour au fil des ans. Confidentialité équivalente filaire (WEP) offrait la meilleure sécurité au début du Wi-Fi. Mais aujourd'hui, le cryptage WEP peut être piraté en quelques minutes. Si c'est la seule sécurité offerte par votre routeur, ou si certains de vos appareils en réseau sont si anciens qu'ils ne peuvent fonctionner qu'avec WEP, il est grand temps pour vous de les recycler et de passer à une norme plus récente.

Accès protégé Wi-Fi (WPA) est venu ensuite, mais ce protocole de sécurité a également rencontré des problèmes de sécurité et a été remplacé par WPA2. WPA2 existe depuis près de 10 ans. Si votre équipement est assez vieux pour être limité à la sécurité WPA, vous devriez envisager une mise à niveau.

Les deux WPA et WPA2 ont deux modes différents: Personnel (aka PSK, un acronyme pour Clé Pré-Partagée) et Enterprise (alias RADIUS, acronyme de Authentification à distance sur le serveur d'utilisateurs). WPA Personal est conçu pour un usage domestique et est facile à configurer. Vous établissez simplement un mot de passe sur votre routeur, puis entrez ce mot de passe sur chaque ordinateur et autre appareil que vous souhaitez connecter à votre réseau Wi-Fi. Tant que vous utilisez un mot de passe fort – je recommande d'utiliser 13 ou plusieurs caractères et symboles à casse mixte – ça devrait aller. N'utilisez pas de mots trouvés dans le dictionnaire, des noms propres, des noms personnels, les noms de vos animaux de compagnie ou quelque chose comme ça. Un mot de passe fort pourrait ressembler à ceci: h & 5U2v $ (q7F4 *.

Votre routeur peut inclure une fonction de sécurité à bouton-poussoir appelée Configuration Wi-Fi protégé (WPS). WPS vous permet de connecter un appareil à votre réseau sans fil sécurisé WPA2 en appuyant sur un bouton du routeur et un bouton sur le client (si le client prend également en charge WPS). Cependant, une faille dans WPS le rend vulnérable aux attaques par force brute. Si vous êtes particulièrement soucieux de la sécurité, vous pouvez envisager de désactiver le WPS dans votre routeur.

Le mode entreprise WPA2 est conçu pour les réseaux gérés par des entreprises et des organisations. Il offre un niveau de sécurité plus élevé que WPA, mais il nécessite un serveur RADIUS ou un service RADIUS hébergé.

Maintenant que vous comprenez la meilleure façon de sécuriser votre réseau, passez quelques minutes à vous assurer que votre routeur est correctement configuré.

Commentaires

Laisser un commentaire