Qu'est-ce qu'un botnet DDoS | Botnets et outils de Botnet courants – Un bon serveur Minecraft

Sommaire

Qu'est-ce qu'un botnet?

Parfois appelé «armée de zombies», un botnet est un groupe d'appareils connectés à Internet détournés, chacun injecté avec des logiciels malveillants utilisés pour le contrôler à distance à l'insu du propriétaire légitime de l'appareil. Du point de vue des pirates, ces appareils de botnet sont des ressources informatiques qui peuvent être utilisées à n'importe quel type de but malveillant, le plus souvent pour les attaques de spam ou DDoS.

Un périphérique de botnet individuel peut être compromis simultanément par plusieurs auteurs, chacun l'utilisant pour un type d'attaque différent et souvent en même temps. Par exemple, un ordinateur personnel infecté par un logiciel malveillant pourrait être condamné à accéder rapidement à un site Web dans le cadre d'une attaque DDoS plus importante. Dans le même temps, il pourrait également effectuer des analyses de vulnérabilité, son propriétaire naviguant sur le Web, sans être au courant des deux occurrences.

«Nous avons une armée Botnet prête à détruire votre site. Vous avez 48 heures pour nous payer 1200 $. Joyeux Noël!" – Note de rançon DDoS

Qu'est-ce qu'une attaque DDoS?

DDoS est un acronyme pour déni de service distribué. Une attaque DDoS est une tentative malveillante de rendre un serveur ou une ressource réseau indisponible pour les utilisateurs. Il est obtenu en saturant un service, ce qui entraîne sa suspension ou interruption temporaire.

Une attaque par déni de service (DoS) implique une seule machine utilisée pour cibler une vulnérabilité logicielle ou inonder une ressource ciblée de paquets, de requêtes ou de requêtes. Une attaque DDoS, cependant, utilise plusieurs appareils connectés, souvent exécutés par des botnets ou, à l'occasion, par des individus qui ont coordonné leur activité.

Les attaques DDoS peuvent être divisées en deux catégories générales:

1. Types d'attaque DDoS de la couche application comprennent les inondations HTTP, les attaques lentes (Slowloris, RUDY), les attaques zero-day et celles ciblant les vulnérabilités des systèmes d'exploitation, des applications Web et des protocoles de communication.

Composé de demandes apparemment légitimes et innocentes, leur ampleur étant généralement mesurée en demandes par seconde (RPS), le but des attaques est de submerger une application cible de demandes. Cela provoque une utilisation élevée du processeur et de la mémoire qui finit par bloquer ou bloquer l'application.

2. Types d'attaque DDoS de la couche réseau comprennent les inondations UDP, les inondations SYN, l'amplification NTP, l'amplification DNS, l'amplification SSDP, la fragmentation IP et plus encore.

Il s'agit de barrages de grande capacité, mesurés en gigabits par seconde (Gbps) ou en paquets par seconde (PPS). Ils sont presque toujours exécutés par des botnets, dans le but de consommer la bande passante en amont de la cible, ce qui entraîne une saturation du réseau.

Il convient de noter que les attaques DDoS peuvent également cibler les infrastructures et les services de prise en charge, le plus souvent les serveurs DNS de la cible. Ceux-ci peuvent être surchargés par un flot de demandes DNS fabriquées, provenant de périphériques de botnet.

Outils de botnet et botnet DDoS

Le créateur d'un botnet est communément appelé un «éleveur de bot» ou un «botmaster». Cette personne contrôle le botnet à distance, souvent via des machines intermédiaires appelées serveurs de commande et de contrôle (C&C ou C2).

Pour communiquer avec un serveur C&C, le botmaster utilise divers canaux cachés, y compris des protocoles apparemment inoffensifs comme les sites Web IRC et HTTP, ainsi que des services populaires comme Twitter, Facebook et même Reddit.

Les serveurs de botnet sont capables de communiquer et de coopérer avec d'autres serveurs de botnet, créant efficacement un réseau P2P contrôlé par un ou plusieurs botmasters. Cela signifie que toute attaque DDoS de botnet donnée peut avoir plusieurs origines ou être contrôlée par plusieurs individus, travaillant parfois de manière coordonnée, d'autres fois fonctionnant indépendamment.

Les botnets à louer sont disponibles auprès de diverses sources, leurs services étant souvent vendus aux enchères et échangés entre des attaquants. Des marchés en ligne ont même vu le jour: ce sont des entités commerciales qui commercialisent un grand nombre de PC infectés par des logiciels malveillants. Ils peuvent être loués et utilisés pour des attaques DDoS ou d'autres attaques (par exemple, la force brute).

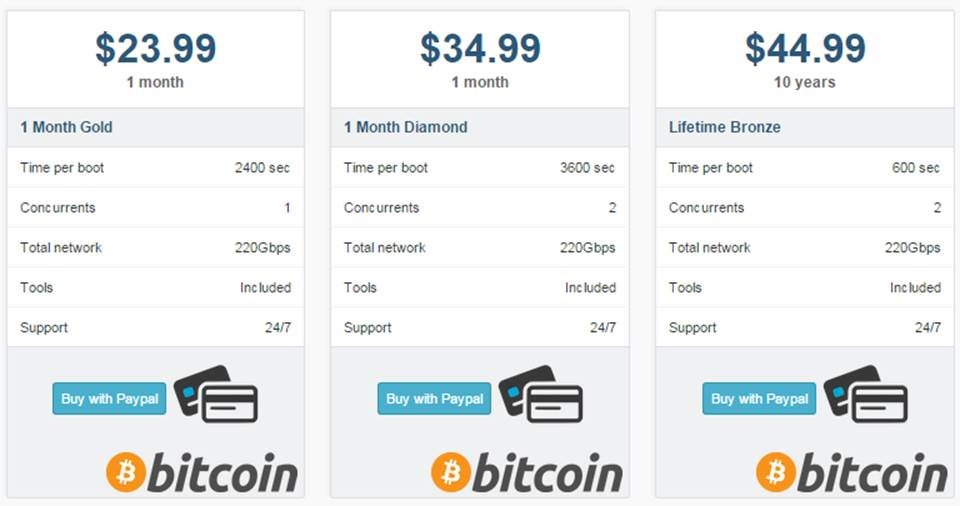

Liste de prix typique des stresseurs DDoS

Liste de prix typique des stresseurs DDoS

Ces plates-formes, qui se cachent souvent derrière la définition ambiguë de service des facteurs de stress ou des booters, vendent des DDoS en tant que service. Ils fournissent à leurs clients une boîte à outils riche en fonctionnalités, ainsi qu'un réseau de distribution, afin d'exécuter leurs attaques sur appel.

Désormais armées d'un botnet loué, les attaques DDoS sont devenues une option viable (si criminelle) et rentable pour quiconque cherche à supprimer un site Web ou à perturber la communication des réseaux domestiques et professionnels. Il en résulte un certain nombre de scénarios d'attaque, allant des entreprises louches utilisant le DDoS pour obtenir un avantage concurrentiel aux agressions dans lesquelles le DDoS devient un outil de vandalisme, de vengeance ou tout simplement un moyen d'attirer l'attention.

Les attaques DDoS à service complet sont disponibles pour aussi peu que 5 $ de l'heure, et l'intéressé peut facilement allonger son heure avec un plan mensuel qui coûte en moyenne 38 $. Au sein de l'écosystème de la cybercriminalité, les attaques DDoS par botnet sont un produit courant; les prix baissent continuellement, tandis que l'efficacité et la sophistication sont en constante augmentation.

Réseaux de zombies connus

Les botnets sont généralement nommés d'après les kits de logiciels malveillants utilisés dans leur création. Cependant, comme les éleveurs de botnet opèrent dans l'anonymat, tous ces kits ne sont pas identifiables. Certains des botnets DDoS les plus couramment utilisés sont:

Nitol / IMDDOS / Avzhan / ChinaZ

Il s'agit d'une famille de botnet DDoS en évolution qui se transforme périodiquement. Il opère principalement en Chine. Une fois installé, son malware se connecte généralement au serveur C&C du botnet à l'aide d'un socket TCP, puis envoie des informations sur les performances de la machine de la victime.

Des chercheurs en sécurité de Microsoft ont découvert en 2012 que des PC infectés par Nitol étaient vendus à grande échelle en Chine; chaque appareil avait un système d'exploitation Windows contrefait installé. Trois ans plus tard, un rapport Imperva a montré que Nitol était le botnet le plus répandu, les machines infectées représentant 59,2% de toutes les adresses IP de botnet.

Mr Noir

Également connu sous le nom de Trojan.Linux.Spike.A, ce malware cible la plate-forme Linux, mais est également disponible pour diverses architectures et plates-formes (le plus souvent des routeurs SOHO). Il contacte un serveur distant et envoie des informations système. De plus, il reçoit des commandes de contrôle pour exécuter différents types d'attaques DDoS contre une cible donnée, télécharger un fichier et l'exécuter, puis terminer un processus.

En mai 2015, un botnet MrBlack basé sur un routeur à grande échelle s'est révélé après avoir participé à des attaques de masse contre des clients Imperva.

Cyclone

Il s'agit d'un malware DDoS créé aux États-Unis. Il est basé sur IRC et ses détails C&C sont obscurcis. Il est connu pour tuer d'autres robots sur un hôte infecté, en plus de voler des informations d'identification FTP à Filezilla. Les attaques incluent plusieurs inondations HTTP, SlowLoris (bien que pas lent) et ARME (épuisement de la mémoire distante Apache).

Pushdo / Cutwail

Fondé vers 2007, Cutwail est un botnet principalement impliqué dans l'envoi de spams. Le bot infecte généralement les ordinateurs exécutant Microsoft Windows au moyen d'un composant cheval de Troie appelé Pushdo.

Au début de 2010, les activités du botnet ont été légèrement modifiées lorsqu'il a été utilisé dans des attaques DDoS contre 300 sites majeurs, dont la CIA, le FBI, Twitter et PayPal.

Un rapport de 2015 a montré que le botnet Pushdo affectait les utilisateurs d'ordinateurs dans plus de 50 pays différents, principalement l'Inde, l'Indonésie, la Turquie et le Vietnam.

Atténuer les attaques DDoS par botnet avec Imperva

Pour vous protéger contre tous les types d'attaques DDoS et sans installation supplémentaire de logiciel ou de matériel, les sites Web peuvent bénéficier en quelques minutes du service de protection DDoS complet basé sur le cloud d'Imperva.

Attaques de couche réseau

En cas d'attaque de couche réseau, Imperva fournit un surprovisionnement dynamique des ressources, offrant une évolutivité sur appel presque illimitée. De plus, le proxy inverse d'Imperva permet de masquer les adresses IP des services d'origine, une première ligne de protection contre les attaques directes sur IP.

Dans le cas où les adresses IP cibles sont déjà connues et où l'effet de masquage est insuffisant, Imperva peut appliquer des stratégies de routage à l'aide d'annonces BGP. Ceux-ci garantissent que tout le trafic entrant passe d'abord par les centres de lavage Imperva, où il est soumis à une inspection approfondie des paquets.

Imperva atténue une attaque DDoS de 250 Go / s, l'une des plus importantes d'Internet.

Ce n'est qu'alors que le trafic propre est autorisé à atteindre l'origine via un tunnel GRE bidirectionnel sécurisé.

>> En savoir plus sur la protection DDoS de l'infrastructure d'Imperva

Pendant le processus d'atténuation, le système de sécurité Imperva documente en permanence les adresses IP et les schémas d'attaque.

En temps réel, ces données sont transmises à la base de données des menaces DDoS d'Imperva, afin de bénéficier à tous nos utilisateurs de services. Cela permet en outre une réponse rapide aux menaces émergentes tout en minimisant les risques posés par les adresses IP (et les plages d'adresses IP) de botnet qui ont été facilement identifiées lors des attaques précédentes contre les clients Imperva.

Attaques de couche application

Ayant la possibilité de trier les bots DDoS des visiteurs humains réguliers, les algorithmes de sécurité propriétaires d'Imperva détectent automatiquement toute offensive de couche application.

Ici, les bots sont immédiatement identifiés à l'aide d'une combinaison d'heuristiques basées sur les signatures et basées sur le comportement. Des défis de sécurité sont employés en coulisses pour finaliser le processus de profilage transparent.

Comme pour les attaques de couche réseau, les informations sur l'attaquant sont ajoutées à la base de données de menaces DDoS commune d'Imperva. Chaque attaque atténuée ajoute à la résilience globale de notre système, l’améliorant automatiquement à chaque tentative d’intrusion.

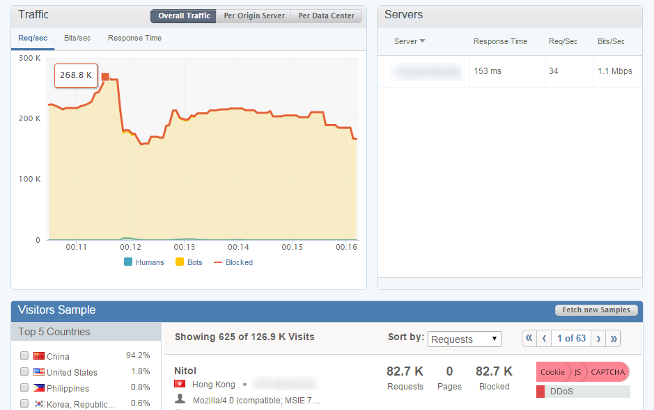

Imperva atténue une attaque DDoS HTTP flood à 268 000 RPS.

>> En savoir plus sur la protection DDoS du site Web d'Imperva

Attaques ciblées DNS

Les webmasters peuvent définir Imperva comme leur serveur de noms de domaine faisant autorité, tandis que la gestion des fichiers de zone DNS reste indépendante du réseau cloud Imperva.

Avec ce service en place, toutes les requêtes DNS entrantes atteignent d'abord Imperva, où les demandes malveillantes sont automatiquement filtrées. Seules les personnes légitimes sont autorisées à passer, ce qui permet un flux de trafic fluide à tout moment.

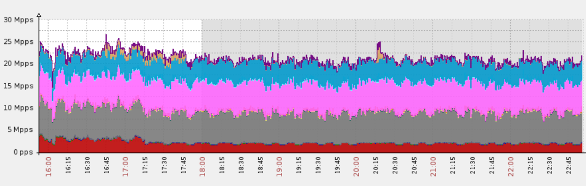

Imperva atténue une inondation DNS massive, culminant à plus de 25 millions de paquets par seconde

>> En savoir plus sur la protection DDoS du serveur de noms d'Imperva

Commentaires

Laisser un commentaire