21 conseils de gestion efficaces pour Active Directory – Serveur d’impression

Voici la liste la plus complète des conseils de gestion Active Directory en ligne.

Dans cet article, je partagerai mes astuces sur la conception, les conventions de dénomination, l'automatisation, le nettoyage AD, la surveillance, la vérification de la santé d'Active Directory et bien plus encore.

Vérifiez-le:

Sommaire

1. Organisez votre Active Directory

Si vous n'avez pas une bonne conception d'unité d'organisation Active Directory, vous allez avoir des problèmes.

Tout d’abord, j’expliquerai rapidement les trois principales raisons pour lesquelles une bonne conception des unités d’équipement est si importante.

Raison n ° 1 Stratégies de groupe

Une bonne conception des unités d'organisation facilitera grandement la mise en œuvre et la gestion des stratégies de groupe. J'ai constaté une diminution drastique des problèmes liés à la conception appropriée de l'unité d'organisation.

Raison n ° 2 autorisations de délégué

Votre service d’assistance doit-il réinitialiser les mots de passe, ajouter et supprimer des ordinateurs du domaine? Avez-vous besoin de non administrateurs pour gérer des groupes? Les ressources humaines ont-elles besoin d'un accès pour mettre à jour les comptes d'utilisateurs?

Pouvoir déléguer les droits à un niveau granulaire et les auditer sont indispensables.

Une conception appropriée de l'unité d'organisation vous permettra de déléguer facilement des autorisations à un niveau granulaire.

Raison n ° 3 tâches administratives

La modification des comptes d'utilisateurs, l'utilisation de requêtes LDAP, la création de rapports et les modifications globales sont toutes des tâches administratives courantes. Si Active Directory est un désordre, ces tâches quotidiennes simples peuvent devenir difficiles pour toute l'équipe.

Maintenant que j’ai expliqué pourquoi la conception des unités d’équipement est si importante, laissez-moi vous montrer mes conseils pour bien les concevoir.

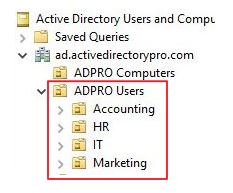

Conseil de conception n ° 1: Séparer les utilisateurs et les ordinateurs

Ne regroupez pas les utilisateurs et les ordinateurs dans la même unité d'organisation, il s'agit d'une pratique recommandée par Microsoft.

Au lieu de cela, créez une nouvelle unité d'organisation pour les utilisateurs et une unité d'organisation pour les ordinateurs.

Ensuite, créez des sous-OU pour chaque département.

Faites cela pour les ordinateurs et les utilisateurs.

Ensuite, je vais créer des unités d’organisation pour des fonctions spécifiques ou pour regrouper des objets similaires. Voici quelques exemples que j'utilise:

- Ordinateurs de salle de conférence

- VDI (bureaux virtuels)

- Ordinateurs de test

- Comptes génériques

- Comptes de service

Je vais créer une unité d'organisation pour chacune de ces fonctions.

C’est tout pour l’organisation des utilisateurs et des ordinateurs.

C’est très simple, flexible et facile à naviguer.

Rérecommandé: ensemble de gestion du système SolarWinds (Essai GRATUIT de 30 jours)

Rérecommandé: ensemble de gestion du système SolarWinds (Essai GRATUIT de 30 jours)

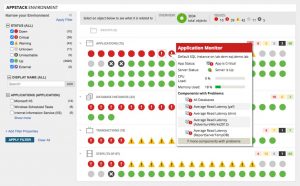

Le pack de gestion de systèmes est la solution de surveillance ultime pour la surveillance des performances des serveurs, applications, stockage et Web virtuels.

Bénéficiez d'une visibilité instantanée sur vos systèmes pour vous aider à diagnostiquer et à résoudre rapidement les problèmes de performances. Surveillance de l'infrastructure pour la technologie sur site et dans le cloud.

Ce qui me plaît le plus chez SolarWinds, c’est sa configuration rapide et facile, et sa compréhension des tableaux de bord.

Voici un exemple qui démontre la flexibilité de cette conception.

J'ai une stratégie de domaine qui verrouille les ordinateurs après 15 minutes d'inactivité.

Cela est devenu un problème pour les ordinateurs de salle de conférence, les utilisateurs enseignaient ou donnaient une présentation et l'écran continuait à se verrouiller.

Pour résoudre ce problème, je viens de créer une sous-unité d'organisation appelée ordinateurs de la salle de conférence et de déplacer les ordinateurs concernés vers cette unité d'organisation. J'ai créé un nouvel objet de stratégie de groupe qui a modifié le délai de verrouillage à 60 minutes et l'a appliqué à cette nouvelle unité d'organisation.

Désormais, ces ordinateurs héritent toujours des stratégies de leur parent lors de l'application de la nouvelle stratégie de délai d'attente.

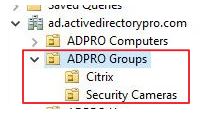

Conseil de conception n ° 2: Créer une unité d'organisation pour les groupes de sécurité

Au début, je mets des groupes de sécurité dans des dossiers de département.

C'était logique à l'époque.

Mais je me trompais

Ce qui s’est passé est que j’aurais des groupes qui ne sont pas spécifiques à un département. Où vont-ils?

Ils se retrouveraient à divers endroits et personne ne pourrait les trouver.

Pour réparer ce gâchis, j'ai créé un groupe juste pour les groupes de sécurité.

Tout comme les utilisateurs et les ordinateurs, je peux créer des sous-unités organisationnelles pour regrouper des services ou des groupes fonctionnels.

Cela fonctionne très bien, je sais exactement où se trouvent tous les groupes et je peux les organiser comme je le veux avec les sous-unités organisationnelles.

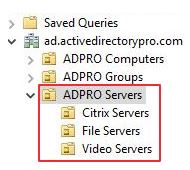

Conseil de conception n ° 3: Créer une unité d'organisation pour les serveurs

Vous voulez garder vos serveurs dans leur propre unité d'organisation. Vous aurez des stratégies de groupe qui doivent s’appliquer uniquement aux serveurs et non aux stations de travail et inversement. Je peux également créer des sous-unités d'organisation pour regrouper des serveurs spécifiques en fonction de vos besoins.

Maintenant, je peux appliquer des stratégies à tous les serveurs ou à des serveurs spécifiques.

En gardant Active Directory organisé, tous les administrateurs sauront comment trouver facilement des objets. J'ai la possibilité d'appliquer des stratégies de groupe, de déléguer le contrôle et d'administrer les objets.

2. Utiliser une convention de dénomination standardisée

Que votre entreprise soit grande ou petite, vous devez normaliser la dénomination des objets Active Directory.

Voici mes astuces pour de bonnes conventions de nommage.

Utilisateurs

L'option la plus populaire est la première initiale + le nom de famille.

Je vais utiliser "Joe Smith" comme exemple.

Le nom d'utilisateur serait: jsmith

La prochaine option populaire est complète prénom + nom (utilisez un caractère spécial pour séparer le nom).

Le nom d'utilisateur serait: joe.smith

Les deux méthodes fonctionnent bien et sont conviviales. Le seul problème que vous pouvez rencontrer est les noms d'utilisateurs en double.

Pour résoudre ce problème, ajoutez simplement l'initiale du milieu.

Par exemple, j'ai Joe Smith, puis un nouvel employé s'appelle Jane Smith. Le nom d’utilisateur de Jane sera identique à celui de Joe. Par conséquent, j’ai besoin de l’initiale du deuxième prénom de Jane.

L’initiale du prénom Jane est A, le nom d’utilisateur serait donc jasmith. ou jane.a.smith

J'éviterais les conventions de dénomination qui tronquent les noms ou incluent des nombres. C’est trop déroutant pour tout le monde.

Groupes

Voici mon modèle pour créer des groupes.

Département ou groupe + ressource + autorisations

Laisse moi décomposer ça

- Département ou groupe – Vous pouvez utiliser le nom complet du département ou une abréviation. Dans certains cas, il peut ne pas s'agir d'un service spécifique, mais peut-être des utilisateurs de différents services. Il vous suffit donc de nommer ce groupe.

- Ressource – Cela devrait définir ce pour quoi le groupe est utilisé, cela pourrait être un mot ou quelques mots (mots séparés avec un trait d'union)

- Préfixe de groupe: lorsque vous créez un groupe, vous devez sélectionner un type de groupe. J'utilise un préfixe pour définir le groupe que j'utilise.

- Domaine local = L

- Global = G

- Universel = U

- Permissions – Les permissions que vous appliquerez à la ressource

- R = Lecture seule

- RW = lire, écrire

Voici quelques exemples

Exemple 1 – Le personnel du centre d'assistance a besoin de droits pour réinitialiser les mots de passe.

Le nom du groupe de sécurité serait: Helpdesk-PasswordReset-G

Exemple 2 – Le service des ressources humaines a besoin d'un dossier de formation verrouillé

Nom du groupe de sécurité: HR-Training-Folder-G-RW

Exemple 3 – Le service commercial souhaite que l'agenda partagé soit verrouillé

Nom du groupe de sécurité: Sales-Shared-Calendar-G-RW

Une fois que tous mes groupes ont été renommés conformément à cette convention d'appellation, il a été beaucoup plus facile de les trouver et de les utiliser.

Ordinateurs, serveurs et autres objets AD

Pour la plupart des autres objets, je suis la convention de nommage suivante:

Tapez + code du département ou de l'emplacement + numéro d'actif

- Type

- W = poste de travail

- L = ordinateur portable

- P = imprimante

- S = serveur

- V = VDI ou machine virtuelle

- Département: utilisez deux lettres pour les départements ou un code d'emplacement.

- RH = ressources humaines

- MR = Marketing

- SA = Ventes

Voici quelques exemples

Station de travail dans l'actif de service informatique n ° 1234

W-IT-1234

Ordinateur portable dans l'actif du département RH n ° 1235

L-HR-1235

Imprimante dans l'actif du service vente n ° 1233

P-SA-1233

Créez une convention de dénomination claire que toute l’équipe peut suivre. Je ne parle pas seulement d’utilisateurs et d’ordinateurs. Créer une convention de nommage pour tous les objets

3. Surveillez Active Directory avec les outils Premium

Active Directory est le cœur du réseau. S'il cesse de battre, tout le reste meurt.

Je sais que les outils GRATUITS sont excellents (j'en utilise beaucoup), mais pour ce qui est de la surveillance, je compte sur des outils professionnels.

Pourquoi?

Cela me fait gagner un temps précieux et fournit aux autres équipes informatiques des métriques faciles à lire sur les serveurs et les applications.

Voici quelques favoris:

SolarWinds Server & Application Monitor – J'aime cet outil car il me permet de surveiller n'importe quelle application sur n'importe quel serveur. Surveille tous les composants et services qui font fonctionner Active Directory. Si Active Directory rencontre des problèmes ou est lent, ce programme identifiera rapidement le problème.

SolarWinds Network Performance Monitor – Excellent outil pour surveiller le réseau, la bande passante, le processeur, la mémoire et bien d’autres métriques sur tout périphérique prenant en charge le protocole SNMP.

Netfort Languardian – Il s'agit d'un programme d'inspection approfondie des paquets qui surveille l'activité du réseau et des utilisateurs. Bien qu'il puisse être considéré comme un outil de réseau, il a des tonnes de cas d'utilisation. Je peux savoir qui a supprimé un fichier, surveiller DNS, trouver des serveurs DNS rouges, surveiller la bande passante vers les serveurs et Active Directory et bien plus encore.

ManageEngine Audit Plus – Fournit un audit en temps réel à Active Directory. Suivez les modifications apportées aux objets AD, à l'activité des utilisateurs, au DNS, aux objets de stratégie de groupe, etc.

Il existe de nombreux outils professionnels sur le marché, je vous recommande de rechercher ceux qui correspondent le mieux à vos besoins.

4. Utiliser les serveurs principaux (si possible)

Le coeur de serveur a une empreinte plus petite, est plus sécurisé et ne nécessite pas autant de mises à jour.

Bonus bénéfice moins de redémarrages!

J'étais sceptique au début lorsque Microsoft a déclaré qu'il s'agissait de l'option d'installation préférée. Mais après avoir exploité des serveurs centraux pendant quelques années, ils sont ROCK. Ils sont stables et ils ont vraiment moins de mises à jour.

Malheureusement, ils ne fonctionnent pas dans toutes les situations.

Toutes les applications tierces ne prennent pas en charge les serveurs principaux.

Ils fonctionnent très bien pour les serveurs Windows tels que les contrôleurs de domaine, DHCP, DNS.

Donc, installez les serveurs principaux quand vous le pouvez et profitez des avantages.

Voici un joli tableau qui résume les avantages du coeur de serveur

https://msdn.microsoft.com/en-us/library/hh846314(v=vs.85).aspx

5. Savoir comment vérifier la santé des AD

Des problèmes avec les contrôleurs de domaine, le DNS et la réplication vont causer toutes sortes de problèmes.

Voici quelques astuces rapides pour vérifier la santé de Active Directory.

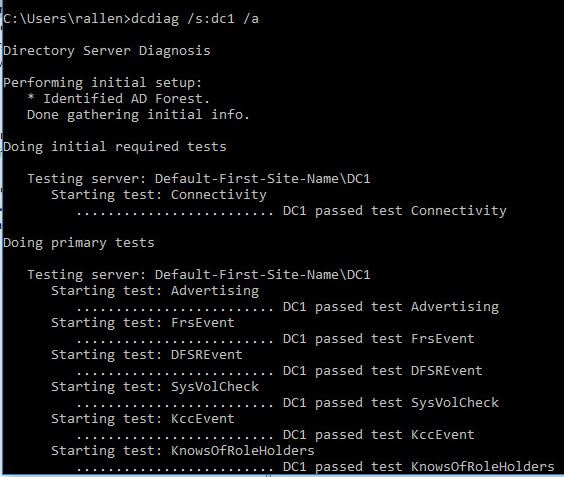

Utilisez dcdiag pour vérifier les contrôleurs de domaine

Dcdiag est un outil de ligne de commande qui analyse l'état des contrôleurs de domaine d'une forêt ou d'une entreprise et signale les problèmes éventuels. Il est intégré à la plupart des systèmes d'exploitation serveur Windows. Il est également inclus si le rôle ADDS ou ADLDS est installé.

Utilisez la commande suivante pour analyser la santé de vos contrôleurs de domaine.

dcdiag / s: nom_serveur / a

Cela exécutera plusieurs tests sur divers composants et services exécutés sur un contrôleur de domaine.

Vous obtiendrez un échec sur tous les tests qui ne passeront pas.

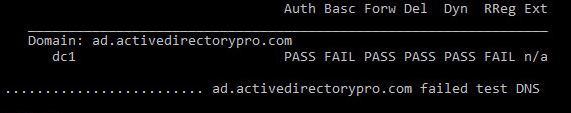

Utilisez dcdiag pour tester le DNS

Utilisez la commande ci-dessous pour tester le DNS

dcdiag / test: dns / s: nom_serveur

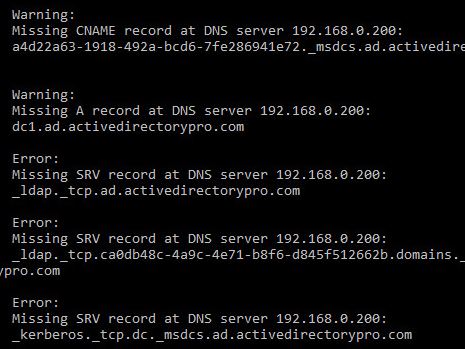

Vous pouvez dans la capture d'écran, le test a détecté des problèmes avec mon DNS

En parcourant les tests, il me manque des enregistrements DNS A et SRV

Utilisez repadmin pour tester la réplication

Utilisez la commande suivante pour tester la réplication entre vos contrôleurs de domaine.

repadmin / showrepl

6. Utiliser des groupes de sécurité pour appliquer des autorisations aux ressources

N'utilisez PAS des comptes individuels pour appliquer des autorisations sur des ressources (imprimantes, dossiers partagés, applications, calendrier, etc.).

Utilisez plutôt des groupes de sécurité.

Cela facilite l’ajout et la suppression d’utilisateurs aux ressources. Cela facilite également les rapports et les audits.

Une fois que les groupes sont configurés sur les ressources, il n’est pas nécessaire d’aller à chaque ressource pour modifier l’accès. Vous venez de mettre à jour le groupe.

En utilisant la convention de dénomination de groupe du conseil n ° 3, cela fonctionne comme un charme.

Voici un exemple.

J'ai un dossier appelé formation dans le département des ventes.

Je vais créer un groupe appelé HR-Training-SG-RW (Ceci suit mes conseils de convention de dénomination #)

J'ajouterai ensuite ce groupe aux autorisations sur ce dossier.

Maintenant, chaque fois que je veux donner des autorisations ou révoquer les droits d’un utilisateur sur ce dossier, je modifie simplement les membres de ce groupe.

Je peux utiliser la méthode pour toutes les ressources.

7. Nettoyer Active Directory (au moins une fois par mois)

Au fil du temps, Active Directory aura des utilisateurs, des ordinateurs et des comptes de groupe obsolètes.

Pour garder Active Directory sécurisé et ordonné, vous devez trouver ces comptes obsolètes et les supprimer.

Il existe de nombreux scripts et outils graphiques permettant de rechercher et de supprimer les anciens comptes.

J'ai quelques outils de nettoyage disponibles sur ma page d'outils et de ressources.

Je lance ce processus de nettoyage une fois par mois.

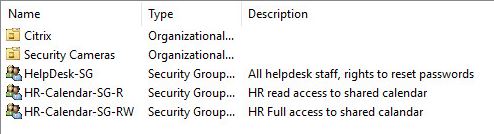

8. Ajouter des descriptions aux objets Active Directory

C’est frustrant de voir des objets dans Active Directory sans savoir à quoi ils servent.

Même si vous utilisez une bonne convention d'appellation, j'aime toujours ajouter des descriptions aux objets. Évidemment, pas tous les objets, mais les serveurs, les groupes, les comptes de service et les comptes génériques, je leur mets des descriptions.

Cela ne m'aide pas seulement à identifier rapidement l'utilisation de l'objet, cela aide également toute l'équipe à comprendre.

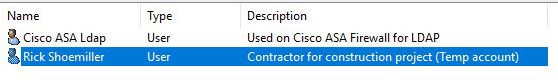

Vous pouvez voir dans les captures d'écran ci-dessous que j'ai ajouté des descriptions à certains groupes et comptes de service.

Voici quelques comptes non standard, en utilisant à nouveau le champ de description, je peux facilement voir dans Active Directory à quoi ils servent.

Encore une fois, je ne le fais pas pour tous les objets, principalement les groupes, les serveurs et les comptes non standard.

C’est un autre grand gain de temps.

9. Utiliser l'Assistant Contrôle de délégation pour définir les autorisations pour les non-administrateurs (helpdesk)

La délégation Active Directory est importante à comprendre pour que les autorisations puissent être accordées sans ajouter d'utilisateurs à des groupes privilégiés tels que les administrateurs de domaine.

À l'aide des autorisations déléguées, vous pouvez utiliser la méthode d'accès le moins privilégié. (Ne donnez que les droits nécessaires)

Cela contribue à la sécurité et à la conformité.

Voici quelques exemples de la nécessité de déléguer des droits.

- Helpdesk doit réinitialiser les mots de passe

- Mettre à jour les informations du compte utilisateur telles que le numéro de téléphone ou l'adresse

- Donner le droit d'ajouter et de supprimer des ordinateurs de domaines.

- Créer, supprimer et gérer des comptes d'utilisateurs

- Modifier l'appartenance à un groupe

Dans cette vidéo, je vais donner à notre groupe d'assistance les droits de réinitialiser les mots de passe.

10. Modifiez les modifications apportées à Active Directory

L'audit Active Directory est le processus de journalisation des modifications et des événements dans Active Directory.

L'audit est important pour des raisons de sécurité et de conformité.

Vous devriez au moins auditer Active Directory pour les événements suivants:

- Échec des tentatives d'ouverture de session

- Toute modification des objets

- Connexions réussies

- Modifications aux comptes privilèges

- Changements de stratégie de groupe

- Suppression de fichier / dossier

Avant de pouvoir auditer Active Directory, vous devez d'abord configurer une stratégie d'audit.

Étapes pour auditer Active Directory

Étape 1: Activer l'audit sur le contrôleur de domaine

Étape 2: Activer les événements à auditer

Étape 3: examiner et gérer les journaux d'audit

Les étapes ci-dessus constituent une vue d'ensemble de haut niveau.

Pour des étapes détaillées, consultez ces ressources

https://www.lepide.com/how-to/enable-active-directory-security-auditing.html

https://technet.microsoft.com/en-us/library/dd277403.aspx

11. Retrouver la source des verrouillages de compte

Les verrouillages de compte aléatoires sont non seulement frustrants pour les utilisateurs finaux, mais également pour le service d'assistance et l'administrateur qui le résolvent.

Tous les administrateurs système ont besoin de savoir comment localiser la source des verrouillages de compte.

Les appareils mobiles et les comptes d'utilisateurs configurés pour exécuter un service sont les raisons les plus courantes de verrouillage de compte.

12. Automatiser les tâches courantes Active Directory

Je vous encourage à automatiser tout ce que vous pouvez.

L'administration Active Directory implique de nombreuses tâches de routine, telles que la création de compte d'utilisateur, les modifications, la suppression de compte, la gestion de l'ordinateur, la sécurité, etc. Certaines de ces tâches quotidiennes prennent beaucoup de temps.

La plupart des tâches routinières peuvent être automatisées pour vous rendre plus efficace.

Voici quelques tâches courantes que vous devez automatiser:

- Création de compte utilisateur

- Suppression de compte

- Modification du compte

- Gestion des membres du groupe

- Nettoyage AD

- Copies de fichiers, nettoyage de répertoires

- Déploiement de logiciels

- Correctifs Windows et tiers

- Inventaire

- Mise hors service des actifs

Il peut être difficile d'automatiser l'intégralité du processus de certaines tâches, mais automatisez ce que vous pouvez. L'automatisation d'une partie d'une tâche répétitive vous fera gagner du temps.

PowerShell est un outil permettant d’automatiser bon nombre de ces tâches.

Mon équipe a récemment automatisé l’ensemble du processus de création de compte utilisateur à l’aide de PowerShell. Cela impliquait de nombreuses étapes telles que la création du compte, l'ajout de groupes, la création d'une boîte aux lettres Office 365 et la création d'un dossier partagé personnel.

Créer des comptes utilisateurs n'a jamais été aussi simple.

13. Comprendre les chemins de noms distinctifs LDAP

Active Directory est un service de répertoire LDAP (Lightweight Directory Access Protocol), ce qui signifie que tous les accès aux objets se font via LDAP.

LDAP utilise des chemins pour localiser des objets, le chemin complet d’un objet étant défini par son nom distinctif.

Lors de l'intégration d'autres systèmes à Active Directory, certaines informations LDAP sont souvent nécessaires.

Malheureusement, chaque programme fait cela différemment. Avoir un peu de connaissance des chemins distingués vous aidera à intégrer d’autres systèmes à Active Directory.

Dans la plupart des cas, vous avez besoin du nom distinctif des éléments suivants:

- Nom de domaine

- Compte d'utilisateur (ayant un accès en lecture à AD)

- OU où se trouvent les utilisateurs

Voici comment trouver le nom distinctif

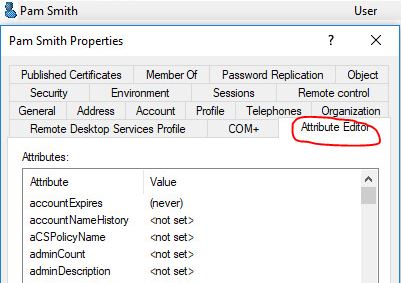

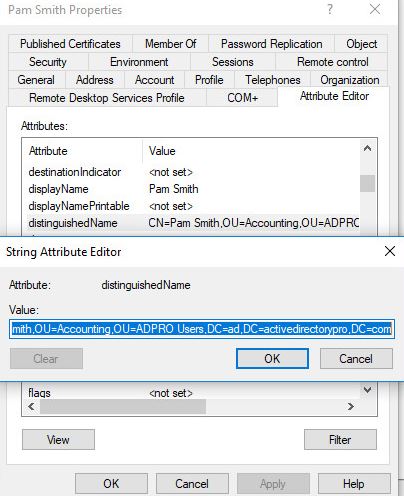

Étape 1: Ouvrez ADUC et accédez au compte.

Étape 2: Faites un clic droit sur le compte et sélectionnez les propriétés

Étape 3: Sélectionnez l'éditeur d'attribut

Étape 4: Recherchez le nom distinctif de l'attribut, puis cliquez sur le bouton Afficher.

Le nom distinctif de l'utilisateur Pam Smith est:

CN = Pam Smith, OU = Comptabilité, OU = Utilisateurs ADPRO, DC = ad, DC = activedirectorypro, DC = com

Répétez ces étapes pour tout autre objet nécessaire.

14. Utiliser les comptes de service (avec le moins de privilèges)

Il y aura un moment où vous devrez exécuter une tâche, un script ou un programme avec un compte utilisateur (domaine ou local).

Ceux-ci sont appelés comptes de service.

Tout d’abord, n’utilisez ni compte de domaine ni autre compte d’utilisateur pour ces derniers.

Au lieu de cela, créez un nouveau compte à utiliser pour chaque service spécifique. Vos comptes d'utilisateur doivent avoir une politique pour changer leur mot de passe tous les x jours. Si un compte est utilisé et que le mot de passe change, ce service cessera de fonctionner.

Voici quelques conseils supplémentaires:

- Utilisez un nom descriptif

- Documenter le compte et ajouter une description dans Active Directory

- Créer des mots de passe longs et complexes

- Définir le compte pour qu'il n'expire jamais

- Restreindre ce que le compte peut connecter

- Auditer et surveiller l'utilisation des comptes de service

- Si possible, créez des comptes de service locaux au lieu de comptes de domaine

- Donnez le compte de service le moins de privilèges

- N'utilisez pas un compte pour plusieurs services.

15. Déléguer des tâches quand vous le pouvez

Non, je ne parle pas de délégation de droits au service d’assistance.

Au fil des ans, les responsabilités des administrateurs système et réseau ont explosé. Certains administrateurs système sont responsables de presque tout, du serveur à l’imprimante.

Pour préserver votre santé mentale, acceptez de déléguer certaines tâches à des personnes extérieures à votre équipe.

Regardez:

J'ai hésité pendant des années. J'ai travaillé dur pour mettre de l'ordre dans tout le processus, réduire les procédures et faire fonctionner les systèmes 24h / 24 et 7j / 7.

MAIS, à mesure que les responsabilités augmentaient, la productivité était à la baisse. Les nouveaux projets ont été lents à se développer.

Pour résoudre ce problème, j'ai appris qu'il était normal de déléguer des tâches en dehors de mon équipe.

Voici quelques tâches que j'ai déléguées:

- Configuration du compte et suppression

- Gestion des serveurs d'impression

- Modification des attributs du compte

- Ajout et suppression d'ordinateurs du domaine

- Distribution de logiciels

- Modification des membres du groupe

- Patching des postes de travail

Parlez aux superviseurs, parlez aux autres membres du personnel qui sont prêts à assumer ces rôles.

Si cela ne fonctionne pas, révoquez simplement leurs droits et reprenez la tâche en main (je dois le faire plusieurs fois).

16. Utiliser des groupes restrictifs pour contrôler les groupes locaux

Les groupes restreints vous permettent de gérer de manière centralisée les membres des groupes locaux sur les postes de travail et les serveurs.

Une utilisation courante de cette méthode consiste à ajouter un groupe Active Directory au groupe de l’administrateur local sur tous les ordinateurs. C’est un moyen simple de donner à votre service d’assistance ou à d’autres administrateurs du personnel informatique des droits sur tous les postes de travail.

C’est également un excellent moyen d’empêcher les utilisateurs ou d’autres membres du personnel d’ajouter des utilisateurs au groupe d’administrateurs locaux.

Les utilisateurs normaux ne devraient pas avoir de droits d’administrateur, j’ai vu cela échapper à tout contrôle. Vous pouvez utiliser des groupes restreints pour y mettre fin.

Voici un didacticiel vidéo illustrant l’ajout d’un groupe de domaine au groupe de l’administration locale sur des ordinateurs joints à un domaine.

Voici quelques bonnes ressources et tutoriels sur l’utilisation de groupes restrictifs

https://social.technet.microsoft.com/wiki/contents/articles/20402.active-directory-group-policy-restricted-groups.aspx

17. Bien gérer son temps de domaine

Pourquoi devriez-vous vous soucier de l'heure?

Si l'heure n'est pas synchronisée sur tous les contrôleurs de domaine, serveurs membres et machines, vous rencontrerez des problèmes.

Alors, comment définissez-vous l'heure correctement?

Voici quelques astuces de synchronisation dans le temps

1 Définissez l’émulateur PDC sur une source de temps

w32tm / config / manualpeerlist: serveur de temps / syncfromflags: manuel / fiable: oui / mise à jour

Toutes les machines de jointure de domaine obtiendront son heure du PDC.

2 Désactivez la synchronisation de l'heure entre le système hôte et les systèmes d'exploitation invités.

Les ordinateurs virtuels ont tendance à se synchroniser avec les hôtes (VMware ou Hyper-v). Il est recommandé de désactiver cette option afin que les systèmes joints à un domaine continuent à utiliser la hiérarchie de domaine pour la synchronisation de l’heure.

Je me souviens d’avoir combattu des problèmes de temps jusqu’à ce que nous sachions où les hôtes VMware changeaient d’heure et ne se synchronisaient plus avec le PDC.

Vous pouvez lire sur la définition de l'heure avec la stratégie de groupe. Sauf si vous avez manipulé les réglages de l'heure sur des ordinateurs, vous n'en avez pas besoin.

Les ordinateurs joints à un domaine seront synchronisés par défaut avec le PDC.

Ressources supplémentaires

https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/dd363553(v=ws.10)

https://blogs.technet.microsoft.com/nepapfe/2013/03/01/its-simple- time-configuration-in-active-directory/

18. Documenter Active Directory et la stratégie de groupe

Active Directory est essentiel pour l'authentification des utilisateurs, l'accès autorisé à de nombreuses ressources telles que le courrier électronique, les imprimantes, les fichiers, l'accès distant et bien plus encore.

Il serait donc logique de documenter Active Directory.

Voici quelques points que je vous recommande de documenter

- Nom de la forêt

- Nom de domaine

- Nom NetBIOS

- Niveau fonctionnel de la forêt

- Tous les domaines de la forêt

- Serveurs du catalogue global

- Détenteurs de rôle FSMO

- Diagramme de topologie

- Sites et sous-réseaux

- Convention de nommage pour tous les objets

- Objets de stratégie de groupe et description de ce qu'ils font

Le diagramme de topologie Microsoft Active Directory est un petit outil utile pour la documentation.

https://www.microsoft.com/en-us/download/details.aspx?id=13380

19. Implémenter correctement les stratégies de groupe

J'aime la politique de groupe.

C’est un moyen simple de contrôler et d’appliquer les paramètres sur tous les ordinateurs appartenant à un domaine.

Il peut même être utilisé pour déployer un logiciel.

Pour réussir avec la stratégie de groupe, vous devez suivre quelques règles.

Voici mes conseils de stratégie de groupe.

Conseil n ° 1 Tout d’abord, ne modifiez pas la stratégie de domaine par défaut

Conseil n ° 2 Ne modifiez pas la stratégie de contrôleur de domaine par défaut

Astuce # 3 utiliser une bonne structure OU

Conseil n ° 4 Ne définissez pas les objets de stratégie de groupe au niveau du domaine

Conseil n ° 5 Appliquer la stratégie de groupe au niveau racine de l'unité d'organisation

Voir la liste complète des meilleures pratiques de stratégie de groupe

20. Implémenter le contrôle du changement

Les modifications apportées à Active Directory et à la stratégie de groupe peuvent perturber les services et affecter les opérations commerciales.

Il est important de soumettre ces modifications à un processus de contrôle des modifications pour éviter les temps d'arrêt.

Il est également utile de documenter vos modifications en cas de problème et d’annuler les modifications.

Lors de modifications critiques, je recommande ce qui suit.

- Qui est responsable du changement

- Description du changement

- Temps de mise en oeuvre

- Durée du changement

- Impact attendu

- A changé été testé

- Procédures de sauvegarde

Je conseillerais de rendre le processus de changement aussi simple que possible. Rien ne ralentit la progression plus qu’un tas de paperasserie et de paperasserie.

21. Utilisez Active Directory comme source d’authentification centralisée pour tout.

Si vos applications sur site ou dans le cloud prennent en charge l’authentification Active Directory, utilisez-la.

Il facilite grandement les autorisations et l’accès aux ressources lorsqu’il est contrôlé de manière centralisée par Active Directory.

C’est également un avantage considérable pour les utilisateurs finaux: ils peuvent s’authentifier avec un seul nom d’utilisateur et mot de passe.

Des questions? Laissez un commentaire ci-dessous.

Cet utilitaire a été conçu pour surveiller Active Directory et d’autres applications critiques. Il détectera rapidement les problèmes de contrôleur de domaine, empêchera les échecs de réplication, suivra les tentatives de connexion infructueuses et bien plus encore.

Cet utilitaire a été conçu pour surveiller Active Directory et d’autres applications critiques. Il détectera rapidement les problèmes de contrôleur de domaine, empêchera les échecs de réplication, suivra les tentatives de connexion infructueuses et bien plus encore.

Commentaires

Laisser un commentaire