Bluetooth – Wikipedia – Bien choisir son serveur d impression

Norme de technologie sans fil à courte distance

Bluetooth est une norme de technologie sans fil permettant l'échange de données entre appareils fixes et mobiles sur de courtes distances en utilisant des ondes radio UHF à courte longueur d'onde dans les bandes radio industrielles, scientifiques et médicales, de 2 400 à 2 485 GHz, et la construction de réseaux personnels (PAN). Il a été conçu à l'origine comme une alternative sans fil aux câbles de données RS-232.

Bluetooth est géré par le groupe d'intérêt spécial Bluetooth (SIG), qui compte plus de 30 000 sociétés membres dans les domaines des télécommunications, de l'informatique, des réseaux et de l'électronique grand public. Le Bluetooth normalisé IEEE en tant que IEEE 802.15.1, mais ne maintient plus la norme. Le Bluetooth SIG supervise l’élaboration de la spécification, gère le programme de qualification et protège les marques.[3] Un fabricant doit respecter les normes Bluetooth SIG pour pouvoir être commercialisé en tant que périphérique Bluetooth.[4] Un réseau de brevets s’applique à la technologie, qui est concédé sous licence à des dispositifs individuels admissibles.

Sommaire

L'histoire[[[[modifier]

Le développement de la technologie radio "à liaison courte", appelée plus tard Bluetooth, a été lancé en 1989 par Nils Rydbeck, directeur de la technologie chez Ericsson Mobile à Lund, en Suède, et par Johan Ullman. Le but était de développer des casques sans fil, selon deux inventions de Johan Ullman, ‹Voir Tfd›SE 8902098-6, publié le 1989-06-12 et ‹Voir Tfd›SE 9202239, publié le 1992-07-24. Nils Rydbeck a confié à Tord Wingren le soin de préciser et Jaap Haartsen et Sven Mattisson au développement. Tous deux travaillaient pour Ericsson à Lund.[5] Inventé par l'ingénieur électricien néerlandais Jaap Haartsen, travaillant pour la société de télécommunications Ericsson en 1994.[6]

Le premier consommateur Bluetooth a été lancé en 1999. Il s’agit d’un casque mains libres qui a valu à la technologie le "Best of Show Technology Award" décerné par COMDEX.

Le premier téléphone mobile Bluetooth était l’Ericsson T36, mais c’est le modèle T39 révisé qui l’a réellement fait ranger dans les rayons des magasins en 2001.

Nom et logo[[[[modifier]

prénom[[[[modifier]

Le nom Bluetooth est une version anglicisée du scandinave Blåtand/Blåtann (Vieux norrois blátǫnn), l’épithète du roi Harald Bluetooth, un roi du Xe siècle, qui réunissait des tribus danoises dissonantes en un seul royaume. L'implication est que Bluetooth unit les protocoles de communication.[7]

L'idée de ce nom a été proposée en 1997 par Jim Kardach d'Intel, qui a développé un système permettant aux téléphones mobiles de communiquer avec les ordinateurs.[8] Au moment de cette proposition, il lisait le roman historique de Frans G. Bengtsson Les longs navires à propos des Vikings et du roi Harald Bluetooth.[9][10]

Logo[[[[modifier]

Le logo Bluetooth ![]() (, Hagall) et

(, Hagall) et ![]() (ᛒ, Bjarkan), les initiales de Harald.[11][12]

(ᛒ, Bjarkan), les initiales de Harald.[11][12]

la mise en oeuvre[[[[modifier]

Bluetooth fonctionne à des fréquences comprises entre 2402 et 2480 MHz, ou 2400 et 2483,5 MHz, y compris les bandes de garde 2 MHz large à l'extrémité inférieure et 3,5 MHz large au sommet.[13] Ceci est dans l'industrie, la science et la médecine (ISM) sans licence globale (mais pas non réglementée) 2.4 GHz bande de fréquence radio à courte portée. Bluetooth utilise une technologie radio appelée spectre étalé à sauts de fréquence. Bluetooth divise les données transmises en paquets et transmet chaque paquet sur l'un des 79 canaux Bluetooth désignés. Chaque canal a une bande passante de 1 MHz. Il effectue habituellement 1600 sauts par seconde, avec saut de fréquence adaptatif (AFH) activé.[13]Bluetooth basse consommation utilise 2 Espacement MHz, qui peut accueillir 40 canaux.[14]

À l’origine, la modulation GFSK (Gaussian Frequency Keying) était le seul schéma de modulation disponible. Depuis l'introduction de Bluetooth 2.0 + EDR, la modulation π / 4-DQPSK (modulation par décalage de phase en quadrature différentielle) et la modulation 8-DPSK peuvent également être utilisées entre appareils compatibles. Les appareils fonctionnant avec GFSK fonctionnent en mode débit de base (BR), où un débit instantané de 1 Mbit / s est possible. Le terme Enhanced Data Rate (EDR) est utilisé pour décrire les schémas π / 4-DPSK et 8-DPSK, chacun donnant 2 et 3 Mbit / s respectivement. La combinaison de ces modes (BR et EDR) dans la technologie radio Bluetooth est classée comme un Radio BR / EDR.

Bluetooth est un protocole basé sur des paquets avec une architecture maître / esclave. Un maître peut communiquer avec un maximum de sept esclaves dans un piconet. Tous les appareils partagent l'horloge principale. L’échange de paquets est basé sur l’horloge de base, définie par le maître, qui se met à 312,5 µs d'intervalle. Deux coups d'horloge forment une fente de 625 µs, et deux slots constituent une paire de slots de 1250 µs. Dans le cas simple de paquets à un seul créneau, le maître transmet dans des créneaux pairs et reçoit dans des créneaux impairs. Inversement, l'esclave reçoit des créneaux pairs et transmet des créneaux impairs. Les paquets peuvent comporter 1, 3 ou 5 créneaux, mais dans tous les cas, la transmission du maître commence dans des créneaux pairs et celle de l'esclave dans des créneaux impairs.

Ce qui précède exclut Bluetooth Low Energy, introduit dans la spécification 4.0, qui utilise le même spectre mais un peu différemment.

Communication et connexion[[[[modifier]

Un appareil Bluetooth maître BR / EDR peut communiquer avec sept appareils au maximum dans un piconet (un réseau informatique ad-hoc utilisant la technologie Bluetooth), même si tous les appareils n’atteignent pas ce maximum. Les appareils peuvent changer de rôle, par accord, et l'esclave peut devenir le maître (par exemple, un casque établissant une connexion avec un téléphone commence nécessairement en tant que maître – en tant qu'initiateur de la connexion – mais peut par la suite fonctionner en tant qu'esclave).

La spécification Bluetooth Core spécifie la connexion de deux piconets ou plus pour former un scatternet, dans lequel certains périphériques jouent simultanément le rôle de maître dans un piconet et le rôle d’esclave dans un autre.

À tout moment, les données peuvent être transférées entre le maître et un autre appareil (à l'exception du mode de diffusion peu utilisé). Le maître choisit le périphérique esclave à adresser. généralement, il passe rapidement d’un périphérique à l’autre en alternance. Étant donné que c'est le maître qui choisit quel esclave s'adresser, alors qu'un esclave est (en théorie) censé écouter dans chaque fente de réception, être un maître est un fardeau moins lourd qu'un esclave. Être un maître de sept esclaves est possible; être esclave de plus d'un maître est possible. La spécification est vague quant au comportement requis dans les nuages de points.[15]

| Classe | Max. puissance autorisée | Typ. intervalle[2] (m) |

|

|---|---|---|---|

| (mW) | (dBm) | ||

| 1 | 100 | 20 | ~ 100 |

| 1,5 (BT 5 Vol 6 Part A Sect 3) |

dix | dix | ~ 20 |

| 2 | 2,5 | 4 | ~ 10 |

| 3 | 1 | 0 | ~ 1 |

| 4 | 0.5 | −3 | ~ 0.5 |

Bluetooth est un protocole de communication standard de remplacement de fil principalement conçu pour une faible consommation d’énergie, avec une portée réduite basée sur des puces d’émetteur-récepteur peu coûteuses dans chaque appareil.[16] Étant donné que les appareils utilisent un système de communication radio (diffusion), ils ne doivent pas nécessairement être en visibilité directe; cependant, un quasi optique chemin sans fil doit être viable.[17] La plage dépend de la classe de puissance, mais les plages efficaces varient dans la pratique. Voir le tableau "Gammes de périphériques Bluetooth par classe".

Officiellement, les radios de la classe 3 ont une portée maximale de 1 mètre (3 ft), de la classe 2, généralement trouvée dans les appareils mobiles, 10 mètres (33 ft), et de la classe 1, principalement pour les utilisations industrielles, de 100 mètres (300 ft) .[2] Bluetooth Marketing considère que la portée de la classe 1 est généralement comprise entre 20 et 30 mètres et celle de la classe 2 entre 5 et 10 mètres.[1] La portée réelle atteinte par un lien donné dépendra des qualités des dispositifs situés aux deux extrémités du lien, des conditions d’air situées entre les deux, ainsi que d’autres facteurs.

La portée effective varie en fonction des conditions de propagation, de la couverture matérielle, des variations de l’échantillon de production, des configurations d’antenne et des conditions de la batterie. La plupart des applications Bluetooth sont destinées aux environnements intérieurs, où l'atténuation des murs et l'atténuation du signal due aux réflexions du signal rendent la plage beaucoup plus basse que les plages de visibilité directe spécifiées des produits Bluetooth.

La plupart des applications Bluetooth sont des périphériques de classe 2 alimentés par batterie, la portée étant peu différente selon que l’autre extrémité de la liaison est un périphérique de classe 1 ou de classe 2, car le périphérique dont la puissance est la plus basse tend à définir la limite de portée. Dans certains cas, la portée effective de la liaison de données peut être étendue lorsqu'un périphérique de classe 2 est connecté à un émetteur-récepteur de classe 1 avec une sensibilité et une puissance de transmission supérieures à celles d'un périphérique de classe 2 typique.[18] Toutefois, dans la plupart des cas, les périphériques de classe 1 ont une sensibilité similaire à celle des périphériques de classe 2. La connexion de deux périphériques de classe 1 avec une sensibilité et une puissance élevées peut permettre des portées supérieures à 100 m, en fonction du débit requis par l'application. Certains de ces dispositifs permettent des distances de champ ouvert allant jusqu'à 1 km et plus entre deux dispositifs similaires sans dépasser les limites d'émission légales.[19][20][21]

Les spécifications de base Bluetooth exigent une portée d'au moins 10 mètres (33 pieds), mais il n'y a pas de limite supérieure pour la portée réelle. Les implémentations des fabricants peuvent être ajustées pour fournir la plage requise pour chaque cas.[2]

Profil Bluetooth[[[[modifier]

Pour utiliser la technologie sans fil Bluetooth, un périphérique doit pouvoir interpréter certains profils Bluetooth, qui sont des définitions d'applications possibles et spécifient les comportements généraux que les périphériques compatibles Bluetooth utilisent pour communiquer avec d'autres périphériques Bluetooth. Ces profils incluent des paramètres pour paramétrer et contrôler la communication depuis le début. Le respect des profils permet de gagner du temps pour la transmission des paramètres avant que le lien bidirectionnel ne devienne effectif. Il existe une large gamme de profils Bluetooth décrivant de nombreux types d'applications ou cas d'utilisation pour des périphériques.[22][23]

Liste des applications[[[[modifier]

- Contrôle et communication sans fil entre un téléphone mobile et un casque mains libres. Ce fut l'une des premières applications à devenir populaire.[24]

- Contrôle sans fil et communication entre un téléphone portable et un système stéréo de voiture compatible Bluetooth.

- Contrôle sans fil et communication avec les téléphones, tablettes et haut-parleurs portables iOS et Android.[25]

- Casque Bluetooth sans fil et interphone. Idéalement, un casque est parfois appelé "un Bluetooth".

- Diffusion sans fil de l'audio au casque avec ou sans capacité de communication.

- Transmission en continu sans fil des données collectées par des appareils de fitness compatibles Bluetooth sur un téléphone ou un PC.[26]

- Mise en réseau sans fil entre PC dans un espace confiné et nécessitant peu de bande passante.[27]

- Communication sans fil avec des périphériques d’entrée et de sortie PC, les plus courants étant la souris, le clavier et l’imprimante.

- Transfert de fichiers, de coordonnées, de rendez-vous du calendrier et de rappels entre appareils dotés de OBEX.

- Remplacement des communications série RS-232 câblées antérieures dans les équipements de test, les récepteurs GPS, les équipements médicaux, les scanners de codes à barres et les dispositifs de contrôle de la circulation.

- Pour les contrôles où l'infrarouge était souvent utilisé.

- Pour les applications à faible bande passante pour lesquelles une bande passante USB supérieure n'est pas requise et pour laquelle une connexion sans câble est souhaitée.

- Envoi de petites publicités depuis des panneaux publicitaires compatibles Bluetooth vers d’autres périphériques Bluetooth détectables.[28]

- Pont sans fil entre deux réseaux Industrial Ethernet (par exemple, PROFINET).

- Consoles de jeux de septième et huitième générations telles que la Wii de Nintendo,[29] et la PlayStation 3 de Sony utilisent Bluetooth pour leurs contrôleurs sans fil respectifs.

- Accès Internet par ligne commutée sur des ordinateurs personnels ou des assistants numériques personnels utilisant un téléphone mobile compatible avec les données comme modem sans fil.

- Transmission à courte portée de données de capteurs de santé depuis des dispositifs médicaux vers des téléphones mobiles, des décodeurs ou des dispositifs de télésanté dédiés.[30][31]

- Permettre à un téléphone DECT de sonner et de répondre aux appels pour le compte d'un téléphone portable proche.

- Les systèmes de localisation en temps réel (RTLS) permettent de suivre et d’identifier la localisation d’objets en temps réel à l’aide de «nœuds» ou de «balises» attachés ou incorporés aux objets suivis et de «lecteurs» qui reçoivent et traitent les communications sans fil. signaux de ces balises pour déterminer leur emplacement.[32]

- Application de sécurité personnelle sur les téléphones mobiles pour la prévention du vol ou de la perte d'objets. L'élément protégé comporte un marqueur Bluetooth (par exemple, une étiquette) en communication constante avec le téléphone. Si la connexion est interrompue (le marqueur est hors de portée du téléphone), une alarme est déclenchée. Ceci peut également être utilisé comme alarme homme à la mer. Un produit utilisant cette technologie est disponible depuis 2009.[33]

- La division de la circulation routière au Canada à Calgary, en Alberta, utilise les données recueillies à partir des appareils Bluetooth des voyageurs pour prévoir les temps de trajet et la congestion routière des automobilistes.[34]

- Transmission audio sans fil (une alternative plus fiable aux émetteurs FM)

- Diffusion vidéo en direct sur le dispositif d'implant cortical visuel de Nabeel Fattah à l'université de Newcastle 2017.[35]

- Connexion de contrôleurs de mouvement à un PC lors de l'utilisation de casques VR

Bluetooth vs Wi-Fi (IEEE 802.11)[[[[modifier]

Bluetooth et Wi-Fi (Wi-Fi est le nom de marque des produits utilisant les normes IEEE 802.11) ont des applications similaires: configuration de réseaux, impression ou transfert de fichiers. Le Wi-Fi est conçu pour remplacer le câblage haute vitesse pour l’accès général au réseau local dans les zones de travail ou à la maison. Cette catégorie d'applications est parfois appelée réseau local sans fil (WLAN). Bluetooth était destiné aux équipements portables et à ses applications. La catégorie d'applications est décrite en tant que réseau personnel sans fil (WPAN). Bluetooth remplace le câblage de nombreuses applications effectuées dans n'importe quel environnement, et convient également aux applications à emplacement fixe, telles que la fonctionnalité d'énergie intelligente à la maison (thermostats, etc.).

Le Wi-Fi et le Bluetooth sont, dans une certaine mesure, complémentaires dans leurs applications et leur utilisation. Le Wi-Fi est généralement centré sur le point d'accès, avec une connexion client-serveur asymétrique avec tout le trafic acheminé via le point d'accès, tandis que Bluetooth est généralement symétrique entre deux périphériques Bluetooth. Bluetooth sert bien dans les applications simples où deux appareils doivent se connecter avec une configuration minimale telle qu'une pression sur un bouton, comme dans les casques et les télécommandes, tandis que le Wi-Fi convient mieux aux applications dans lesquelles un certain degré de configuration client est possible et nécessite des vitesses élevées. en particulier pour l'accès au réseau via un nœud d'accès. Cependant, il existe des points d’accès Bluetooth et des connexions ad-hoc sont possibles avec le Wi-Fi mais pas aussi simple que avec le Bluetooth. Wi-Fi Direct a récemment été développé pour ajouter une fonctionnalité ad-hoc plus semblable à Bluetooth au Wi-Fi.[[[[citation requise]

Dispositifs[[[[modifier]

Bluetooth existe dans de nombreux produits tels que téléphones, haut-parleurs, tablettes, lecteurs multimédias, systèmes robotiques, ordinateurs portables et équipements de jeu sur console, ainsi que dans certains casques haute définition, modems et appareils auditifs.[36] et même regarde.[37] Compte tenu de la diversité des appareils utilisant le Bluetooth, de la désapprobation actuelle des prises casque par Apple, Google et d’autres sociétés et de l’absence de réglementation de la part de la FCC, la technologie est sujette aux interférences.[38] Néanmoins, Bluetooth est utile lors du transfert d'informations entre deux périphériques ou plus proches l'un de l'autre dans des situations de bande passante réduite. Bluetooth est couramment utilisé pour transférer des données sonores avec des téléphones (c'est-à-dire avec un casque Bluetooth) ou des données d'octets avec des ordinateurs de poche (transfert de fichiers).

Les protocoles Bluetooth simplifient la découverte et la configuration des services entre appareils.[39] Les appareils Bluetooth peuvent annoncer tous les services qu’ils fournissent.[40] Cela facilite l'utilisation des services, car il est possible d'automatiser davantage la sécurité, l'adresse réseau et la configuration des autorisations qu'avec de nombreux autres types de réseaux.[39]

Besoins informatiques[[[[modifier]

Un ordinateur personnel non doté de Bluetooth intégré peut utiliser un adaptateur Bluetooth permettant au PC de communiquer avec des périphériques Bluetooth. Certains ordinateurs de bureau et ordinateurs portables récents sont équipés d'une radio Bluetooth intégrée, tandis que d'autres nécessitent un adaptateur externe, généralement sous la forme d'un petit "dongle" USB.

Contrairement à son prédécesseur, IrDA, qui requiert un adaptateur distinct pour chaque périphérique, Bluetooth permet à plusieurs périphériques de communiquer avec un ordinateur via un seul adaptateur.[41]

Implantation du système d'exploitation[[[[modifier]

Pour les plates-formes Microsoft, les versions de Windows XP Service Pack 2 et SP3 fonctionnent de manière native avec Bluetooth v1.1, v2.0 et v2.0 + EDR.[42] Les versions précédentes nécessitaient que les utilisateurs installent les propres pilotes de leur adaptateur Bluetooth, qui n'étaient pas directement pris en charge par Microsoft.[43] Les dongles Bluetooth de Microsoft (fournis avec leurs périphériques Bluetooth) ne comportent aucun pilote externe et nécessitent donc au moins Windows XP Service Pack 2. Windows Vista RTM / SP1 avec Feature Pack for Wireless ou Windows Vista SP2 fonctionnent avec Bluetooth v2.1 + EDR .[42] Windows 7 fonctionne avec Bluetooth v2.1 + EDR et EIR (Extended Inquiry Response).[42]

Les piles Bluetooth Windows XP et Windows Vista / Windows 7 prennent en charge les profils Bluetooth suivants de manière native: PAN, SPP, DUN, HID, HCRP. La pile Windows XP peut être remplacée par une pile tierce prenant en charge davantage de profils ou de versions Bluetooth plus récentes. La pile Bluetooth Windows Vista / Windows 7 prend en charge les profils supplémentaires fournis par le fournisseur sans nécessiter le remplacement de la pile Microsoft.[42] Il est généralement recommandé d'installer le dernier pilote du fournisseur et la pile qui lui est associée pour pouvoir utiliser le périphérique Bluetooth dans toute son étendue.

Les produits Apple fonctionnent avec Bluetooth depuis Mac OS X v10.2, sorti en 2002.[44]

Linux possède deux piles Bluetooth populaires, BlueZ et Affix. La pile BlueZ est incluse avec la plupart des noyaux Linux et a été initialement développée par Qualcomm.[45] La pile Affix a été développée par Nokia.

FreeBSD propose Bluetooth depuis sa version v5.0, implémentée via netgraph.[46]

NetBSD est doté de Bluetooth depuis sa version v4.0.[47] Sa pile Bluetooth a également été portée sur OpenBSD, mais OpenBSD l'a ensuite supprimée car non maintenue.[48][49]

DragonFly BSD est implémenté avec la technologie Bluetooth de NetBSD depuis le 1.11 (2008).[50] Une implémentation basée sur netgraph de FreeBSD est également disponible dans l’arborescence, peut-être désactivée jusqu’en 2014-11-15 et peut nécessiter davantage de travail.[51][52]

Spécifications et caractéristiques[[[[modifier]

Les spécifications ont été formalisées par le Groupe d'Intérêt Spécial Bluetooth (SIG) et officiellement annoncées le 20 mai 1998.[53] Il regroupe aujourd'hui plus de 30 000 entreprises dans le monde.[54] Il a été créé par Ericsson, IBM, Intel, Nokia et Toshiba, puis rejoint par de nombreuses autres sociétés.

Toutes les versions des normes Bluetooth prennent en charge la compatibilité descendante.[1] Cela permet à la dernière norme de couvrir toutes les versions antérieures.

Le groupe de travail sur les spécifications de base Bluetooth (CSWG) produit principalement 4 types de spécifications:

- La spécification Bluetooth Core, le cycle de publication dure généralement quelques années entre

- Addendum de spécification de base (CSA), le cycle de publication peut être aussi serré que quelques fois par an

- Les suppléments de spécification de base (CSS) peuvent être publiés très rapidement

- Errata (disponible avec un compte utilisateur: Login Errata)

Bluetooth 1.0 et 1.0B[[[[modifier]

Versions 1.0 et 1.0B[[[[citation requise] de nombreux problèmes et les fabricants ont eu du mal à rendre leurs produits interopérables. Les versions 1.0 et 1.0B incluaient également la transmission obligatoire de l'adresse du périphérique Bluetooth (BD_ADDR) dans le processus de connexion (rendant l'anonymat impossible au niveau du protocole), ce qui constituait un inconvénient majeur pour certains services envisagés dans les environnements Bluetooth.

Bluetooth 1.1[[[[modifier]

- Ratifiée en tant que norme IEEE 802.15.1–2002[55]

- De nombreuses erreurs trouvées dans les spécifications v1.0B ont été corrigées.

- Ajout de la possibilité de canaux non cryptés.

- Indicateur de puissance du signal reçu (RSSI).

Bluetooth 1.2[[[[modifier]

Les principales améliorations comprennent:

- Connexion et découverte plus rapides

- Spectre étalé à sauts de fréquence adaptatif (AFH), qui améliore la résistance aux interférences de radiofréquences en évitant l’utilisation de fréquences surpeuplées dans la séquence de sauts.

- Des vitesses de transmission plus élevées que dans la version 1.1, jusqu'à 721 kbit / s.[56]

- ESCO (Extended Synchronous Connections), qui améliorent la qualité vocale des liens audio en permettant la retransmission de paquets corrompus, et peuvent éventuellement augmenter la latence audio afin d’améliorer le transfert simultané des données.

- Fonctionnement de l'interface de contrôleur d'hôte (HCI) avec un UART à trois fils.

- Ratifiée en tant que norme IEEE 802.15.1–2005[57]

- Modes de contrôle de flux et de retransmission introduits pour le protocole L2CAP.

Bluetooth 2.0 + EDR[[[[modifier]

Cette version de la spécification Bluetooth Core a été publiée en 2004. La principale différence est l’introduction d’un débit de données amélioré (EDR) pour un transfert de données plus rapide. Le débit de l'EDR est de 3 Mbit / s, bien que le débit de transfert de données maximal (compte tenu du temps inter-paquets et des accusés de réception) soit de 2,1 Mbit / s.[56] EDR utilise une combinaison de GFSK et de modulation de modulation à déplacement de phase (PSK) avec deux variantes, π / 4-DQPSK et 8-DPSK.[58] EDR peut fournir une consommation d'énergie inférieure grâce à un cycle de travail réduit.

La spécification est publiée comme Bluetooth v2.0 + EDR, ce qui implique que EDR est une fonctionnalité optionnelle. Outre la norme EDR, la spécification v2.0 contient d’autres améliorations mineures et les produits peuvent prétendre à la conformité à «Bluetooth v2.0» sans prendre en charge le débit de données plus élevé. Au moins un appareil commercial indique "Bluetooth v2.0 sans EDR" sur sa fiche technique.[59]

Bluetooth 2.1 + EDR[[[[modifier]

La spécification de base Bluetooth version 2.1 + EDR a été adoptée par le Bluetooth SIG le 26 juillet 2007.[58]

La fonctionnalité principale de la v2.1 est le couplage simple sécurisé (SSP): cela améliore l'expérience de couplage pour les périphériques Bluetooth, tout en augmentant l'utilisation et la puissance de la sécurité.[60]

La version 2.1 permet diverses autres améliorations, notamment: réponse d'enquête étendue (EIR), qui fournit davantage d’informations pendant la procédure d’enquête pour permettre un meilleur filtrage des périphériques avant la connexion; et renifler subrating, ce qui réduit la consommation d'énergie en mode basse consommation.

Bluetooth 3.0 + HS[[[[modifier]

Version 3.0 + HS de la spécification Bluetooth Core[58] a été adopté par le Bluetooth SIG le 21 avril 2009. Bluetooth v3.0 + HS fournit des vitesses de transfert de données théoriques allant jusqu'à 24 Mbit / s, mais pas via la liaison Bluetooth elle-même. Au lieu de cela, la liaison Bluetooth est utilisée pour la négociation et l'établissement, et le trafic à haut débit de données est acheminé sur une liaison 802.11 colocalisée.

La principale nouveauté est AMP (Alternative MAC / PHY), l’ajout du 802.11 en tant que transport à grande vitesse. La partie haute vitesse de la spécification n’est pas obligatoire. Par conséquent, seuls les périphériques affichant le logo "+ HS" prennent en charge le transfert de données Bluetooth via la norme 802.11 haute vitesse. Un périphérique Bluetooth v3.0 sans le suffixe "+ HS" est uniquement requis pour prendre en charge les fonctionnalités introduites dans la spécification de base version 3.0.[61] ou un addendum antérieur à la spécification de base 1.[62]

- Modes améliorés L2CAP

- Le mode de retransmission amélioré (ERTM) implémente un canal L2CAP fiable, tandis que le mode de diffusion en continu (SM) implémente un canal non fiable sans retransmission ni contrôle de flux. Introduit dans l’addendum aux spécifications de base 1.

- Alternative MAC / PHY

- Permet l'utilisation de MAC et PHY alternatifs pour le transport de données de profil Bluetooth. La radio Bluetooth est toujours utilisée pour la découverte de périphérique, la connexion initiale et la configuration de profil. Toutefois, lorsque de grandes quantités de données doivent être envoyées, l’option MAC PHY 802.11 haute vitesse (généralement associée au Wi-Fi) transporte les données. Cela signifie que Bluetooth utilise des modèles de connexion éprouvés à faible consommation lorsque le système est inactif et la radio plus rapide lorsqu'il doit envoyer de grandes quantités de données. Les liens AMP nécessitent des modes L2CAP améliorés.

- Données sans connexion unicast

- Permet d'envoyer des données de service sans établir de canal L2CAP explicite. Il est destiné aux applications nécessitant un faible temps de latence entre l'action de l'utilisateur et la reconnexion / transmission des données. Ceci n'est approprié que pour de petites quantités de données.

- Contrôle de puissance amélioré

- Met à jour la fonctionnalité de contrôle de puissance pour supprimer le contrôle de puissance en boucle ouverte et clarifier les ambiguïtés dans le contrôle de puissance introduites par les nouveaux schémas de modulation ajoutés pour EDR. Le contrôle de l'alimentation amélioré supprime les ambiguïtés en spécifiant le comportement attendu. La fonction ajoute également un contrôle de puissance en boucle fermée, ce qui signifie que le filtrage RSSI peut commencer dès la réception de la réponse. De plus, une requête "aller directement à la puissance maximale" a été introduite. Cela devrait permettre de résoudre le problème de perte de liaison du casque généralement observé lorsqu'un utilisateur range son téléphone dans une poche du côté opposé au casque.

Bande ultra-large[[[[modifier]

La fonctionnalité haute vitesse (AMP) de Bluetooth v3.0 était à l'origine destinée à UWB, mais la WiMedia Alliance, l'organisme responsable de la saveur d'UWB destinée à Bluetooth, a annoncé en mars 2009 sa dissolution et a finalement omis de supprimer UWB. de la spécification Core v3.0.[63]

Le 16 mars 2009, la WiMedia Alliance a annoncé la conclusion d'accords de transfert de technologie pour les spécifications WiMedia Ultra-wideband (UWB). WiMedia a transféré toutes les spécifications actuelles et futures, y compris les travaux sur les futures implémentations à haute vitesse et optimisées en termes d'alimentation, au groupe d'intérêt spécial Bluetooth (SIG), au groupe de promoteurs USB sans fil et au forum des développeurs USB. Une fois le transfert de technologie, le marketing et les éléments administratifs connexes terminés, WiMedia Alliance a cessé ses activités.[64][65][66][67][68]

En octobre 2009, le groupe d'intérêt spécial Bluetooth a suspendu le développement d'UWB dans le cadre de la solution alternative MAC / PHY, Bluetooth v3.0 + HS. Un nombre restreint mais significatif d’anciens membres de WiMedia n’avait pas et ne voudrait pas adhérer aux accords nécessaires pour le transfert IP. Le Bluetooth SIG est en train d’évaluer d’autres options pour sa feuille de route à long terme.[69][70][71]

Bluetooth 4.0[[[[modifier]

Le Bluetooth SIG complète la version 4.0 du Bluetooth Core Specification (appelée Bluetooth Smart) et a été adopté au 30 juin 2010.[update]. Il comprend Bluetooth classique, Bluetooth haute vitesse et Bluetooth basse énergie Protocoles (BLE). Bluetooth haute vitesse est basé sur le Wi-Fi et Classic Bluetooth est constitué des protocoles Bluetooth hérités.

Bluetooth Low Energy, anciennement Wibree,[72] est un sous-ensemble de Bluetooth v4.0 avec une pile de protocoles entièrement nouvelle pour la création rapide de liens simples. En alternative aux protocoles standard Bluetooth introduits dans Bluetooth v1.0 à v3.0, il s’adresse aux applications très basse consommation alimentées par une pile bouton. La conception des puces permet deux types d'implémentation, les versions antérieures bimode, monomode et améliorée.[73] Les noms provisoires Wibree et Bluetooth ULP (Ultra Low Power) ont été abandonnés et le nom BLE a été utilisé pendant un moment. Fin 2011, les nouveaux logos «Bluetooth Smart Ready» pour les hôtes et «Bluetooth Smart» pour les capteurs ont été introduits en tant que visage grand public de BLE.[74]

Par rapport à Bluetooth classiqueBluetooth Low Energy vise à réduire considérablement la consommation d’énergie et les coûts tout en maintenant une plage de communication similaire. En termes d’allongement de la durée de vie de la batterie des appareils Bluetooth, BLE représente une progression significative.

- Dans une implémentation monomode, seule la pile de protocoles basse consommation est implémentée. Dialog Semiconductor,[75] STMicroelectronics,[76] AMICCOM,[77]La RSE,[78]Nordic Semiconductor[79] et Texas Instruments[80] ont publié des solutions monomodes Bluetooth Low Energy.

- Dans une implémentation en mode double, la fonctionnalité Bluetooth Smart est intégrée dans un contrôleur Bluetooth classique existant. À partir de mars 2011[update], les sociétés de semi-conducteurs suivantes ont annoncé la disponibilité de puces conformes à la norme: Qualcomm-Atheros, CSR, Broadcom[81][82] et Texas Instruments. L'architecture conforme partage l'ensemble de la radio et des fonctionnalités existantes de Classic Bluetooth, entraînant une augmentation de coût négligeable par rapport à Classic Bluetooth.

Les puces monomodes à coût réduit, qui permettent des périphériques très intégrés et compacts, comportent une couche de liaison légère offrant un fonctionnement en mode veille à très faible consommation, une découverte simple de périphérique et un transfert de données point à multipoint fiable avec une économie et une sécurité avancées connexions cryptées au coût le plus bas possible.

Les améliorations générales de la version 4.0 incluent les modifications nécessaires pour faciliter les modes BLE, ainsi que les services de profil d'attribut générique (GATT) et de gestionnaire de sécurité (SM) avec cryptage AES.

L'addendum 2 aux spécifications de base a été dévoilé en décembre 2011; il contient des améliorations de l'interface audio du contrôleur hôte et de la couche d'adaptation du protocole haute vitesse (802.11).

La spécification de base Addendum 3 révision 2 a été adoptée le 24 juillet 2012.

La spécification de base Addendum 4 a été adoptée le 12 février 2013.

Bluetooth 4.1[[[[modifier]

Le 4 décembre 2013, Bluetooth SIG a annoncé l'adoption officielle de la spécification Bluetooth v4.1. Cette spécification est une mise à jour logicielle incrémentielle de la spécification Bluetooth v4.0 et non une mise à jour matérielle. La mise à jour incorpore les addendas des spécifications principales Bluetooth (CSA 1, 2, 3 et 4) et ajoute de nouvelles fonctionnalités qui améliorent la convivialité pour les consommateurs. Celles-ci incluent une prise en charge accrue de la coexistence pour le LTE, des taux d'échange de données en masse et une innovation pour les développeurs en permettant aux appareils de prendre en charge plusieurs rôles simultanément.[83]

Les nouvelles fonctionnalités de cette spécification incluent:

- Signalisation de la coexistence dans les services sans fil mobiles

- Nudging de train et balayage généralisé entrelacé

- Publicité dirigée à faible cycle

- Canaux dédiés et orientés connexion L2CAP avec contrôle de flux basé sur le crédit

- Mode double et topologie

- Topologie de couche de liaison LE

- 802.11n PAL

- Mise à jour de l'architecture audio pour la parole à large bande

- Intervalle rapide de publicité de données

- Temps de découverte limité[84]

Notez que certaines fonctionnalités étaient déjà disponibles dans un addendum de spécification de base (CSA) avant la publication de la v4.1.

Bluetooth 4.2[[[[modifier]

Publié le 2 décembre 2014, il introduit des fonctionnalités pour l'Internet des objets.

Les principaux domaines d’amélioration sont les suivants:

Les matériels Bluetooth plus anciens peuvent recevoir des fonctionnalités 4.2 telles que l’extension de la longueur des paquets de données et une confidentialité améliorée grâce aux mises à jour du micrologiciel.[85][86]

Bluetooth 5[[[[modifier]

Le Bluetooth SIG a présenté Bluetooth 5 le 16 juin 2016. Ses nouvelles fonctionnalités sont principalement axées sur la technologie émergente de l'Internet des objets. Le Samsung Galaxy S8 a été lancé avec le support Bluetooth 5 en avril 2017. En septembre 2017, les iPhone 8, 8 Plus et iPhone X ont également été lancés avec le support Bluetooth 5. Apple a également intégré Bluetooth 5 dans sa nouvelle offre HomePod publiée le 9 février 2018.[87] Le marketing laisse tomber le nombre de points; de sorte qu'il ne s'agit que de "Bluetooth 5" (contrairement à Bluetooth 4.0). Ce changement vise à "simplifier notre marketing, communiquer plus efficacement les avantages pour les utilisateurs et faciliter la signalisation de mises à jour technologiques importantes sur le marché".[88]

Bluetooth 5 fournit, par exemple BLE, options permettant de doubler la vitesse (2 Rafales mbit / s) aux dépens de la plage, ou jusqu’à quatre fois la plage aux dépens du débit de données, et huit fois la capacité de diffusion de données des transmissions, en augmentant la longueur des paquets. L'augmentation du nombre de transmissions pourrait être importante pour les appareils Internet of Things, où de nombreux nœuds sont connectés dans toute la maison. Bluetooth 5 ajoute des fonctionnalités pour les services sans connexion tels que la navigation en fonction de la localisation[89] des connexions Bluetooth basse consommation.[90][91][92]

Les principaux domaines d’amélioration sont les suivants:

- Masque de disponibilité d'emplacement (SAM)

- PHY 2 Mbit / s pour LE

- LE Long Range

- Publicité non connectable à cycle de service élevé

- Extensions publicitaires LE

- Algorithme de sélection de canal LE # 2

Features Added in CSA5 – Integrated in v5.0:

The following features were removed in this version of the specification:

Bluetooth 5.1[[[[modifier]

The Bluetooth SIG presented Bluetooth 5.1 on 21 January 2019.

The major areas of improvement are:

- Angle of Arrival (AoA) and Angle of Departure (AoD) which are used for location and tracking of devices

- Advertising Channel Index

- GATT Caching

- Minor Enhancements batch 1:

- HCI support for debug keys in LE Secure Connections

- Sleep clock accuracy update mechanism

- ADI field in scan response data

- Interaction between QoS and Flow Specification

- Host channel classification for secondary advertising

- Allow the SID to appear in scan response reports

- Specify the behavior when rules are violated

- Periodic Advertising Sync Transfer

Features Added in CSA6 – Integrated in v5.1:

- Des modèles

- Mesh-based model hierarchy

The following features were removed in this version of the specification:

Technical information[[[[modifier]

Architecture[[[[modifier]

Logiciel[[[[modifier]

Seeking to extend the compatibility of Bluetooth devices, the devices that adhere to the standard use as interface between the host device (laptop, phone, etc.) and the Bluetooth device as such (Bluetooth chip) an interface called HCI (Host Controller Interface)

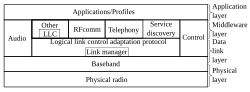

High-level protocols such as the SDP (Protocol used to find other Bluetooth devices within the communication range, also responsible for detecting the function of devices in range), RFCOMM (Protocol used to emulate serial port connections) and TCS (Telephony control protocol) interact with the baseband controller through the L2CAP Protocol (Logical Link Control and Adaptation Protocol). The L2CAP protocol is responsible for the segmentation and reassembly of the packets

Matériel[[[[modifier]

The hardware that makes up the Bluetooth device is made up of, logically, two parts; which may or may not be physically separate. A radio device, responsible for modulating and transmitting the signal; and a digital controller. The digital controller is likely a CPU, one of whose functions is to run a Link Controller; and interfaces with the host device; but some functions may be delegated to hardware. The Link Controller is responsible for the processing of the baseband and the management of ARQ and physical layer FEC protocols. In addition, it handles the transfer functions (both asynchronous and synchronous), audio coding and data encryption. The CPU of the device is responsible for attending the instructions related to Bluetooth of the host device, in order to simplify its operation. To do this, the CPU runs software called Link Manager that has the function of communicating with other devices through the LMP protocol.

Bluetooth protocol stack[[[[modifier]

Bluetooth is defined as a layer protocol architecture consisting of core protocols, cable replacement protocols, telephony control protocols, and adopted protocols.[94] Mandatory protocols for all Bluetooth stacks are LMP, L2CAP and SDP. In addition, devices that communicate with Bluetooth almost universally can use these protocols: HCI and RFCOMM.[[[[citation requise]

Link Manager[[[[modifier]

The Link Manager is the system that manages to establish the connection between devices. It is responsible for the establishment, authentication and configuration of the link. The Link Manager locates other managers and communicates with them thanks to the management protocol of the LMP link. In order to perform its function as a service provider, the LM uses the services included in the link controller (LC, "Link Controller").

The Link Manager Protocol basically consists of a number of PDUs (Protocol Data Units) that are sent from one device to another. The following is a list of supported services:

- Transmission and reception of data.

- Name request

- Request of the link addresses.

- Establishment of the connection.

- Authentication.

- Negotiation of link mode and connection establishment.

Host Controller Interface[[[[modifier]

The Host Controller Interface provides a command interface for the controller and for the link manager, which allows access to the hardware status and control registers.

This interface provides an access layer for all Bluetooth devices. The HCI layer of the machine exchanges commands and data with the HCI firmware present in the Bluetooth device. One of the most important HCI tasks that must be performed is the automatic discovery of other Bluetooth devices that are within the coverage radius.

Logical Link Control and Adaptation Protocol[[[[modifier]

le Logical Link Control and Adaptation Protocol (L2CAP) is used to multiplex multiple logical connections between two devices using different higher level protocols.

Provides segmentation and reassembly of on-air packets.

Dans De base mode, L2CAP provides packets with a payload configurable up to 64 kB, with 672 bytes as the default MTU, and 48 bytes as the minimum mandatory supported MTU.

Dans Retransmission and Flow Control modes, L2CAP can be configured either for isochronous data or reliable data per channel by performing retransmissions and CRC checks.

Bluetooth Core Specification Addendum 1 adds two additional L2CAP modes to the core specification. These modes effectively deprecate original Retransmission and Flow Control modes:

- Enhanced Retransmission Mode (ERTM)

- This mode is an improved version of the original retransmission mode. This mode provides a reliable L2CAP channel.

- Streaming Mode (SM)

- This is a very simple mode, with no retransmission or flow control. This mode provides an unreliable L2CAP channel.

Reliability in any of these modes is optionally and/or additionally guaranteed by the lower layer Bluetooth BDR/EDR air interface by configuring the number of retransmissions and flush timeout (time after which the radio flushes packets). In-order sequencing is guaranteed by the lower layer.

Only L2CAP channels configured in ERTM or SM may be operated over AMP logical links.

Service Discovery Protocol[[[[modifier]

le Service Discovery Protocol (SDP) allows a device to discover services offered by other devices, and their associated parameters. For example, when you use a mobile phone with a Bluetooth headset, the phone uses SDP to determine which Bluetooth profiles the headset can use (Headset Profile, Hands Free Profile, Advanced Audio Distribution Profile (A2DP) etc.) and the protocol multiplexer settings needed for the phone to connect to the headset using each of them. Each service is identified by a Universally Unique Identifier (UUID), with official services (Bluetooth profiles) assigned a short form UUID (16 bits rather than the full 128).

Radio Frequency Communications[[[[modifier]

Radio Frequency Communications (RFCOMM) is a cable replacement protocol used for generating a virtual serial data stream. RFCOMM provides for binary data transport and emulates EIA-232 (formerly RS-232) control signals over the Bluetooth baseband layer, i.e. it is a serial port emulation.

RFCOMM provides a simple reliable data stream to the user, similar to TCP. It is used directly by many telephony related profiles as a carrier for AT commands, as well as being a transport layer for OBEX over Bluetooth.

Many Bluetooth applications use RFCOMM because of its widespread support and publicly available API on most operating systems. Additionally, applications that used a serial port to communicate can be quickly ported to use RFCOMM.

Bluetooth Network Encapsulation Protocol[[[[modifier]

le Bluetooth Network Encapsulation Protocol (BNEP) is used for transferring another protocol stack's data via an L2CAP channel.

Its main purpose is the transmission of IP packets in the Personal Area Networking Profile.

BNEP performs a similar function to SNAP in Wireless LAN.

Audio/Video Control Transport Protocol[[[[modifier]

le Audio/Video Control Transport Protocol (AVCTP) is used by the remote control profile to transfer AV/C commands over an L2CAP channel. The music control buttons on a stereo headset use this protocol to control the music player.

Audio/Video Distribution Transport Protocol[[[[modifier]

le Audio/Video Distribution Transport Protocol (AVDTP) is used by the advanced audio distribution (A2DP) profile to stream music to stereo headsets over an L2CAP channel intended for video distribution profile in the Bluetooth transmission.

Telephony Control Protocol[[[[modifier]

le Telephony Control Protocol – Binary (TCS BIN) is the bit-oriented protocol that defines the call control signaling for the establishment of voice and data calls between Bluetooth devices. Additionally, "TCS BIN defines mobility management procedures for handling groups of Bluetooth TCS devices."

TCS-BIN is only used by the cordless telephony profile, which failed to attract implementers. As such it is only of historical interest.

Adopted protocols[[[[modifier]

Adopted protocols are defined by other standards-making organizations and incorporated into Bluetooth's protocol stack, allowing Bluetooth to code protocols only when necessary. The adopted protocols include:

- Point-to-Point Protocol (PPP)

- Internet standard protocol for transporting IP datagrams over a point-to-point link.

- TCP/IP/UDP

- Foundation Protocols for TCP/IP protocol suite

- Object Exchange Protocol (OBEX)

- Session-layer protocol for the exchange of objects, providing a model for object and operation representation

- Wireless Application Environment/Wireless Application Protocol (WAE/WAP)

- WAE specifies an application framework for wireless devices and WAP is an open standard to provide mobile users access to telephony and information services.[94]

Baseband error correction[[[[modifier]

Depending on packet type, individual packets may be protected by error correction, either 1/3 rate forward error correction (FEC) or 2/3 rate. In addition, packets with CRC will be retransmitted until acknowledged by automatic repeat request (ARQ).

Setting up connections[[[[modifier]

Any Bluetooth device in mode découvrable transmits the following information on demand:

- Device name

- Device class

- List of services

- Technical information (for example: device features, manufacturer, Bluetooth specification used, clock offset)

Any device may perform an inquiry to find other devices to connect to, and any device can be configured to respond to such inquiries. However, if the device trying to connect knows the address of the device, it always responds to direct connection requests and transmits the information shown in the list above if requested. Use of a device's services may require pairing or acceptance by its owner, but the connection itself can be initiated by any device and held until it goes out of range. Some devices can be connected to only one device at a time, and connecting to them prevents them from connecting to other devices and appearing in inquiries until they disconnect from the other device.

Every device has a unique 48-bit address. However, these addresses are generally not shown in inquiries. Instead, friendly Bluetooth names are used, which can be set by the user. This name appears when another user scans for devices and in lists of paired devices.

Most cellular phones have the Bluetooth name set to the manufacturer and model of the phone by default. Most cellular phones and laptops show only the Bluetooth names and special programs are required to get additional information about remote devices. This can be confusing as, for example, there could be several cellular phones in range named T610 (see Bluejacking).

Pairing and bonding[[[[modifier]

Motivation[[[[modifier]

Many services offered over Bluetooth can expose private data or let a connecting party control the Bluetooth device. Security reasons make it necessary to recognize specific devices, and thus enable control over which devices can connect to a given Bluetooth device. At the same time, it is useful for Bluetooth devices to be able to establish a connection without user intervention (for example, as soon as in range).

To resolve this conflict, Bluetooth uses a process called collage, and a bond is generated through a process called appariement. The pairing process is triggered either by a specific request from a user to generate a bond (for example, the user explicitly requests to "Add a Bluetooth device"), or it is triggered automatically when connecting to a service where (for the first time) the identity of a device is required for security purposes. These two cases are referred to as dedicated bonding and general bonding respectively.

Pairing often involves some level of user interaction. This user interaction confirms the identity of the devices. When pairing successfully completes, a bond forms between the two devices, enabling those two devices to connect to each other in the future without repeating the pairing process to confirm device identities. When desired, the user can remove the bonding relationship.

la mise en oeuvre[[[[modifier]

During pairing, the two devices establish a relationship by creating a shared secret known as a link key. If both devices store the same link key, they are said to be jumelé ou collé. A device that wants to communicate only with a bonded device can cryptographically authenticate the identity of the other device, ensuring it is the same device it previously paired with. Once a link key is generated, an authenticated Asynchronous Connection-Less (ACL) link between the devices may be encrypted to protect exchanged data against eavesdropping. Users can delete link keys from either device, which removes the bond between the devices—so it is possible for one device to have a stored link key for a device it is no longer paired with.

Bluetooth services generally require either encryption or authentication and as such require pairing before they let a remote device connect. Some services, such as the Object Push Profile, elect not to explicitly require authentication or encryption so that pairing does not interfere with the user experience associated with the service use-cases.

Pairing mechanisms[[[[modifier]

Pairing mechanisms changed significantly with the introduction of Secure Simple Pairing in Bluetooth v2.1. The following summarizes the pairing mechanisms:

- Legacy pairing: This is the only method available in Bluetooth v2.0 and before. Each device must enter a PIN code; pairing is only successful if both devices enter the same PIN code. Any 16-byte UTF-8 string may be used as a PIN code; however, not all devices may be capable of entering all possible PIN codes.

- Limited input devices: The obvious example of this class of device is a Bluetooth Hands-free headset, which generally have few inputs. These devices usually have a fixed PIN, for example "0000" or "1234", that are hard-coded into the device.

- Numeric input devices: Mobile phones are classic examples of these devices. They allow a user to enter a numeric value up to 16 digits in length.

- Alpha-numeric input devices: PCs and smartphones are examples of these devices. They allow a user to enter full UTF-8 text as a PIN code. If pairing with a less capable device the user must be aware of the input limitations on the other device; there is no mechanism available for a capable device to determine how it should limit the available input a user may use.

- Secure Simple Pairing (SSP): This is required by Bluetooth v2.1, although a Bluetooth v2.1 device may only use legacy pairing to interoperate with a v2.0 or earlier device. Secure Simple Pairing uses a form of public key cryptography, and some types can help protect against man in the middle, or MITM attacks. SSP has the following authentication mechanisms:

- Just works: As the name implies, this method just works, with no user interaction. However, a device may prompt the user to confirm the pairing process. This method is typically used by headsets with very limited IO capabilities, and is more secure than the fixed PIN mechanism this limited set of devices uses for legacy pairing. This method provides no man-in-the-middle (MITM) protection.

- Numeric comparison: If both devices have a display, and at least one can accept a binary yes/no user input, they may use Numeric Comparison. This method displays a 6-digit numeric code on each device. The user should compare the numbers to ensure they are identical. If the comparison succeeds, the user(s) should confirm pairing on the device(s) that can accept an input. This method provides MITM protection, assuming the user confirms on both devices and actually performs the comparison properly.

- Passkey Entry: This method may be used between a device with a display and a device with numeric keypad entry (such as a keyboard), or two devices with numeric keypad entry. In the first case, the display presents a 6-digit numeric code to the user, who then enters the code on the keypad. In the second case, the user of each device enters the same 6-digit number. Both of these cases provide MITM protection.

- Out of band (OOB): This method uses an external means of communication, such as near-field communication (NFC) to exchange some information used in the pairing process. Pairing is completed using the Bluetooth radio, but requires information from the OOB mechanism. This provides only the level of MITM protection that is present in the OOB mechanism.

SSP is considered simple for the following reasons:

- In most cases, it does not require a user to generate a passkey.

- For use cases not requiring MITM protection, user interaction can be eliminated.

- Pour numeric comparison, MITM protection can be achieved with a simple equality comparison by the user.

- Using OOB with NFC enables pairing when devices simply get close, rather than requiring a lengthy discovery process.

Security concerns[[[[modifier]

Prior to Bluetooth v2.1, encryption is not required and can be turned off at any time. Moreover, the encryption key is only good for approximately 23.5 hours; using a single encryption key longer than this time allows simple XOR attacks to retrieve the encryption key.

- Turning off encryption is required for several normal operations, so it is problematic to detect if encryption is disabled for a valid reason or for a security attack.

Bluetooth v2.1 addresses this in the following ways:

- Encryption is required for all non-SDP (Service Discovery Protocol) connections

- A new Encryption Pause and Resume feature is used for all normal operations that require that encryption be disabled. This enables easy identification of normal operation from security attacks.

- The encryption key must be refreshed before it expires.

Link keys may be stored on the device file system, not on the Bluetooth chip itself. Many Bluetooth chip manufacturers let link keys be stored on the device—however, if the device is removable, this means that the link key moves with the device.

Sécurité[[[[modifier]

Vue d'ensemble[[[[modifier]

Bluetooth implements confidentiality, authentication and key derivation with custom algorithms based on the SAFER+ block cipher. Bluetooth key generation is generally based on a Bluetooth PIN, which must be entered into both devices. This procedure might be modified if one of the devices has a fixed PIN (e.g., for headsets or similar devices with a restricted user interface). During pairing, an initialization key or master key is generated, using the E22 algorithm.[95]

The E0 stream cipher is used for encrypting packets, granting confidentiality, and is based on a shared cryptographic secret, namely a previously generated link key or master key. Those keys, used for subsequent encryption of data sent via the air interface, rely on the Bluetooth PIN, which has been entered into one or both devices.

An overview of Bluetooth vulnerabilities exploits was published in 2007 by Andreas Becker.[96]

In September 2008, the National Institute of Standards and Technology (NIST) published a Guide to Bluetooth Security as a reference for organizations. It describes Bluetooth security capabilities and how to secure Bluetooth technologies effectively. While Bluetooth has its benefits, it is susceptible to denial-of-service attacks, eavesdropping, man-in-the-middle attacks, message modification, and resource misappropriation. Users and organizations must evaluate their acceptable level of risk and incorporate security into the lifecycle of Bluetooth devices. To help mitigate risks, included in the NIST document are security checklists with guidelines and recommendations for creating and maintaining secure Bluetooth piconets, headsets, and smart card readers.[97]

Bluetooth v2.1 – finalized in 2007 with consumer devices first appearing in 2009 – makes significant changes to Bluetooth's security, including pairing. See the pairing mechanisms section for more about these changes.

Bluejacking[[[[modifier]

Bluejacking is the sending of either a picture or a message from one user to an unsuspecting user through Bluetooth wireless technology. Common applications include short messages, e.g., "You've just been bluejacked!"[98] Bluejacking does not involve the removal or alteration of any data from the device.[99] Bluejacking can also involve taking control of a mobile device wirelessly and phoning a premium rate line, owned by the bluejacker. Security advances have alleviated this issue.

History of security concerns[[[[modifier]

2001-2004[[[[modifier]

In 2001, Jakobsson and Wetzel from Bell Laboratories discovered flaws in the Bluetooth pairing protocol and also pointed to vulnerabilities in the encryption scheme.[100] In 2003, Ben and Adam Laurie from A.L. Digital Ltd. discovered that serious flaws in some poor implementations of Bluetooth security may lead to disclosure of personal data.[101] In a subsequent experiment, Martin Herfurt from the trifinite.group was able to do a field-trial at the CeBIT fairgrounds, showing the importance of the problem to the world. A new attack called BlueBug was used for this experiment.[102] In 2004 the first purported virus using Bluetooth to spread itself among mobile phones appeared on the Symbian OS.[103]

The virus was first described by Kaspersky Lab and requires users to confirm the installation of unknown software before it can propagate. The virus was written as a proof-of-concept by a group of virus writers known as "29A" and sent to anti-virus groups. Thus, it should be regarded as a potential (but not real) security threat to Bluetooth technology or Symbian OS since the virus has never spread outside of this system. In August 2004, a world-record-setting experiment (see also Bluetooth sniping) showed that the range of Class 2 Bluetooth radios could be extended to 1.78 km (1.11 mi) with directional antennas and signal amplifiers.[104]

This poses a potential security threat because it enables attackers to access vulnerable Bluetooth devices from a distance beyond expectation. The attacker must also be able to receive information from the victim to set up a connection. No attack can be made against a Bluetooth device unless the attacker knows its Bluetooth address and which channels to transmit on, although these can be deduced within a few minutes if the device is in use.[105]

2005[[[[modifier]

In January 2005, a mobile malware worm known as Lasco surfaced. The worm began targeting mobile phones using Symbian OS (Series 60 platform) using Bluetooth enabled devices to replicate itself and spread to other devices. The worm is self-installing and begins once the mobile user approves the transfer of the file (Velasco.sis) from another device. Once installed, the worm begins looking for other Bluetooth enabled devices to infect. Additionally, the worm infects other .SIS files on the device, allowing replication to another device through the use of removable media (Secure Digital, CompactFlash, etc.). The worm can render the mobile device unstable.[106]

In April 2005, Cambridge University security researchers published results of their actual implementation of passive attacks against the PIN-based pairing between commercial Bluetooth devices. They confirmed that attacks are practicably fast, and the Bluetooth symmetric key establishment method is vulnerable. To rectify this vulnerability, they designed an implementation that showed that stronger, asymmetric key establishment is feasible for certain classes of devices, such as mobile phones.[107]

In June 2005, Yaniv Shaked[108] and Avishai Wool[109] published a paper describing both passive and active methods for obtaining the PIN for a Bluetooth link. The passive attack allows a suitably equipped attacker to eavesdrop on communications and spoof if the attacker was present at the time of initial pairing. The active method makes use of a specially constructed message that must be inserted at a specific point in the protocol, to make the master and slave repeat the pairing process. After that, the first method can be used to crack the PIN. This attack's major weakness is that it requires the user of the devices under attack to re-enter the PIN during the attack when the device prompts them to. Also, this active attack probably requires custom hardware, since most commercially available Bluetooth devices are not capable of the timing necessary.[110]

In August 2005, police in Cambridgeshire, England, issued warnings about thieves using Bluetooth enabled phones to track other devices left in cars. Police are advising users to ensure that any mobile networking connections are de-activated if laptops and other devices are left in this way.[111]

2006[[[[modifier]

In April 2006, researchers from Secure Network and F-Secure published a report that warns of the large number of devices left in a visible state, and issued statistics on the spread of various Bluetooth services and the ease of spread of an eventual Bluetooth worm.[112]

In October 2006, at the Luxemburgish Hack.lu Security Conference, Kevin Finistere and Thierry Zoller demonstrated and released a remote root shell via Bluetooth on Mac OS X v10.3.9 and v10.4. They also demonstrated the first Bluetooth PIN and Linkkeys cracker, which is based on the research of Wool and Shaked.[113]

2017[[[[modifier]

In April 2017, security researchers at Armis discovered multiple exploits in the Bluetooth software in various platforms, including Microsoft Windows, Linux, Apple iOS, and Google Android. These vulnerabilities are collectively called "BlueBorne." The exploits allow an attacker to connect to devices or systems without authentication and can give them "virtually full control over the device." Armis contacted Google, Microsoft, Apple, Samsung and Linux developers so that they could patch their software before the coordinated announcement of the vulnerabilities on September 12, 2017.[114]

Health concerns[[[[modifier]

Bluetooth uses the microwave radio frequency spectrum in the 2.402 GHz to 2.480 GHz range,[115] which is non-ionizing radiation, of similar bandwidth to the one used by wireless and mobile phones. No specific demonstration of harm has been demonstrated up to date, even if wireless transmission has been included by IARC in the possible carcinogen list. Maximum power output from a Bluetooth radio is 100 mW for class 1, 2.5 mW for class 2, and 1 mW for class 3 devices. Even the maximum power output of class 1 is a lower level than the lowest-powered mobile phones.[116]UMTS and W-CDMA output 250 mW, GSM1800/1900 outputs 1000 mW, and GSM850/900 outputs 2000 mW.

Programmes de récompense[[[[modifier]

The Bluetooth Innovation World Cup, a marketing initiative of the Bluetooth Special Interest Group (SIG), was an international competition that encouraged the development of innovations for applications leveraging Bluetooth technology in sports, fitness and health care products. The aim of the competition was to stimulate new markets.[117]

The Bluetooth Innovation World Cup morphed into the Bluetooth Breakthrough Awards in 2013. Bluetooth SIG subsequently launched the Imagine Blue Award in 2016 at Bluetooth World. [118]The Breakthrough Awards[119] Bluetooth program highlights the most innovative products and applications available today, prototypes coming soon, and student-led projects in the making.

Voir également[[[[modifier]

Références[[[[modifier]

- ^ une b bluAir. "Bluetooth Range: 100m, 1km, or 10km?". bluair.pl. Récupéré 4 June 2015.

- ^ une b c ré "Basics | Bluetooth Technology Website". Bluetooth.com. 23 May 2010.

- ^ "Bluetooth.org". Bluetooth.org. Récupéré 3 mai 2011.

- ^ "Brand Enforcement Program". Bluetooth.org. Archivé de l'original le 4 novembre 2013. Récupéré 2 novembre 2013.

- ^ "The Bluetooth Blues". Information Age. 24 May 2001. Archived from the original on 22 December 2007. Récupéré 1 February 2008.

- ^ "Bluetooth traveler". hoovers.com. Archived from the original on 11 January 2011. Récupéré 9 April 2010.

- ^ "Milestones in the Bluetooth advance". Ericsson Technology Licensing. 22 March 2004. Archived from the original on 20 June 2004.

- ^ "'So, that's why it's called Bluetooth!' and other surprising tech name origins". PCWorld. Récupéré 16 August 2017.

- ^ Kardach, Jim (5 March 2008). "Tech History: How Bluetooth got its name". Récupéré 11 June 2013.

- ^ Mark Forsyth. The etymologicon. // Icon Books Ltd. London N79DP, 2011. p. 139.

- ^ "Bluetooth on Twitter".

- ^ "Bluetooth Experience Icons" (PDF). Groupe d'Intérêt Bluetooth. Récupéré 21 October 2016.

Bluetooth Experience Icons borrow two of these three features: the blue color and the rune-inspired symbol.

- ^ une b "Bluetooth Radio Interface, Modulation & Channels". Radio-Electronics.com.

- ^ Bluetooth Specification Version 5.0 (PDF download). Bluetooth Special Interest Group. Retrieved from Bluetooth Core Specifications, December 1, 2017. Page 2535.

- ^ Kurawar, Arwa; Koul, Ayushi; Patil, Viki Tukaram (August 2014). "Survey of Bluetooth and Applications". International Journal of Advanced Research in Computer Engineering & Technology. 3: 2832–2837. ISSN 2278-1323.

- ^ "How Bluetooth Technology Works". Bluetooth SIG. Archived from the original on 17 January 2008. Récupéré 1 February 2008.

- ^ Newton, Harold. (2007). Newton’s telecom dictionary. New York: Flatiron Publishing.

- ^ "Class 1 Bluetooth Dongle Test". Amperordirect.com. Récupéré 4 September 2010.

- ^ "WT41 Long Range Bluetooth Module".

- ^ "BluBear Industrial Long Range Bluetooth 2.1 Module with EDR". Archived from the original on 17 July 2013.

- ^ "OEM Bluetooth Serial Port Module OBS433".

- ^ "Profiles Overview". Bluetooth.com. Récupéré 3 juin 2013.

- ^ Ian, Paul. "Wi-Fi Direct vs. Bluetooth 4.0: A Battle for Supremacy". PC World. Récupéré 27 December 2013.

- ^ "History of the Bluetooth Special Interest Group". Bluetooth.com.

- ^ "Portable Wireless Bluetooth Compatible Speakers". Trusound Audio.

- ^ "Bluetooth Revisited". www.techpayout.com. Récupéré 10 May 2016.

- ^ "Bluetooth Technology". mobileinfo.com.

- ^ John Fuller. "How Bluetooth Surveillance Works". howstuffworks. Récupéré 26 May 2015.

- ^ "Wii Controller". Bluetooth SIG. Archived from the original on 20 February 2008. Récupéré 1 February 2008.

- ^ "Telemedicine.jp". Telemedicine.jp. Récupéré 4 September 2010.

- ^ "Tai nghe bluetooth nokia". tainghebluetooth.com.

- ^ "Real Time Location Systems" (PDF). clarinox. Récupéré 4 August 2010.

- ^ "Tenbu's nio Is Kind of Like a Car Alarm for Your Cellphone". OhGizmo!. Récupéré 4 June 2015.

- ^ "Wireless waves used to track travel times". CTV Calgary News. 26 November 2012. Récupéré 11 July 2013.

- ^ "Wireless Data and Power Transfer of an Optogenetic Implantable Visual Cortex Stimulator (PDF Download Available)". ResearchGate. Récupéré 20 septembre 2017.

- ^ Mroz, Mandy (21 May 2018). "Bluetooth hearing aids: Hearing aids with Bluetooth technology use today's wireless technology to help you easily stay connected to iOS and Android phones, televisions, tablets and other favorite audio devices". Healthy Hearing.

- ^ "Watch". Bluetooth.com. Archived from the original on 18 September 2010. Récupéré 4 September 2010.

- ^ Eizikowitz, Grant (5 March 2018). "Why does Bluetooth still suck?". Interne du milieu des affaires. Récupéré 15 July 2018.

- ^ une b "How Bluetooth Works". How Stuff Works. 30 June 2010.

- ^ "Specification Documents". Bluetooth.com. 30 June 2010.

- ^ "Bluetooth for Programmers" (PDF). MIT Computer Science And Artificial Intelligence Laboratory.

- ^ une b c ré "Bluetooth Wireless Technology FAQ – 2010". Récupéré 4 September 2010.

- ^ "Network Protection Technologie". Changes to Functionality in Microsoft Windows XP Service Pack 2. Microsoft Technet. Archived from the original on 1 January 2008. Récupéré 1 February 2008.

- ^ "Apple Introduces "Jaguar," the Next Major Release of Mac OS X" (Press release). Pomme. 17 July 2002. Archived from the original on 18 February 2008. Récupéré 4 February 2008.

- ^ "Official Linux Bluetooth protocol stack". BlueZ. Récupéré 4 September 2010.

- ^ Maksim Yevmenkin (2002). "ng_bluetooth.4 — placeholder for global Bluetooth variables". BSD Cross Reference. FreeBSD. Résumé Lay.

- ^ Iain Hibbert; Itronix Inc (2006). "bluetooth.4 — Bluetooth Protocol Family". BSD Cross Reference. NetBSD. Résumé Lay.

- ^ Ted Unangst (11 July 2014). "CVS: cvs.openbsd.org: src". source-changes@cvs (Liste de diffusion). OpenBSD.

bluetooth support doesn't work and isn't going anywhere.

- ^ tbert, ed. (29 July 2014). "g2k14: Ted Unangst on the Art of the Tedu". OpenBSD Journal.

Of these, you may possibly miss bluetooth support. Unfortunately, the current code doesn't work and isn't structured properly to encourage much future development.

- ^ Hasso Tepper, ed. (2008). "bluetooth.4 — Bluetooth Protocol Family". BSD Cross Reference. DragonFly BSD. Résumé Lay.

- ^ "sys/netgraph7/bluetooth/common/ng_bluetooth.c". BSD Cross Reference. DragonFly BSD.

- ^ Sascha Wildner (15 November 2014). "kernel/netgraph7: Port the kernel part of the netgraph7 bluetooth stack". DragonFly BSD.

- ^ "Notre histoire". Bluetooth.com. Récupéré 24 août 2018.

- ^ "English Introduction to Membership". Bluetooth.org. Récupéré 13 May 2014.

- ^ "IEEE Std 802.15.1–2002 – IEEE Standard for Information technology – Telecommunications and information exchange between systems – Local and metropolitan area networks – Specific requirements Part 15.1: Wireless Medium Access Control (MAC) and Physical Layer (PHY) Specifications for Wireless Personal Area Networks (WPANs)". Ieeexplore.ieee.org. doi:10.1109/IEEESTD.2002.93621. Récupéré 4 September 2010.

- ^ une b Guy Kewney (16 November 2004). "High speed Bluetooth comes a step closer: enhanced data rate approved". Newswireless.net. Récupéré 4 February 2008.

- ^ "IEEE Std 802.15.1–2005 – IEEE Standard for Information technology – Telecommunications and information exchange between systems – Local and metropolitan area networks – Specific requirements Part 15.1: Wireless Medium Access Control (MAC) and Physical Layer (PHY) Specifications for Wireless Personal Area Networks (W Pans)". Ieeexplore.ieee.org. doi:10.1109/IEEESTD.2005.96290. Récupéré 4 September 2010.

- ^ une b c "Specification Documents". Bluetooth SIG. Récupéré 3 mai 2012.

- ^ "HTC TyTN Specification" (PDF). HTC. Archivé de l'original (PDF) on 12 October 2006. Récupéré 4 February 2008.

- ^ "Simple Pairing Whitepaper" (PDF). Version V10r00. Bluetooth SIG. 3 August 2006. Archived from the original (PDF) on 18 October 2006. Récupéré 1 February 2007.

- ^ "Bluetooth Core Version 3.0 + HS specification".

- ^ "Bluetooth Core Specification Addendum (CSA) 1".

- ^ David Meyer (22 April 2009). "Bluetooth 3.0 released without ultrawideband". zdnet.co.uk. Récupéré 22 April 2009.

- ^ "Wimedia.org". Wimedia.org. 4 January 2010. Archived from the original on 26 April 2002. Récupéré 4 September 2010.

- ^ "Wimedia.org". Archived from the original on 23 March 2009. Récupéré 4 September 2010.

- ^ "bluetooth.com". Récupéré 29 January 2015.

- ^ "USB.org". USB.org. 16 March 2009. Archived from the original on 10 June 2011. Récupéré 4 September 2010.

- ^ "Incisor.tv". Incisor.tv. 16 March 2009. Récupéré 4 September 2010.

- ^ "Bluetooth group drops ultrawideband, eyes 60 GHz". EETimes. Récupéré 4 June 2015.

- ^ "Report: Ultrawideband dies by 2013". EETimes. Récupéré 4 June 2015.

- ^ "Simon Stenhouse – Leech Attempt" (PDF). incisor.tv. Récupéré 4 June 2015.

- ^ "Le forum Wibree fusionne avec Bluetooth SIG" (PDF) (Communiqué de presse). Nokia. 12 juin 2007. Archivé de l'original (PDF) on 29 December 2014. Récupéré 4 February 2008.

- ^ "Bluetooth.com". Bluetooth.com. Récupéré 4 September 2010.

- ^ "Bluetooth SIG dévoile les Smart Marks, explique la compatibilité de la v4.0 avec une complexité inutile". Engadget.

- ^ "Dialog Semiconductor".

- ^ "BlueNRG Bluetooth® low energy wireless network processor – STMicroelectronics". st.com. Récupéré 4 June 2015.

- ^ ":::笙科電子-Amiccom:::". Archived from the original on 25 August 2013.

- ^ "CSR.com". RSE. Archived from the original on 28 June 2012. Récupéré 7 April 2011.

- ^ "Nordicsemi.com". Nordic Semiconductor. Archived from the original on 2 April 2011. Récupéré 7 April 2011.

- ^ "TI.com". Texas Instruments. Récupéré 7 April 2011.

- ^ "iFixit MacBook Air 13" Mid 2011 Teardown". iFixit.com. Récupéré 27 juillet 2011.

- ^ "Broadcom.com – BCM20702 – Single-Chip Bluetooth® 4.0 HCI Solution with Bluetooth Low Energy (BLE) Support". Broadcom. Récupéré 27 juillet 2011.

- ^ "Press Releases Detail | Bluetooth Technology Website". Bluetooth.com. 4 December 2013. Récupéré 13 May 2014.

- ^ "Adopted Specification; Bluetooth Technology Website". Bluetooth.com. 4 December 2013. Récupéré 14 May 2014.

- ^ "Redmondpie".

- ^ "DailyTech". Archived from the original on 7 December 2014.

- ^ "HomePod – Technical Specifications". Pomme. Récupéré 29 January 2018.

- ^ cnxsoft (10 June 2016). "Bluetooth 5 promet quatre fois la portée, deux fois plus rapide que les transmissions Bluetooth 4.0 LE".

- ^ "Bluetooth 5 standard brings range, speed and capacity boost for IoT".

- ^ "Bluetooth® 5 Quadruples Range, Doubles Speed, Increases Data Broadcasting Capacity by 800% – Bluetooth Technology Website". www.bluetooth.com.

- ^ ""Bluetooth 5" spec coming next week with 4x more range and 2x better speed [Updated]".

- ^ "Bluetooth 5: everything you need to know".

- ^ "Bluetooth Core Specification v5.0" (PDF download). www.bluetooth.org.

- ^ une b Stallings, William. (2005). Wireless communications & networks.'=' Upper Saddle River, NJ: Pearson Prentice Hall.

- ^ Juha T. Vainio (25 May 2000). "Bluetooth Security" (PDF). Helsinki University of Technology. Récupéré 1 January 2009.

- ^ Andreas Becker (16 August 2007). "Bluetooth Security & Hacks" (PDF). Ruhr-Universität Bochum. Récupéré 10 octobre 2007.

- ^ Scarfone, K. & Padgette, J. (September 2008). "Guide to Bluetooth Security" (PDF). Institut national des normes et de la technologie. Récupéré 3 July 2013.

- ^ John Fuller. "What is bluejacking?". howstuffworks. Récupéré 26 May 2015.

- ^ Kaviarasu, S., & Muthupandian, P. (2016). Bluejacking Technology: A Review. International

Journal of Trend in Research and Development, 3(6), 1. Retrieved October, 2018, from https://www.researchgate.net/publication/314233155_Bluejacking_Technology_A_Review - ^ "Security Weaknesses in Bluetooth". RSA Security Conf. – Cryptographer’s Track. CiteSeerX 10.1.1.23.7357.

- ^ "Bluetooth". The Bunker. Archived from the original on 26 January 2007. Récupéré 1 February 2007.

- ^ "BlueBug". Trifinite.org. Récupéré 1 February 2007.

- ^ John Oates (15 June 2004). "Virus attacks mobiles via Bluetooth". Le registre. Récupéré 1 February 2007.

- ^ "Long Distance Snarf". Trifinite.org. Récupéré 1 February 2007.

- ^ "Dispelling Common Bluetooth Misconceptions". SANS. Récupéré 9 July 2014.

- ^ "F-Secure Malware Information Pages: Lasco.A". F-Secure.com. Archived from the original on 17 May 2008. Récupéré 5 mai 2008.

- ^ Ford-Long Wong; Frank Stajano; Jolyon Clulow (April 2005). "Repairing the Bluetooth pairing protocol" (PDF). University of Cambridge Computer Laboratory. Archivé de l'original (PDF) on 16 June 2007. Récupéré 1 February 2007.

- ^ "Copie archivée". Archived from the original on 9 November 2007. Récupéré 2007-11-06.CS1 maint: copie archivée en tant que titre (lien)

- ^ "Avishai Wool – אבישי וול". tau.ac.il. Récupéré 4 June 2015.

- ^ Yaniv Shaked; Avishai Wool (2 May 2005). "Cracking the Bluetooth PIN". School of Electrical Engineering Systems, Tel Aviv University. Récupéré 1 February 2007.

- ^ "Phone pirates in seek and steal mission". Cambridge Evening News. Archived from the original on 17 July 2007. Récupéré 4 February 2008.

- ^ "Going Around with Bluetooth in Full Safety" (PDF). F-Secure. May 2006. Archived from the original (PDF) on 10 June 2006. Récupéré 4 February 2008.