Guide de bout en bout du serveur RDS 2016 via Azure AD Application Proxy – Bien choisir son serveur d impression

Sommaire

Installation du serveur

Le matériel physique est pour le moment exécuté sur certains serveurs Dell PowerEdge R610 récupérés; 64 Go de RAM, double processeur et 6 x 15k disques en RAID10. Cela devrait être suffisant pour que nous puissions commencer à utiliser les rôles RDS, éventuellement répartis sur deux hôtes. Pour l’instant, nous ne courons qu’en tête-à-tête, mais même beaucoup de choses à faire.

Nous avons installé Server 2016 Core en exécutant le rôle Hyper-V, qui était assez simple. Le rôle de base semble être un peu plus élaboré dans Server 2016, bien que le nouveau sconfig outil a obtenu les principaux paramètres entrés avec un minimum de tracas.

Rôles de serveur

Rôles de serveur

Avec Hyper-V opérationnel, l'étape suivante consistait à installer nos invités. Nous sommes allés avec 3 machines virtuelles configurées comme suit:

- Connexion Broker Licence RD

- RD Web Access RD Gateway

- Hôte de session RD

Le plan initial consistait à adopter le concept Server Core et à installer l'interface graphique uniquement lorsque cela était absolument nécessaire. Dans cet esprit, nous avons créé les deux premiers serveurs avec Core et uniquement l’hôte de session avec une interface graphique. Plus sur ça bientôt… (!)

Noms publiés et certificats amusants et jeux

Noms publiés et certificats amusants et jeux

Après avoir réinstallé à contrecoeur l'une des machines virtuelles avec une interface graphique (cela semblait plus rapide que d'essayer de convertir l'installation de base), nous avons réussi à franchir la page de déploiement finale avec 3 barres de succès

Le premier paramètre clé qui nous a été demandé était le nom de domaine complet externe de la passerelle Bureau à distance, qui a été ajouté à nos enregistrements DNS hébergés par le fournisseur de services Internet. Nous utilisons un certificat générique pour couvrir nos besoins SSL externes, rien d’extraordinaire, puis l’appliquons à chacun des quatre rôles spécifiés par l’assistant de déploiement RDS. Une collection de sessions a été créée pour un groupe de tests et pointée vers le nouvel hôte de session. Tous ont l'air prometteur.

La dénomination de nom de domaine complet (FQDN) de la passerelle des RD n’était pas un problème en soi, mais elle nous a conduits à une partie intéressante de la configuration relative aux certificats SSL et aux domaines. Une fois que les services RDS étaient accessibles de l’extérieur du réseau (voir ci-dessous), j’ai mis en marche mon modem 4G pour le tester.

La connexion a fonctionné, mais un avertissement de certificat a été émis et il était évident de voir pourquoi. Notre certificat générique est pour * .domain.ac.uk, mais le nom de domaine complet publié par Connection Broker est nom_serveur.sousdomaine.domaine.ac.uk et n’est donc pas couvert.

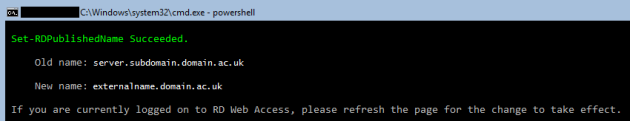

Heureusement, un script Powershell appelé Set-RDPublishedName existe pour changer ce nom publié et fonctionne un régal! Récupérez-le à l'adresse https://gallery.technet.microsoft.com/Change-published-FQDN-for-2a029b80.

Vous devrez également vous assurer que vous pourrez accéder au nouveau nom publié en interne. En fonction de la forme de votre domaine interne par rapport à votre nom externe, vous devrez peut-être utiliser une astuce DNS avec des zones pour obtenir les enregistrements dont vous avez besoin. Plus sur qui peut être trouvé à:

Réf.: Https://msfreaks.wordpress.com/2013/12/09/windows-2012-r2-remote-desktop-services-part-1

Réf.: Https://msfreaks.wordpress.com/2013/12/23/windows-2012-r2-remote-desktop-services-part-2

Accès externe via le proxy d'application Azure AD

Accès externe via le proxy d'application Azure AD

Nous avons publié RD Gateway et RD Web Access via notre nouveau proxy d'application Azure AD brillant pour plusieurs raisons…

- simplicité, pas de règles de pare-feu ou de DMZ requises

- sécurité, s'appuie sur Azure pour fournir le tunnel sécurisé

- SSO, utilisez la délégation Kerberos pour vous connecter à RD Web Access dans le cadre de la connexion Office 365 de l’utilisateur

J’ai suivi les excellents guides du blog d’Arjan Vroege à cet égard, en particulier la section concernant la modification des fichiers de page Web de RD Web Access… bon travail Arjan!

Publiez votre environnement RDS avec Azure et le proxy AD – Partie 1 – http://www.vroege.biz/?p=2462

Publiez votre environnement RDS avec Azure et AD Proxy – Partie 2 – http://www.vroege.biz/?p=2563

Publiez votre environnement RDS avec Azure et AD Proxy – Partie 3 – http://www.vroege.biz/?p=2647

Conformément à mon précédent article sur la délégation Azure AD Application Proxy & Kerberos, utilisez la commande ci-dessous pour ajouter l'enregistrement SPN (remplacez le nom de domaine complet et le nom du serveur, le cas échéant).

setspn -s HTTP / nom_serveur.sousdomaine.domaine.ac.uk nom_serveur

Une fois terminé, le résultat final est une connexion transparente à RD Web Access via la page de connexion Azure AD. Dans notre cas, le lien finira par devenir un bouton sur l'intranet du personnel Office 365, ne nécessitant donc aucune autre connexion pour accéder à l'écran de sélection de l'application RDWeb.

Je souhaitais particulièrement éviter l’écran de connexion à RDWeb, qui m’émerveille de 2017 nécessite encore des bidouilles pour éviter l’obligation de se connecter au format DOMAIN nom d'utilisateur. Je pensais que Microsoft aurait amélioré cela dans la version Server 2016, mais évidemment pas.

Un plus gotcha

Donc, après avoir fait tout le travail nécessaire pour préparer la connexion, il ne restait plus qu'à cliquer sur l'icône Remote Desktop et à en profiter, non? Faux.

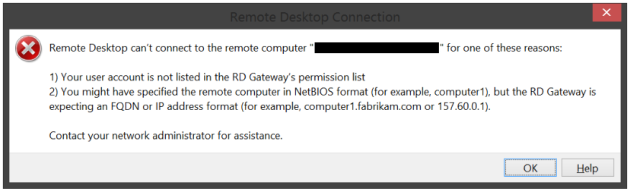

Après avoir exécuté le script Set-RDPublishedName, l'avertissement de certificat a été supprimé et j'ai pu voir la modification apportée au nouveau nom convivial, mais la tentative de connexion a échoué. "Le Bureau à distance ne peut pas se connecter à l'ordinateur distant * connectionbrokername * pour l'une de ces raisons"

La touche finale

La touche finale

Une fois que tout ce qui précède est terminé, vous devez établir une connexion. Une invite d’information apparemment inévitable s’explique par le fait que Microsoft persiste à utiliser un contrôle ActiveX pour démarrer la session RDP, mais peut-être qu’un jour ils le mettront à jour (nous vivons dans l’espoir). Il semble que vous puissiez utiliser le format de style UPN ici, ce qui est pratique car il garde les choses cohérentes. En un sens, c’est une mesure de sécurité, donc pas la fin du monde.

Maintenant, la connexion elle-même est triée. Il ne reste plus qu’à adapter l’hôte de session à nos besoins. Ce guide donne quelques indications utiles sur le verrouillage du serveur via un objet de stratégie de groupe:

Réf.: Http://www.it.ltsoy.com/windows/lock-down-remote-desktop-services-server-2012

Nous développons également un menu Démarrer personnalisé à l'aide des paramètres de GPO Windows 10 1607 les plus récents, ainsi que de la commande Export-StartLayout. Enfin, installez tous les programmes nécessaires, pensez à changer le mode du serveur en premier:

Réf.: Https://technet.microsoft.com/en-us/library/ff432698.aspx

changer d'utilisateur / installer

Puis une fois fait

changer d'utilisateur / exécuter

Maintenant profiter 🙂

en relation

<! –

Commentaires

Laisser un commentaire