Framboise

Framboise

Pi, l'ordinateur Linux à 25 $? OK, l'affaire est un peu plus nuancée, mais c'est quand même un tout.

projet intéressant. Plus d'informations sur ma page générale RaspberryPi

(également sur les paramètres, la première utilisation, etc.), cette page est spécifique pour une utilisation en tant que

serveur domestique (fichiers, accès Internet sécurisé, etc.) et pas vraiment destiné aux débutants. En face de

Expériences I / O voir ma page de matériel Raspberry.

Cette page a commencé avec le Raspberry Pi 1, en passant à la Framboise

Pi 3, il peut y avoir de légères différences!

Entre autres choses, j'ai maintenant les services suivants en cours d'exécution (avec assez de place pour plus):

Raspberry Pi est un serveur idéal pour moi car:

- Doit être sur 24 heures par jour, 365 jours par an, et donc la consommation d'énergie est importante: la

Raspberry Pi utilise seulement un Watt ou 2..3 (soit environ 6 € par an) - Basé sur Debian standard, de nombreuses applications (serveur) sont prêtes à l'emploi

disponible, en tant que serveur de fichiers samba, serveur Web, serveur shell sécurisé, etc. - Est assez rapide pour bien gérer la plupart des tâches, notamment en tant que NAS

(lecteur réseau) pour les sauvegardes et autres - Est petit et peut donc être intégré dans un petit coin (sans moniteur ni clavier)

nécessaire, je l’utilise à distance); se dresse avec un disque dur dans le placard du compteur

Sommaire

SD prévenir l'usure

"Raspberry Pi" est une marque de commerce de la Raspberry Pi Foundation.

Un serveur travaille en permanence. Vous ne voulez pas que la carte SD s'use rapidement car il y en a trop

est écrit trop souvent. J'ai également eu le même problème avec la clé USB sur le NSLU2, où j'ai pris un certain nombre de mesures pour

réduire l'écriture sur le disque système. La bonne chose à propos du Raspberry Pi est que

/ courir et / run / lock (et avec ça / var / lock et

/ var / run, sont liés ici) déjà standard sur elle tmpfs être monté. C'est

le "système de fichiers temporaire", une sorte de disque RAM. Donc, ils n'écrivent pas sur la carte SD (voir aussi le

article Utiliser tmpfs pour

Minimiser le disque IO). Voir si je me connecte aussi dans mes fichiers / var / log aux tmpfs

ont … Il y a encore quelque chose d'écrit en reste.

Oups, avec les dernières versions du raspbian / tmp etc ne pas défaut sur

une tmpfs système de fichiers monté … Je dois donc faire quelque chose, voir le lien

ici! Mettra à jour le texte plus tard. Faites attention, tmpfs système de fichiers (disque mémoire)

votre mémoire de travail (même si elle est permutée).

Taille actuelle de / tmp est inférieur à 100 ko (commande du -hs / tmp )

/ var / log est 2,4 MByte.

Combien est réellement écrit maintenant? Cela peut être vérifié avec / proc / diskstats,

qui crache une série de chiffres qui représentent la lecture et l’écriture sur vos "disques". Le 7ème terrain

après que le nom de l’appareil correspond au nombre de secteurs écrits, vous souhaitez que le changement soit effectué.

gardez-le au minimum. Commande indiquant l'état actuel du fichier & # 39; / & # 39; partition sur le

Impressions sur carte SD (une ligne); quelque chose est écrit toutes les 20 minutes au repos:

tandis que [ 1 ]; faire cat / proc / diskstats | grep mmcblk0p2; dormir 600; terminé

Vous pouvez trouver quels fichiers ont été récemment écrits en créant d'abord un fichier marqueur

(touchez marqueur.txt), puis après un moment, vérifiez quels fichiers sont plus récents que

ce marqueur. De cette façon, vous pourriez trouver d'autres fichiers que vous avez mis sur tmpfs vouloir monter (dans

dans mon cas, par exemple, une ligne est définie toutes les heures /var/log/auth.log

écrit par cronet quelque chose d'autre se passe / tmp):

sudo find / var / -xdev -newer marker.txt -print

iotop (Semblable à Haut pour l’utilisation du processeur / de la mémoire), vous pouvez (parfois) trouver laquelle

programme travaille actuellement sur le disque (astuce: utiliser les options -o -a). Avec cela est venu

J'ai découvert pourquoi mon disque dur ne s'était pas endormi: calamar

lit régulièrement à ce sujet (eh bien, avait déplacé la cache du calmar au HD dans le

/etc/squid/squid.config fichier …). Voir si ça va mieux maintenant.

VSécurité et hackers

Remarque: si vous rendez votre framboise accessible de l’extérieur (comme je l’ai fait pour mon SSH

et serveur VPN), vous avez alors la possibilité que des personnes tentent de pénétrer dans votre système … Assurez-vous d’en avoir un

avoir un pare-feu correctement configuré, travailler avec des fichiers de clés au lieu de mots de passe, etc. (voir

aussi mes pièces SSH et Firewall

au-delà). Et même alors, ils savent où vous trouver, comme dans le journal ci-dessous (extrait de

/var/log/auth.log), bien que je n’exécute pas mon SSH sur le port standard.

Des listes entières de noms d’utilisateurs standard (et de mots de passe par défaut?) Viennent-elles d’être modifiées … Tidy

avec délai, pour que les mécanismes qui bloquent autant de tentatives par minute ne soient pas activés

devenir. Mais ils ne sont pas entrés!

Auth.log tentatives de connexion non valides:

1 novembre 23:08:51 raspberry3 sshd[23074]: Invité utilisateur non valide à partir de 101.95.6.2

1 nov. 23:10:18 raspberry3 sshd[23132]: Invité utilisateur non valide à partir de 101.95.6.2

… (beaucoup plus courte, plus de 400 lignes) …

2 nov. 10:31:53 raspberry3 sshd[30670]: Utilisateur1 non valide à partir de 101.95.6.2

2 nov. 10:33:03 raspberry3 sshd[30678]: Utilisateur demo1 non valide à partir de 101.95.6.2

2 nov. 10:34:14 raspberry3 sshd[30691]: Utilisateur demo1 non valide à partir de 101.95.6.2

J'ai maintenant & # 39;Porto

cognement& # 39; mis en utilisant iptablesCela signifie que vous rencontrez d’abord

les autres ports doivent être corrects avant que le port SSH ne s'ouvre. OK, je sais, la sécurité à travers

L’obscurité est une sécurité factice, mais elle arrête un certain nombre de pirates informatiques, je n’en ai pas autant.

notifications dans mon fichier journal. Mais pour une réelle sécurité, vous devez encore prendre de vraies mesures, telles que

se connecter avec des fichiers de clé (comme je l'ai).

Osous forme de fichier Samba

serveur

L’une des tâches les plus importantes est de travailler en tant que disque réseau, en particulier pour la sauvegarde, mais aussi pour

stockage central des photos, par exemple. La première étape consiste à configurer un serveur.

accéder aux fichiers du disque via le réseau (mais ne pas de l'extérieur, uniquement localement),

pour Windows et Linux. J'installe un serveur samba pour cela, comme avant sur mon ordinateur.

NSLU2: voir mes pages samba et NSLU2, les

Page eLinux R-Pi NAS et celle-ci aussi Framboise

Samba page. La première étape consiste bien entendu à installer et à configurer le serveur:

Remplacement pour NSLU2

Une grande partie de la configuration est similaire à celle de mon ancien NSLU2, alors regardez

il pour plus de détails

sudo mkdir / mnt / data

sudo apt-get installez samba samba-common-bin

# ajustez votre configuration dans la session d’édition (voir ci-dessous):

sudo nano / etc / samba / smb.conf

# smbpasswd demande le mot de passe (et en retire immédiatement l'utilisateur pi

jeter):

sudo smbpasswd -a kees

sudo smbpasswd -d pi

sudo smbpasswd -d personne

# vérifie si la configuration est correcte:

sudo testparm -s

sudo /etc/init.d/samba restart

N’oubliez pas le (à cause de sécurité = utilisateur) pour ajouter des utilisateurs existants à samba

ajouter avec smbpasswd -a (liste des requêtes des utilisateurs existants:

pdbedit -w -L )

L’ajout d’utilisateurs Linux supplémentaires va de pair avec (éventuellement avec --uid <100x>):adduser

Voulez-vous pouvoir vous connecter sans mot de passe? Voir Samba: Comment partager des fichiers sans

mot de passe de l'utilisateur

Configuration samba

dans le /etc/samba/smb.conf J'ai inclus la section ci-dessous à la fin

partage de disque commun (voir aussi Samba.org et le Guide de configuration de Samba pour Linux). J'ai aussi tout dedans

[printers] et [print$] commenté et également avec l'impression

impression = bsd et nom printcap = / dev / null mettre; empêche la lenteur et

messages d'erreur dans les journaux. sécurité = utilisateur allumé, et dans le [homes]

section navigable = non de sorte que seul le dossier partagé est visible. N'oubliez pas

après un changement de configuration samba pour redémarrer (si, samba recharge le

smb.conf toutes les 60 secondes?): /etc/init.d/samba restart.

[shared]

comment = Fichiers joints

chemin = / mnt / data / public

groupe de force = utilisateurs

utilisateurs valides = @ utilisateurs

large à gauche = non

créer un masque = 0660

mode création forcée = 0660

mode de répertoire de force = 0770

accessible en écriture = oui

navigable = oui

Désactiver NetBIOS

Netbios n'est pas vraiment sûr, et n'est plus nécessaire … Vous pouvez vous éteindre avec dans le monde

section:

[global]

désactiver netbios = yes

ports smb = 445

Le dépliant / mnt / data / public J'ai créé sur ma carte SD avec certains

fichiers, pour tester sans le disque USB connecté. Plus tard, ceci est remplacé par

la Publique répertoire sur mon disque USB externe, en transférant cette / mnt / data à

monter (voir ma page debian nslu). Cela passe par un

fait maison init.d scénario, mount_data.sh avec accompagnement

fichier de configuration mount_data.conf. Pour le

installation voir le fichier .sh. Dans mon cas, le disque USB se met automatiquement en veille pendant un moment

N'est pas utilisé; pour les autres disques, vous devrez peut-être utiliser un logiciel: voir la page NSLU.

Vitesse: 6,8 Mo / s (55 Mbit / s) en lecture et 5,8 Mo / s en écriture de gros fichiers, pensez-y avec

le nom est déterminé par mon réseau local (100 mbit / s) car le disque USB a une vitesse de lecture de 27 Mo / s sur le Raspberry, et la charge du processeur

sur la framboise n'est que de 55% (en écriture).

Cryptage de disque

Ne voulez-vous pas que les données fuient avec vos données, par exemple en cas de vol?

disque? Cryptez votre disque alors. Cela peut être fait de plusieurs manières, par exemple avec le cryptage de la

disque entier avec par exemple LUKS / dm-crypt

ou TrueCrypt, ou

seuls certains répertoires avec eCryptFS ou encFS. Avoir

J'ai choisi ce dernier parce que j'en ai déjà beaucoup et que je n'ai pas de disque disponible en main

configurer les données temporairement pendant que je crypte le disque (les données sont ainsi perdues). À

l'installation est demandée pour le mot de passe et les options, pour moi: cipher:

clé:<32-bit>, texte en clair:

loin de votre objectif, mais rappelez-vous que les noms de fichiers peuvent contenir des informations sensibles, car ils indiquent

fichier il va (donc les noms de fichiers non cryptés & # 39; fuites & # 39; informations). Les commandes pour cela

Mise en place:

mkdir / chemin / vers / crypté; # si pas encore

existe

mkdir / chemin / vers / déchiffré; # s'il n'existe pas encore

sudo apt-get install ecryptfs-utils; # installer ecryptfs

sudo mount -t ecryptfs "/ chemin / vers / chiffré" "/ chemin / vers / déchiffré"; # écrire

sur la signature FNEK!

Avec le système de fichiers eCryptfs, vous ne devez pas réserver d’espace à l’avance, les fichiers sont tout simplement.

individuellement sur le disque. Vous pouvez également simplement les copier, par exemple pour les sauvegarder. Note: par fichier

une graine aléatoire différente est utilisée (due à une "métadonnée" au début du fichier)

est stocké, voir ce très technique conception eCryptfs

La descriptionsection 4.3); par exemple, deux fichiers identiques sous forme cryptée n'ont pas les mêmes

somme de contrôle (si vous les regardez, bien sûr, vous le ferez).

Le démontage va de pair avec sudo umount / chemin / vers / déchiffré. Monter à nouveau

plus difficile, et vous avez besoin de la signature FNEK générée précédemment! Si vous ne chiffrez pas les noms de fichier

As-tu le ecryptfs_fnek_sig paramètre non nécessaire. Ci-dessous est une

règle. Mettez toutes les options après le -O les uns aux autres sans espaces !!!

sudo mount -t ecryptfs "/ chemin / vers / chiffré" "/ chemin / vers / déchiffré" -o

ecryptfs_sig =

ecryptfs_key_bytes = 32, ecryptfs_unlink_sigs, ecryptfs_passthrough = non, clé = phrase secrète

Et bien sûr, il vous sera demandé le mot de passe … Donc, je ne peux le faire que lorsque je suis connecté

sur la framboise, car je ne veux pas mettre le mot de passe dans un fichier. Faites attention; quelqu'un avec physique

l'accès à votre système est possible, tant que le système est allumé, rien n'est sécurisé. Mais si le disque

est glissé et / ou si le système est éteint, les dossiers cryptés sont inutilisables pour les autres.

Vous pouvez sauvegarder le dossier crypté. mais je sauvegarde la version non chiffrée parce que mon long terme

Le disque de sauvegarde lui-même a une partition cryptée.

Incidemment, cela a un impact non négligeable sur les performances, la vitesse d'écriture se fait sur le réseau

passant de 5,8 Mo / s à 2,4 Mo / s (2,75 Mo / s avec une clé 16 bits). Mais, parce qu’il s’agit principalement de

les sauvegardes à court terme ne sont pas un tel point pour moi. Cryptage de disque entier avec LUKS / dm-crypt

a de meilleures performances, je comprends. A propos, je n'ai pas chiffré la carte SD,

seulement (parties de) le disque USB.

réServeur NS / DHCP

Dnsmasq

Et puis j'ai déménagé et j'ai eu un nouveau modem / routeur (Docsis 3 de UPC). Belle,

avec le sans fil et autres, mais avec beaucoup moins d'options pour les réglages que mon précédent

LinkSys pimped (avec le logiciel Tomato). Ce qui me manque le plus, c'est de les distribuer

Les adresses IP basées sur l’adresse MAC et donnant des noms de périphériques clairs basés sur

de l'adresse IP. Donc, je veux que mon framboise ne s'appelle pas 192.168.1.5, mais framboise

(ou framboise.lan) …

Maintenant, je ne peux pas facilement mettre à niveau le modem UPC en termes de logiciel. Et je ne me sens pas comme le mien non plus

accrocher un ancien routeur Linksys derrière le modem UPC (un autre périphérique à allumer 24h / 24 et 7j / 7) …

Ma framboise ne peut-elle pas aider? Oui, en tant que DNS (domaine

name Server, lie les adresses IP aux noms et, si nécessaire, les recherche sur Internet) et le serveur DHCP (Dynamic Host Configuration Protocol, distribue les adresses IP)

pour le faire fonctionner. Et pour cela, un programme est disponible: Dnsmasq. A plusieurs

avantages, il est également possible de configurer vos propres serveurs DNS de cette manière (par exemple

celui qui bloque les liens malveillants, voir quad9.net), et DNSSEC (nom de domaine)

System Security Extensions).

Maintenant vous devez Dnsmasq être correctement configuré; sinon votre internet ne fonctionnera plus.

Alors je suis allé chercher dans les pages de manuel de Dnsmasq et autres

Dnsmasq

la gauche. Et

il existe également une section claire dans LXF170 (page 92)

sur. Installez-le d'abord, puis arrêtez-le immédiatement, puis configurez-le:

sudo apt-get install dnsmasq

sudo service dnsmasq stop

Quels services fonctionnent réellement? Avec netstat -el --numeric-ports pouvez-vous regarder

quels ports votre framboise écoute.

Puis entrez les paramètres /etc/dnsmasq.conf:

# Le nom de domaine local

développer les hôtes

domaine = lan

# resolv-file = / etc / resolv.dnsmasq

min-port = 4096

# Les serveurs DNS au cas où Dnsmasq ne le connaît pas lui-même: # routeur lui-même, #OpenDNS,

#Google, Quad9

# serveur = 192.168.1.1

# serveur = 208.67.222.222

# serveur = 8.8.8.8

serveur = 9.9.9.9

# La taille maximale du cache que dnsmasq peut gérer est 10 000

taille du cache = 10000

# Activer DNSSEC, vérifier si les noms DNS sont certifiés

être

conf-file = / usr / share / dnsmasq / trust-anchors.conf

DNSSEC

dnssec-check-unsigned

# Les paramètres ci-dessous concernent dhcp.

# Commentez si vous ne voulez pas d’adresses IP de dnsmasq

distribuer

# plage-dhcp = 192.168.1.100.192.168.1.149.255.255.255.0.1440m

# dhcp-option = option: routeur, 192.168.1.1

# Et les adresses IP fixes (ou via / etc / ethers, / etc / hosts avec

– lire les éthers)

dhcp-host = 00: 22: 15: 41: 5A: 33, dualcore, 192.168.1.200, infini

txt-record = dualcore, "Ceci est mon PC dual-core"

Vous pouvez tester l'exactitude du fichier de configuration avec le --tester option. La liste

souvent avec des serveurs DNS externes /etc/resolv.conf, comme la première adresse là-bas

127.0.0.1 (localhost) est savoir Dnsmasq que le reste est pour lui mais celui-ci

doit d’abord être ignoré (c’est-à-dire lui-même) et en être un distinct /etc/resolv.dnsmasq ne pas

Champs obligatoires.

Maintenant, bien sûr, configurez vos systèmes pour utiliser Raspberry en tant que serveur DNS

au lieu de votre routeur. Cela commence dans Ubuntu

dans le / etc / network / interfaces fichier, ajoutez la ligne dans votre réseau

" serveurs de noms DNS & # 39; (remarque, entrez les bonnes adresses et la ligne

dentelé).

DNS met également en cache les recherches précédentes afin que la commande suivante soit plus rapide.

essayé (avec creuser de mon ordinateur Ubuntu): en effet le

temps de recherche (après la première fois) de 12 ms via OpenDNS à 1 ms via Raspberry.

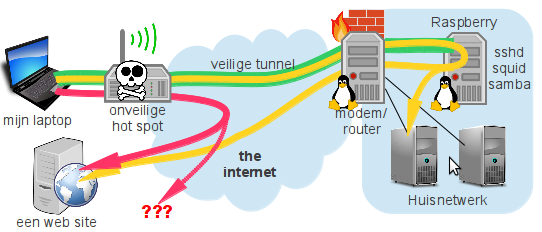

VAccès de l'extérieur

Raspberry comme passerelle sécurisée vers le réseau

Il est important de disposer d'une connexion Internet sûre lors de vos déplacements, par exemple si vous souhaitez vous installer sur une terrasse ou dans un hôtel.

services bancaires sur Internet. Il semble assez facile de prendre en charge ou de suivre un "point d'accès" & # 39;

et ainsi exploiter votre connexion. Avec une page internet sécurisée (https) c'est quelque chose

plus difficile, mais une attaque d'homme au milieu est parfois possible. Je préférerais en mettre un moi-même

connexion sécurisée à mon réseau domestique et laisser mon trafic Internet le parcourir, si

sécurité supplémentaire.

Il existe différentes options pour cela, notamment:

- Une connexion VPN (réseau privé virtuel), une connexion cryptée ou un "tunnel". à

votre réseau domestique sur lequel tout le trafic Internet circule (mais vous l'avez sur un PC / ordinateur portable)

droits d'administrateur requis) - Un tunnel SSH avec proxy, sur lequel vous avez sélectionné le trafic Internet, avec

en particulier le trafic web; mais est un peu plus difficile à utiliser qu'un VPN.

Voir aussi la photo de droite, avec le rouge la situation non sécurisée et le vert en sécurité.

tunnel avec trafic en jaune: Internet ne va que de mon réseau domestique de confiance

sur.

OpenVPN serveur

Avec un VPN, vous configurez un tunnel sécurisé (crypté) vers votre réseau domestique et laissez tous les

le trafic Internet sur ce tunnel. J'ai pour cela OpenVPN car il est bien pris en charge à la fois sur le

Framboise (en tant que serveur) et sur Android (en tant que client).

Si applicable: Assurez-vous que le pare-feu est correct sur votre Raspberry

ensemble, en particulier pour le transfert de tun0

Vous devez également transférer le port VPN choisi (port UDP standard 1194) sur votre modem / routeur.

Framboise.

Un article complet sur OpenVPN / Raspberry avec un manuel (en annexe) et

Vous pouvez trouver des informations générales sur la sécurité, etc. "SOHO

VPN d'accès distant. Facile comme bonjour, Raspberry Pi …"Bien qu'il y ait quelques erreurs mineures dedans, tout va bien

lire et penser aux messages d'erreur. Aussi sur les pages de procédures openVPN (et

la FAQ) et 16 conseils sur la sécurité OpenVPN en disent long

explication. Après l'installation (ou à d'autres moments), vérifiez que tout fonctionne correctement: consultez le fichier journal

/var/log/openvpn.log s'il y a des erreurs et / ou des avertissements.

Maintenant, créez un nouvel utilisateur et le résultat

utilisateur (par exemple via une carte SD ou une clé USB, ou une connexion FTP locale). Vous pouvez sur Android

puis avec OpenVPN Connect

et votre fichier .ovpn établissent une connexion sécurisée. Bien sûr, vous pouvez aussi utiliser Windows, iOS ou Linux

utilisez une connexion OpenVPN.

sudo su; # Créer un utilisateur; très utile si

super utilisateur

cd / etc / openvpn / easy-rsa; source vars; ./build-key-pass

openssl rsa -in keys / revoke1.key -des3 -out keys / revoke1.3des.key; clés cd;

../MakeOVPN.sh; # Et copier le

Android mobile)

Est le dossier .... / exemples / easy-rsa pas présent (vous êtes bloqué à la page 17 dans la

Manuel SOHO)? Ensuite, vous avez probablement une version plus récente de Debian, et le paquet est

easy-rsa pas installé. Voir Erreur

installer OpenVPN, et aussi

Installer OpenVPN sur Ubuntu avec le même problème entre les versions 12 et 14 …

Vous pouvez OpenVPN testez normalement sur votre réseau local pour pouvoir vérifier si tout va bien

clés et si bien installé. Tu dois être en toi

il suffit de changer la configuration; remplace habituellement par mot clé éloigné le nom de toi

serveur en utilisant l’adresse IP Raspberry sur votre réseau local. Beaucoup de choses fonctionnent, mais pas toutes

les programmes fonctionneront assez bien: parce que vous êtes de votre propre réseau sur votre propre réseau

parfois il y a une certaine confusion …

Supprimez le certificat (& révoquez & # 39;), par exemple parce que vous pensez que quelqu'un a eu tort

l'utilise? Prends soin que vous ayez d’abord (une fois) sur la base du manuel cette bonne

ont configuré et openvpn ont redémarré ( service openvpn redémarrer )!

Ensuite, par certificat que vous souhaitez retirer. Remarque: la commande revoke-full entend une

Message d'erreur "erreur 23 à 0 recherche de profondeur: certificat révoqué& # 39; pour donner; c'est

un signe que le certificat ne fonctionne plus:

sudo su; # Revoke: c'est très utile en tant que super utilisateur

faire

cd / etc / openvpn / easy-rsa; source vars; ./revoke-full

cp keys / crl.pem / etc / openvpn /

Oh oui, j'ai changé les règles ci-dessous dans le server.conf fichier relatif à

exemple à la page 30 du manuel SOHO, et bien sûr le cas échéant les adresses IP et autres

ajusté.

# Le & # 39; push & # 39; déconnecte proprement le client (moins de messages d'erreur

dans le journal), & # 39; muet & # 39; restreint les copies du même message et le verbe & # 39; met en place le niveau de log

4

push "explicit-exit-notify 3"

verbe 4

muet 20

crl-verify /etc/openvpn/crl.pem

Tester! Comment savez-vous si cela fonctionne bien? Testez votre adresse IP en déplacement dans votre navigateur

par exemple via Quel est mon ip (également pour https). Vous auriez maintenant l'adresse IP externe de votre réseau domestique

voir, car le trafic n’y va que sur Internet (vous avez besoin de votre adresse IP

bien sûr, demandé une fois à la maison, ou avec un DNS dynamique

un service peut demander un nom). Et envoyez un mail de test et regardez à la maison dans les en-têtes

(par exemple dans Thunderbird: View -> Message Source): vous le feriez dans le premier

& # 39; Reçu: & # 39; – règle dans l'en-tête que vous devez également reconnaître votre propre adresse IP en tant qu'expéditeur.

SSH serveur

SSH et Android

J'utilise ConnectBot pour Android

pour configurer le tunnel SSH, y compris la redirection de port proxy. Avec ProxyDroid, vous pouvez

J'active ensuite le proxy (voir la page de mon HTC).

SSH représente Sbien sûr SHaune. Sécurisé signifie ici que tout

la communication est cryptée; même le processus de connexion. Plus d'infos sur mon Page SSH et bien sûr sur les pages de manuel de SSH, et voir aussi

mon texte en haut de cette page sur la sécurité. SSH

offre un certain nombre d'options:

- Ouverture d’une invite de commande sur un ordinateur distant de manière sécurisée (et même

les programmes graphiques peuvent s'exécuter, à condition que vous disposiez d'un serveur X non standard sous Windows

le cas est). - Mise en place d'un tunnel sécurisé entre des programmes spécifiques sur des programmes différents

ordinateurs (par exemple, entre votre programme de messagerie et le serveur de messagerie de votre fournisseur, tel que SSH

soutien; ou sur votre serveur de fichiers samba) - SFTP, FTP sécurisé; un remplacement pour FTP où tous

chiffre les données sur Internet, y compris vos informations de connexion et SCPCopie sécurisée;

une variante sûre du Linux CP (copie).

Je dois décrire la configuration SSH en détail (plus de détails sur la page de manuel sshd_config), mais en résumé les étapes les plus importantes:

/ etc / ssh / sshd_config au moins, désactivez votre session en tant qu'utilisateur root. et mot de passe

désactiver l'authentification (Authentification par mot de passe non, ne fonctionne qu'avec des clés privées / publiques

embouteillages). J'autorise également qu'un utilisateur spécifique (AllowUsers ). je

J'ai également déplacé le port de la norme 22 vers une valeur différente, enregistre beaucoup d'attaques

à l'extérieur. Ensuite, ouvrez ce port sur votre pare-feu / routeur avec la redirection de port

Adresse I / O de votre Raspberry: c'est fait!

Calamar Serveur proxy (avec

SSH)

Pour naviguer sur Internet depuis une terrasse en toute sécurité, OpenVPN est le

méthode la plus simple. Une alternative consiste à surfer sur un tunnel sécurisé configuré avec SSH (voir

photo ci-dessus). Cela ne se produit pas simplement, vous avez également besoin d'un "proxy". pour cela, un programme

contre lequel un navigateur a parlé comme s'il s'agissait de l'Internet. Tout le trafic passe ensuite

maison cryptée, et à partir de là sur Internet normalement. C’est possible avec le SSH et le combi

calamar, un package de proxy. La conception de cette

est assez similaire à mon ancien NSLU, voir ma page NSLU2 …

L’idée est de mettre en place un tunnel sécurisé SSH vers lequel vous allez

le proxy en tant que configuration de transfert de port (-L3128: hôte local: 3128), puis sur ce tunnel la

utilisez proxy pour surfer, etc. Ceci peut (selon le système sur lequel vous surfez) ou par

programme en définissant un proxy dans le programme (par exemple avec le navigateur Firefox), ou en

définir ceci globalement sur votre système en tant que proxy. De Ubuntu, vous pouvez descendre de la manière suivante

mettre en place un tunnel à un autre endroit, y compris le transfert de votre proxy et le transfert de votre part

système de fichiers samba. La deuxième ligne montre comment vous conduisez

monter comme / media / lecteur distant (voir mon samba

page). Remarque, 2 lignes:

ssh -p 11122 -L 3128: localhost: 3128 -L 12345: localhost: 445

sudo monter -t cifs // netdisk / shared / media / remotedrive -o

informations d'identification = / home /

Comment savez-vous si calamar fonctionne bien? Pour vraiment tester cela, vous devez être sur un autre réseau que

votre réseau normal (au travail, par exemple), puis la connexion SSH à la maison

Mise en place. Ensuite, allez dans votre navigateur et configurez-le (via options -> réseau) afin qu’il passe par le

le proxy va sur internet. Vérifiez ensuite quelle est votre adresse IP avec WhatIsMyIP (et ici pour https). Il s’agit de l’adresse IP de votre réseau domestique (où vous pouvez

framboise), et non celle du réseau à partir duquel vous testez …

Seul problème: Android sur mon plus ancien mobile n'a pas de proxy par défaut, du moins pas

dans la version Android 2.x … Et cela pour un système d'exploitation basé sur Linux, sloppy. Avoir plus de gens à gauche

s'est plaint mais pas de réponse de Google. Firefox sur Android peut le gérer; et avec le proxy

L'extension mobile peut être changée assez rapidement. Pour laisser toutes les applications Android 2.x via le proxy

Vous devez exécuter une application proxy comme celle-ci ProxyDroid

et pour cela vous avez besoin d'un Android en rotation. Au plus tard

Les androïdes (au moins 4.x) sont possibles, et je les utilise Procuration

Réglages pour basculer facilement entre avec et sans. Ps: mise en place d'un tunnel SSH

pratique avec cela gratuitement ConnectBot.

Kit de prison

Pour les utilisateurs avancés: Pour laisser les autres avec le disque dur (avec sftp), mais pas trop

être capable de tout faire avec le système tout de suite, une prison "chroot" est pratique. Si quelqu'un

la connexion à votre Raspberry via SSH n’aura que peu d’options. Tu peux le faire toi-même

par exemple, définir quels programmes sont disponibles ou non, de sorte que l'utilisateur l'apprécie

étaient dans une prison (prison) sur la framboise, dont vous êtes la garde. Je l'utilise pour

permettre à mes fils étudiants d'accéder au disque réseau / de sauvegarde en toute sécurité, à distance.

Téléchargez le kit de prison et décompressez sur vous

Framboise (tar -xvf jailkit-2.15.tar.gz). Dans le nouveau dossier Jailkit-2.15 trouver

vous un install.txt avec des explications sur la manière de compiler et d'installer. Et alors

selon l'exemple une prison

mais partout où cela est nécessaire & # 39;sudo& # 39; pour.

Malheureusement, cela ne s'est pas passé sans problèmes:

- l'exemple est périmé; au lieu de

jk_addjailuserDois tu

jk_jailuserutilisation:sudo jk_jailuser -m -j / home / jailroot - N'oubliez pas d'ajouter l'utilisateur avec

sudo nano

/home/jailroot/etc/jailkit/jk_lsh.ini - Il restait également des bibliothèques manquantes (message d'erreur "impossible de trouver les informations d'utilisateur pour

USER "): copie/ lib / arm-linux-gnueabihf / libnss *et

/ lib / arm-linux-gnueabihf / libnsl *à

/ home / jailroot / lib / arm-linux-gnueabihf /etchmod 755ils (qui sont là

exactement nécessaire?). - Puis le message que l'utilisateur serveur sftp essayé de courir, ce qui n'est pas standard

autorisé: changer/ usr / lib / sftp serverà

/ usr / lib /openssh /serveur sftpdans

/home/jailroot/etc/jailkit/jk_lsh.ini. - Et maintenant, l'utilisateur peut l'utiliser FileZilla via le protocole ftp sécurisé sur!

Maintenant, un utilisateur emprisonné ne peut plus sortir de prison, et ainsi (même si sftp Permis)

toujours pas avec le disque dur … Et vous ne pouvez pas vous connecter à un dossier situé en dehors de la prison.

Donc, l’inverse (voir aussi le kit de prison

FAQ): en tant que root, montez le disque (ou dossier) dans la prison. Dans mon cas, il s'agit du dossier

/ Publique: mkdir / home / prison / public; mount -o bind / mnt / data / public

/ maison / prison / public

Rendre visible dans les répertoires de base n’est pas autorisé avec des chemins absolus, mais avec sudo.

ln -s ../../public hard disk

Être vraiment un ssh invite à vous donner un accès limité

faire un peu plus: / home / prison / etc / passwd edit (fournit à l’utilisateur le bon shell,

/ bin / bash). La norme limitée jk_lsh est utile pour

sftp/scp et pour samba à distance

monter, mais ne pas pour un interactif ssh coquille. bien jk_lsh.ini

alors soit jk_chrootsh.ini Complétez avec les commandes autorisées (voir par exemple doc jk_lsh)!

Pare-feu

Si votre Raspberry est l’entrée de votre réseau domestique, vous pouvez également y installer un pare-feu.

(voir mon texte ci-dessus sur la sécurité …). Avec cela vous avez

contrôle de ce qui entre et sort via Ethernet (et Internet).

Veillez à ne pas vous verrouiller pendant la configuration; par exemple, est intelligent dans un

shell séparé pour démarrer une commande qui désactive le pare-feu après une demi-heure … Voir la page de mon pare-feu pour plus de détails (voir la rubrique & # 39; en cas d'urgence & # 39;).

Initialement opté pour ufw, Simple

Pare-feu. Mais plus tard, passé en réglage direct iptables, avez-vous une

meilleure idée de ce qui se passe, et vous pouvez le définir plus précisément (était également pratique parce que je voulais un VPN

la mise en place nécessite des règles spécifiques). iptables est un peu plus compliqué, c’est pourquoi je l’ai

une pièce consacrée à la mienne page pare-feu. Pratique pour toi

en mettant des commandes dans un script, vous pouvez rapidement retourner votre configuration par défaut

mettre.

FSynchronisation des fichiers et

Sauvegarde

Il existe plusieurs méthodes de sauvegarde. Pendant un moment j'ai rsync utilisé que

effectué une copie de sauvegarde de mes & # 39; documents & # 39; dossier sur mon bureau à la framboise. Mais maintenant moi aussi

Pour utiliser davantage mon ordinateur portable, j'ai besoin d'un outil capable de synchroniser plusieurs ordinateurs.

J'ai pour ça Unisson

choisi. Ceci garde une trace des modifications des dossiers spécifiés par ordinateur et permet ainsi de voir quand

les fichiers ont été modifiés; puis envoie les fichiers corrects dans les deux sens. Même lorsque les embouteillages sont jetés

cela est géré correctement.

Le seul problème était que la même version d'Unison devait être utilisée sur tous les systèmes …

Et la version la plus récente (telle qu’elle est utilisée dans Ubuntu) est apparemment difficile sur Raspberry.

se mettre au travail J'ai choisi la version partout 2.40.102 comme sur la framboise aussi

exécutez et "corrigez" cette version pour empêcher un ordinateur de se mettre à jour à partir du

commence juste à marcher. "Comment

installer Unison 2.40 sur Ubuntu 16.04& # 39; a aidé [link naar binary]. Téléchargé sur Ubuntu (op

Vous pouvez simplement utiliser la framboise & # 39;apt-get install& # 39; utilisation), et cela ne garantit pas immédiatement qu'il

les nouvelles versions écrasent:

sudo dpkg –install ./unison-gtk_2.40.102-2ubuntu1_amd64.deb

sudo apt-mark hold unison-gtk

sudo apt-mark à l'unisson

Vous pouvez exécuter Unison via SSH (une connexion sécurisée, utile si

un de vos ordinateurs est situé ailleurs dans le monde), ou via une prise TCP locale (non sécurisée)

Alors!). Vous avez opté pour la prise TCP plus simple sur le port 12345. Ouvrez le pare-feu de votre réseau local / PC, mais bien sûr, pas celui vers le

monde extérieur / internet! Fichier de configuration unison.prf dans la carte

~ / .unison dans mon cas, à peu près comme dans ce fichier de configuration à l'unisson. Et sur

lancez Raspberry Unison en tant que serveur:

prise à l'unisson 12345 &

Tour Unisson maintenant à la main (vérifiez si tout se passe bien), mais souhaitez-le plus tard

faites-le automatiquement dans les scripts de démarrage et de fermeture.

Mserveur edia

médiatombe

Inspecteur UPnP

Avec inspecteur upnp

Cliquez ici pour afficher la liste des serveurs, cliquez ici pour afficher le texte original Raspberry niet vinden

mijn TV als zowel een mediaRenderer als een RemoteControlReceiver)

Ik ben niet dirige directement son lecteur multimédia sur XBMC (sur Raspbmc, sur XBian et sur OpenELEC), sur le serveur multimédia

(rencontré le nom audio dans la photo de la télévision slim avec le Samsung AllShare) est le meilleur plan

ben (via DNLA / UPnP rencontré de médiatombe

serveur.

Installation et maintenance standard apt-get, en daarna kan je vanuit je web

navigateur sur je lokale netwerk médiatombe vertellen welke media hij beschikbaar moet stellen

als server (standaard op http: // <adresse_pip-framboise>: 49152). N / a

installer des films sur le monde avec la télévision, en savoir plus sur ce qui se passe

configuratiefile plaats vinden. Problèmes liés à la télévision Samsung avec les en-têtes http standard

(zie deze médiatombe

configuration pagina), plus de médias supplémentaires disponibles, et plus encore.

Maar, toen werkte het nog niet. Ik avait blijkbaar op een de andere manier tijdens het proberen

mijn médiatombe base de données sur les entreprises, vous voulez en savoir plus sur ce produit

Werkte het opeens wel: zowel op mijn TV, mijn téléphone Android (MediaHouse),

en mijn PC rencontré VLC (al vind die médiatombe soms pas na een lange tijd). Porte de

autoscan optie in mijn /etc/mediatomb/config.xml bouwt

médiatombe base de données automatique de weed op weer.

sudo /etc/init.d/mediatomb stop

sudo rm /var/lib/mediatomb/mediatomb.db

sudo /etc/init.d/mediatomb start

VLC en DLNA

Rencontré VLC Merci beaucoup pour le serveur DLNA médiatombe verbinden via View ->

Liste de lecture -> Réseau local -> Universal Plug’n Play. Wel même geduld hebben, duurt même

voordat de servers gevonden worden.

Zowel een mpeg4 que efen avi vidéo speelden nu goed af (verks verhalen dat Samsung TV & s

Tout ce que vous devez savoir sur le format DLNA, ik avait

blijkbaar geluk en hoef niet transcoden). Film 1280 x 720 H.264 (1,5 Mo / s)

koste travaille sur 2% de la charge du processeur. Les fichiers audio MP3 sont primés (à la télévision, les fichiers WMA sont:

omzetten naar MP3 met wma2mp3). Alleen de folderstructuur

op mijn TV est la première personne à choisir une nouvelle série de photos … Série Sommige

il y a deux mois, vous avez rencontré ma première photo de photos. In een andere folder is die

serie dan wel weer helemaal te zien. Vreemd, nog eens uitzoeken.

Home Control en MQTT

Een van de taken van mijn home server is ook home control en automation (domotica). Maar, voor

je wilt controleren: meten is weten… Vandaar mijn interesse om ook bijvoorbeeld I²C

sensoren (als een temperatuursensor in de huiskamer) aan te kunnen sluiten, zie mijn Raspberry Pi hardware pagina. Een simpel voorbeeld van meten: hoe vaak en lang

staat mijn PC eigenlijk aan? En mijn TV (met internet)? Geen sensoren voor nodig; je kan dit gewoon

met het ping-commando: als je een antwoord terug

krijgt (in $?, 0=OK) staat het apparaat aan. Stop dit in een script samen met een time-stamp, en je

kunt het eenvoudig bijhouden.

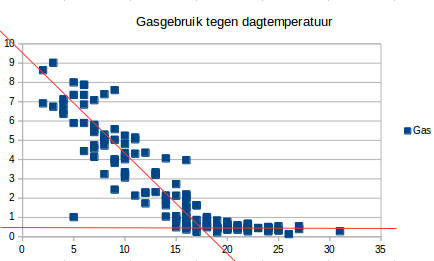

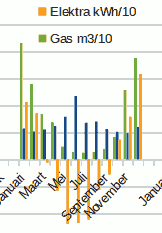

Rode lijnen met de hand er in gezet: daalt de temperatuur

buiten overdag onder de 18° dan gaat de kachel blijkbaar aan…

Dit kan natuurlijk veel slimmer… Een voorbeeld daarvan is het uitlezen van de 'slimme

energiemeter', zodat je je energiegebruik goed in de gaten kunt houden. Je kan dit natuurlijk

'uitbesteden', maar ik wil eigenlijk niet dat anderen mij in de gaten kunnen houden. Bovendien is

zelf doen leuker en leerzamer. Ik heb mijn slimme energiemeter met zijn P1-poort via een

serieel-naar-USB kabeltje aangesloten op de Raspberry. Daar komt nu elke 10 seconden een datagram

volgens de DSMR (Dutch Smart

Meter Requirements) 4.2 standaard met de gebruiksgegevens van elektra en gas binnen[hier een

overzicht voor diverse smart

mètres, onderaan pagina]. Op de Raspberry loopt een klein 'servertje', die deze gegevens

opvangt. Via UDP kan nu elke computer op mijn netwerk dit weer opvragen. Op dezelfde Raspberry

loopt ook mijn logging, zodat ik 'mooie' overzichten krijg, geeft best inzicht in waar je

elektriciteit en gas blijft.

Geel is elektra

groen is gas

Langzaam begint er ook een écht home control netwerk te ontstaan. Hierbij wordt niet alles

direct door de Raspberry bestuurd, maar heb ik 'lokale intelligentie'; slimme kleine nodes

gebaseerd op de AVR ATtiny (zou ook met b.v. Arduino Nano

kunnen). Deze hangen dan via een 3-draads seriële bus aan de Raspberry (Ethernet is veel te 'zwaar'

voor dit doel). Je kan het het best vergelijken met hoe een lichaam werkt: de Raspberry is het

centrale brein, maar een heleboel taken worden lokaal door reflexen afgehandeld, en de zintuigen

zijn daarmee verbonden. Voordeel is dat deze reflexen doorlopen ook als het brein tijdelijk met

iets anders bezig is (of plat ligt).

Een voorbeeld hiervan is de afzuiging in de douche: een ATtiny is een lokale node, met daarop

als 'zintuig' een I2C temperatuursensor aan de warmwatertoevoer (handiger dan via de lamp). Als er

gedoucht wordt wordt de leiding warm, en schakelt de ATtiny zelfstandig de afzuiger aan via een

solid state schakelaar: de reflexreactie van de ATtiny. De ATtiny regelt ook de 'nalooptijd': hoe

lang moet de ventilator doorlopen als er gestopt is met douchen. Maar, dit alles wordt ook

doorgegeven aan het brein, en dat kan bijvoorbeeld besluiten de reflex te onderdrukken, of de

nalooptijd aan te passen. Ook is het geheugen in het brein: de temperatuur wordt hier weer gelogd

(en nu en dan centraal opgevraagd).

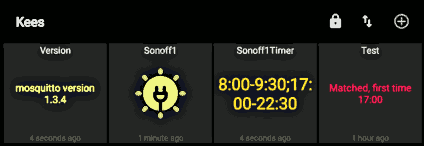

Android MQTT Dash,

met de kerstboom op de Sonoff1 module

Ik heb over de eerste opbouw van het systeem en het netwerk een lezing gehouden op 20 augustus

2013 bij EmSE (Embedded Systems Eindhoven, een

hobby-club); hier de Home Control

presentatie (pdf). Web pagina's met details maak ik nog wel eens, maar zie ook mijn Arduino pagina.

Hoe komen alle gegevens bij elkaar? Dit kan het handigst via een 'data broker', waar sensoren de

gegevens kunnen publiceren, en toepassingen zich op gegevens kunnen abonneren. De distributie wordt

dan automatisch via de broker gedaan. Ik gebruik hiervoor de mosquitto (open source MQTT message broker)

server. mosquitto implementeerd het standaard "Message Queuing

Telemetry Transport" protocol, dat door veel systemen ondersteund wordt. Zie voor

installatie bijvoorbeeld de Youtube MQTT basics video.

Er zijn ook bijvoorbeeld Android app's om de data te bekijken/te wijzigen, zodat ik ook een

makkelijker user interface heb (in plaats van mijn simpele lighttpd web interface). Het geheel is wel bewust alleen

vanaf mijn lokale netwerk te benaderen, dus minder risico voor 'inbraak'. Via MQTT (en bijvoorbeeld

MQTT Dash) kan ik

diverse modules besturen, zoals ook mijn Sonoff wifi-gestuurde switch met eigen software (zie mijn

Arduino pagina), en mijn 'IoT

Energieverklikker'-lamp, waarvan de kleur zich aanpast aan het energiegebruik op dat

moment.

Het leuke van MQTT is dat je zo makkelijk allerlei losse componenten/programma's aan elkaar kan

knopen. Ik heb dus bijvoorbeeld de Sonoff WiFi 220V schakelaar. Op de Raspberry heb ik een 'timer'

script gemaakt (als in een digitale tijdschakelklok) in Python; zie plaatje rechts, 'Sonoff1Timer'.

Dit script publiceert de aan/uit stand van de timer, de Sonoff1 (met de kerstboom) luistert hier

naar. Maar, nu heb ik een kerstster, op een andere module aangesloten. Questie van deze ook naar

die Sonoff timer te laten luisteren, en hij schakelt braaf mee. Op beide modules zit ook een

schakelaar, deze laat ik ook de lamp schakelen: ze publiceren ook naar het timer-kanaal, en

luisteren daardoor met elkaar mee.

Minimale Mail Server

exim4

Soms is het ook handig als je Raspberry server je een emailtje kan sturen, voor wekelijkse

statusrapporten of als er bijvoorbeeld iets mis is. Heb een scriptje in

/etc/cron.weekly gezet die me wekelijks op maandag een mail stuurt, met bijvoorbeeld

het geheugengebruik (libre), de vrije SDcard-ruimte en zo voort. Ik wilde het programma

courrier hiervoor gebruiken; blijkbaar moet je hiervoor een mail server als exim4 ou sendmail draaien:

sudo apt-get install mailutils

sudo rm /var/log/exim4/paniclog

sudo dpkg-reconfigure exim4-config

Problemen: zie de logfile /var/log/exim4/mainlog en eventueel

/var/log/exim4/paniclog.

Soms worden mails vastgehouden als er iets niet werkt. Dan

is het handig vanaf nul te beginnen, queue legen als in clear outgoing exim4 queue:

exim -bp | awk '/^ *[0-9]+[mhd]/print "exim -Mrm " $3' | sh (als root). xxx

exim4-config stelt een aantal vragen; zie hiervoor Send-only

Mail Server maar kies 'mail send by smarthost; no local mail& # 39; en verwijder het IPv6

adres in 'IP addresses to listen on…'. Na configuratie moet je ook de file

/etc/email-addresses updaten met in ieder geval root:·

NL (voor mail verzonden als root, in ieder

geval UPC vind het niet leuk als je mail verzend waarbij de zender niet een geldig @upcmail·nl

emailadres vermeld). En nu werkt bijvoorbeeld (één regel):

echo "Dit is een test" | mail -s Testing

Om disk-access te reduceren misschien goed om het interval waarmee exim4 de queue

verwerkt wat hoger te zetten (bv van 30 minuten naar 4 uur), als je geen tijd-kritische mail hebt:

sudo update-exim4defaults -f --queuetime 4h, scheelt in het schrijven van de log file.

Nog eens uitzoeken waar ik log_level moet zetten; zo lang maar even met de hand naar

/tmp/exim4 verhuisd, wel terugverhuizen voor je afsluit als je ze nog ooit wil lezen

(nog een keer automatiseren; en exim4_old is een kopie van /var/log/exim4

na installatie):

sudo mv /var/log/exim4 /var/log/exim4_old

sudo cp -rap /var/log/exim4_old /tmp/exim4

sudo ln -s /tmp/exim4 /var/log/exim4

Wil je de configuratie handmatig aanpassen (zonder dpkg-reconfigure), dan kan je de

file met settings wijzigen:

sudo service exim4 stop

sudo nano /etc/exim4/update-exim4.conf.conf

sudo update-exim4.conf

sudo service exim4 start

Web server

lighttpd

Als web-server (dus om webpagina's beschikbaar te maken) gebruik ik het lichtgewicht lighttpd. Apache is uiteraard krachtiger, maar ook zwaarder

voor die arme Pi… Mooi is dat lighttpd ook naar Python (en Perl) kan interfacen volgens de

CGI-standaard, zodat ik dynamische webpages kan maken met Python scripts om zo ook een interface te

hebben naar mijn home control systeem. Installatie staat goed uitgelegd op 'Installing

Lighttpd with Python CGI support& # 39; en op 'Comment

to get Python to work with Lighttpd?& # 39; (inclusief Python voorbeeldje). Had natuurlijk ook een

Python server kunnen gebruiken, maar dit is denk ik toch minder werk. Ps: ik heb deze webpages

alleen beschikbaar op mijn lokale netwerk; niet direct van buitenaf (maar zie SSH met port forwarding) dus aanvallen heeft geen zin.

Volgens mij kan het aanzetten van (Python voor) CGI (Common Gateway Interface) scripts

eenvoudiger dan beschreven, volgens de welkom-page: "CGI scripts are looked for in

/usr/lib/cgi-bin, which is where Debian packages will place their scripts. Vous pouvez

enable cgi module by using command "lighty-enable-mod cgi". Maar, ik had de eerste

methode al gebruikt…

En dan natuurlijk: hoe werkt Python met

CGI (meer uitleg)? Ik heb nog weinig

ervaring met Python, maar wel veel met Perl CGI programming. Blijkt

niet zo heel veel verschil in te zitten, CGI is natuurlijk toch een standaard interface. Enige

lastige is dat fouten niet in de error log (sudo cat /var/log/lighttpd/error.log)

terecht komen, maar je kunt ook vanuit een terminal testen en dan krijg je de fouten gewoon daarin.

Alternatief: met de onderstaande code in je Python CGI-script komt de foutmelding in je webbrowser

te staan:

import cgi # Dit

natuurlijk sowieso voor cgi programming

import cgitb # voor de foutmeldingen

cgitb.enable() # of naar file: cgitb.enable(display=0,

logdir="/path/to/logdir")

réynamic IP adres

Tja, nu heb je je server netjes ingesteld, maar hoe kunnen anderen die nu van buitenaf vinden?

Normaal hebben servers een domeinnaam (b.v. keesmoerman.nl). Via deze naam kunnen

anderen dan het IP-adres van de server opvragen, en dan via dat IP adres contact leggen. Maar, de

meeste mensen hebben meestal geen domein naam voor de thuiscomputer; alleen maar een IP als

toegewezen door de provider. En dat is vaak dynamisch; dat wil zeggen het kan zonder melding

wijzigen. Voor tijdelijk gebruik is dit goed te doen; geef naar anderen je IP adres door. Maar,

mooier is via een 'dynamic DNS service' je huisnetwerk ook een naam te geven.

Er zijn heel wat providers voor Dynamic

DNS. Ik ben zelf nu overgestapt naar een gratis dynamic IP address updater van dynu.com (dyndns is niet meer gratis), dus mijn thuissysteem is nu van

buitenaf te bereiken via

dynu, en zet na bevestiging je Raspberry op om regelmatig te

checken en door te geven aan dynu of je IP-adres veranderd is, via ddclient. Je krijgt dan zelfs een mailtje

als je IP-adres is veranderd! In het kort:

sudo apt-get install ddclient #

installeren

sudo /etc/init.d/ddclient stop # stoppen vóór het

configureren

sudo nano /etc/ddclient.conf # edit config (user

name/passwd), download defaults van

dynu.com

sudo ddclient -daemon=0 -debug -verbose -noquiet # debug: check of de

zaak wel werkt

#sudo /etc/init.d/ddclient restart # Alles OK? –> final start (op

de oude manier)

sudo service ddclient start # Alles OK? –> final

Début

Niet nodig

Er lopen ook vast services die niet nodig zijn. Zo kwam ik modem-manager tegen, die zorgt

voor telefooncommunicatie via USB. Ik hang toch geen GSM modem aan mijn raspberry, dus die heb ik

gestopt met de onderstaande regel (één regel). Alleen killall modem-manager werkt

namelijk niet; wordt automatisch weer gestart door de network manager…

sudo mv /usr/share/dbus-1/system-services/org.freedesktop.ModemManager.service

/usr/share/dbus-1/system-services/org.freedesktop.ModemManager.service.disabled

Commentaires

Laisser un commentaire